Ни для кого не секрет, что при подключении любого сетевого устройства к Интернет генерируется трафик, который мы «не заказывали». Основные источники:

В статье нет пошаговых инструкций по обеспечению сетевой безопасности. Надеюсь, пользователей материал заставит задуматься, а опытные сетевые администраторы дополнят информацию конкретикой.

Статья не содержит ссылок и ГМО.

Неконтролируемая сетевая активность. Даже, если ваше подключение 100% закрыто — при наличии реального фиксированного IP-адреса, а не «серого» и/или динамического IP-адреса, предоставляемого провайдером для внутренней сети — из Интернет передаются широковещательные, ICMP-, keepalive-пакеты и разнообразный служебный трафик. В этом случае, любой может обратиться к вашему IP-адресу, использовав простейшую команду

Более того, даже если ваше сетевое оборудование выключено, трафик может быть сгенерирован и учтётся Интернет-провайдером — пока из ARP-кеша провайдера (в котором хранится соответствие IP и MAC-адресов) не удалится запись о вашем подключении. Время обновления зависит от настроек у провайдера, обычно несколько минут (в маршрутизаторах Cisco — по умолчанию 4 часа).

Если к.л. злоумышленник не ставит себе целью атаковать ваш IP-адрес — такой трафик представляет несколько KB в сутки, но избежать его не представляется возможным. Разумеется, интернет-провайдеры обычно предпринимают необходимые меры по защите.

Современное программное обеспечение, установленное на Вашем компьютере, часто не спрашивая вашего разрешения явным образом, обращается к внешним сервисам для передачи служебной информации, запроса обновлений и их загрузки. Т.е. данный трафик не является необходимой частью работы программы. Так, например, в Интернет для проверки обновлений и регистрационной информации обращается ПО Adobe, Microsoft и т.п. А ОС Microsoft ещё и по умолчанию загружает и обновления, размер которых может превышать сотни MB.

Выходом из данной ситуации может служить отключение обновлений и обращения к внешним ресурсам в настройках программного обеспечения (не всегда это возможно) и установка программного файрволла (сетевого экрана), который при всех запросах на обращение к внешним ресурсам будет запрашивать ваше решение. «Режим обучения» присутствует в большинстве современных файрволлов.

Возникает за счёт заражения вашего компьютера вирусами. Это худший вариант из перечисленного, т.к. кроме создания паразитного трафика, злоумышленник может получить доступ к вашему компьютеру — со всеми вытекающими из этого последствиями.

Решение — установка антивирусов и регулярное обновление операционной системы и ПО. Причём, это относится не только к Windows-системам. Уязвимости обнаруживаются с завидной регулярностью во всех ОС, и проверку на руткиты никто не отменял. Существует специализированное ПО, которое отслеживает выявление уязвимостей и информирует о наличии обновлений для распространённого ПО. К примеру, для Windows-систем существует Secunia Personal Software Inspector. Для Linux-систем, если ПО устанавливалось из официальных репозиториев, те же задачи выполняют Менеджеры пакетов.

При низком уровне безопасности, это характерно для локальных сетей предприятия. А с распространением WiFi-устройств — и для обычных пользователей. Очень часто, пользователи не заботятся о безопасности беспроводных соединений и открытых (или, недостаточно защищённых) точек доступа можно обнаружить значительное количество — только с моего балкона «видно» две. Должен предостеречь, что при подключении к открытой точке доступа — её владелец может сканировать трафик на наличие в открытом виде логинов и паролей доступа.

Если с локальными сетями предприятий всё понятно — надо нанимать квалифицированных системных администраторов, то владельцам домашних точек доступа настоятельно рекомендуется ознакомиться с документацией для обеспечения максимальной безопасности. На эту тему есть много информативных статей.

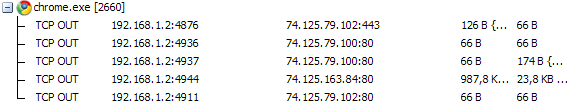

Откровенным сюрпризом для меня стали следующие логи (из логов исключены обращения по адресам Google менее 5МБ):

Т.е. каждые полчаса, в течение нескольких суток, с адресов Google при заблокированном компьютере проходит около 6МБ. Достаточно запустить Google Chrome. К сожалению, цели данного трафика мне выяснить пока не удалось.

Конечно, есть кардинальное решение — безлимитные тарифы. Но будь внимателен, %username%, следи за трафиком и проверь логи. Мало ли что…

Разумеется, за весь несанкционированный трафик на ваш IP-адрес — придётся платить. Могу заметить, что по требованию большинство провайдеров без проблем предоставляют подробную детализацию трафика. Есть случаи, когда интернет-провайдеры идут на встречу клиентам и корректируют трафик. Особенно, это касается юридических лиц.

Заранее спасибо за комментарии и вопросы.

UPD

Такая ситуация наблюдается, даже если открыта одна пустая вкладка. Google Chrome 6.0.472.63 (браузер радостно информирует, что это — последняя версия).

- Паразитный трафик;

- Нежелательный трафик от программного обеспечения;

- Вирусная активность;

- Несанкционированное использование подключения.

В статье нет пошаговых инструкций по обеспечению сетевой безопасности. Надеюсь, пользователей материал заставит задуматься, а опытные сетевые администраторы дополнят информацию конкретикой.

Статья не содержит ссылок и ГМО.

Паразитный трафик

Неконтролируемая сетевая активность. Даже, если ваше подключение 100% закрыто — при наличии реального фиксированного IP-адреса, а не «серого» и/или динамического IP-адреса, предоставляемого провайдером для внутренней сети — из Интернет передаются широковещательные, ICMP-, keepalive-пакеты и разнообразный служебный трафик. В этом случае, любой может обратиться к вашему IP-адресу, использовав простейшую команду

ping Х.Х.Х.Х, средства поиска уязвимостей, или попытаться нарушить работу подключения, сгенерировав syn flood командой hping3 (для Linux-систем). При этом генерируется и учитывается входящий трафик.Более того, даже если ваше сетевое оборудование выключено, трафик может быть сгенерирован и учтётся Интернет-провайдером — пока из ARP-кеша провайдера (в котором хранится соответствие IP и MAC-адресов) не удалится запись о вашем подключении. Время обновления зависит от настроек у провайдера, обычно несколько минут (в маршрутизаторах Cisco — по умолчанию 4 часа).

Если к.л. злоумышленник не ставит себе целью атаковать ваш IP-адрес — такой трафик представляет несколько KB в сутки, но избежать его не представляется возможным. Разумеется, интернет-провайдеры обычно предпринимают необходимые меры по защите.

Трафик от программного обеспечения

Современное программное обеспечение, установленное на Вашем компьютере, часто не спрашивая вашего разрешения явным образом, обращается к внешним сервисам для передачи служебной информации, запроса обновлений и их загрузки. Т.е. данный трафик не является необходимой частью работы программы. Так, например, в Интернет для проверки обновлений и регистрационной информации обращается ПО Adobe, Microsoft и т.п. А ОС Microsoft ещё и по умолчанию загружает и обновления, размер которых может превышать сотни MB.

Выходом из данной ситуации может служить отключение обновлений и обращения к внешним ресурсам в настройках программного обеспечения (не всегда это возможно) и установка программного файрволла (сетевого экрана), который при всех запросах на обращение к внешним ресурсам будет запрашивать ваше решение. «Режим обучения» присутствует в большинстве современных файрволлов.

Вирусная активность

Возникает за счёт заражения вашего компьютера вирусами. Это худший вариант из перечисленного, т.к. кроме создания паразитного трафика, злоумышленник может получить доступ к вашему компьютеру — со всеми вытекающими из этого последствиями.

Решение — установка антивирусов и регулярное обновление операционной системы и ПО. Причём, это относится не только к Windows-системам. Уязвимости обнаруживаются с завидной регулярностью во всех ОС, и проверку на руткиты никто не отменял. Существует специализированное ПО, которое отслеживает выявление уязвимостей и информирует о наличии обновлений для распространённого ПО. К примеру, для Windows-систем существует Secunia Personal Software Inspector. Для Linux-систем, если ПО устанавливалось из официальных репозиториев, те же задачи выполняют Менеджеры пакетов.

Несанкционированное использование подключения

При низком уровне безопасности, это характерно для локальных сетей предприятия. А с распространением WiFi-устройств — и для обычных пользователей. Очень часто, пользователи не заботятся о безопасности беспроводных соединений и открытых (или, недостаточно защищённых) точек доступа можно обнаружить значительное количество — только с моего балкона «видно» две. Должен предостеречь, что при подключении к открытой точке доступа — её владелец может сканировать трафик на наличие в открытом виде логинов и паролей доступа.

Если с локальными сетями предприятий всё понятно — надо нанимать квалифицированных системных администраторов, то владельцам домашних точек доступа настоятельно рекомендуется ознакомиться с документацией для обеспечения максимальной безопасности. На эту тему есть много информативных статей.

И Google?

Откровенным сюрпризом для меня стали следующие логи (из логов исключены обращения по адресам Google менее 5МБ):

Время IP адрес Принято байт Передано байт

...

00:10 74.125.160.81 6,059,987 140,082

00:40 74.125.163.83 5,947,266 137,562

01:20 74.125.173.17 5,945,612 136,087

02:10 74.125.173.23 5,948,572 141,739

02:50 74.125.173.21 5,954,547 136,007

03:20 74.125.173.29 5,956,884 135,779

03:50 74.125.173.30 5,958,999 135,807

04:20 74.125.173.23 5,984,194 140,108

04:50 74.125.173.19 5,980,806 140,027

...

Т.е. каждые полчаса, в течение нескольких суток, с адресов Google при заблокированном компьютере проходит около 6МБ. Достаточно запустить Google Chrome. К сожалению, цели данного трафика мне выяснить пока не удалось.

Конечно, есть кардинальное решение — безлимитные тарифы. Но будь внимателен, %username%, следи за трафиком и проверь логи. Мало ли что…

Разумеется, за весь несанкционированный трафик на ваш IP-адрес — придётся платить. Могу заметить, что по требованию большинство провайдеров без проблем предоставляют подробную детализацию трафика. Есть случаи, когда интернет-провайдеры идут на встречу клиентам и корректируют трафик. Особенно, это касается юридических лиц.

Заранее спасибо за комментарии и вопросы.

UPD

Такая ситуация наблюдается, даже если открыта одна пустая вкладка. Google Chrome 6.0.472.63 (браузер радостно информирует, что это — последняя версия).