В современном глобальном мире сетевая безопасность имеет решающее значение. Предприятиям необходимо обеспечивать безопасный доступ для сотрудников к сетевым ресурсам в любое время, для чего современная стратегия обеспечения сетевой безопасности должна учитывать ряд таких факторов, как увеличение надежности сети, эффективное управление безопасностью и защиту от постоянно эволюционирующих угроз и новых методов атак. Для многих компаний проблема обеспечения сетевой безопасности становится все более сложной, т.к. сегодняшние мобильные сотрудники, использующие личные смартфоны, ноутбуки и планшеты для работы, привносят новые потенциальные проблемы. При этом, хакеры тоже не сидят сложа руки и делают новые киберугрозы все более изощренными.

Недавний опрос ИТ-специалистов, управляющих сетевой безопасностью, [проведенный Slashdotmedia] показал, что среди важных факторов при выборе сетевых решений безопасности почти половина опрошенных на первое место поставила надежность выбранного сетевого решения.

Заданный вопрос: Когда вы выбираете решение по сетевой безопасности, какие факторы наиболее важны для вашей компании?

Уязвимости, связанные с сетевой безопасностью, оставляют открытым целый ряд потенциальных проблем и подвергают компанию различным рискам. ИТ системы могут быть скомпрометированы через них, информация может быть украдена, работники и клиенты могут получить проблемы с доступом к ресурсам, которые они уполномочены использовать, что может заставить заказчиков перейти к конкуренту.

Простой сервиса, связанный с проблемами с безопасностью, можете иметь и другие финансовые последствия. Например, неработающий в час-пик веб-сайт может генерировать как прямые убытки, так и мощный отрицательный PR, что очевидно скажется на уровне продаж в будущем. Кроме того, в некоторых отраслях есть строгие критерии по доступности ресурсов, нарушение которых может привести к регуляторным штрафам и другим неприятным последствиям.

Помимо надежности решений, есть еще целый ряд вопросов, вышедших сегодня на первый план. Например, около 23% опрошенных ИТ-специалистов выделяют стоимость решения, как одну из основных проблем, связанных с сетевой безопасностью; что не удивительно, учитывая, что ИТ-бюджеты последних нескольких лет были существенно ограничены. Далее, около 20% опрошенных выделили простоту интеграции, как приоритетный параметр при выборе решения. Что естественно в условиях, когда от ИТ отдела требуют выполнять больше меньшими ресурсами.

Завершая разговор про ключевые параметры в выборе решения, хотелось бы отметить, что только примерно 9% респондентов назвали сетевые функции как ключевой фактор при выборе решений в области сетевой безопасности. При выборе решения по обеспечению сетевой безопасности корпоративных систем и минимизации связанных с этим рисков, одним из важнейших факторов для почти половины (около 48%) опрошенных, была надежность сети и связанного с ней решения.

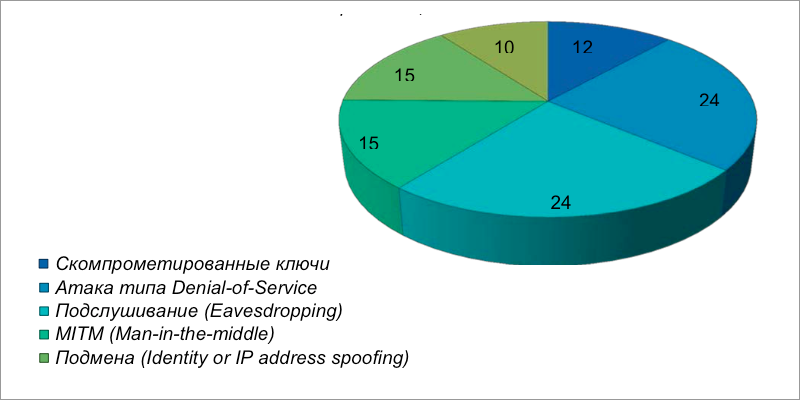

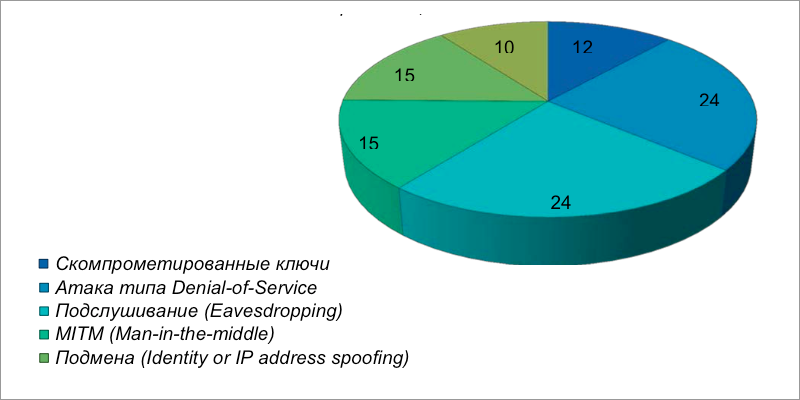

Заданный вопрос: Какой тип сетевых атак больше всего беспокоит вашу ИТ организацию?

Сегодня хакеры используют разнообразные методы атаки на сети компаний. Исследование показало, что ИТ-специалисты наиболее обеспокоены двумя конкретными типами атак: атаки на отказ в обслуживании (DoS) и подслушивание (Eavesdropping) — эти атаки указаны как наиболее опасные и приоритетные примерно у 25% респондентов. И по 15% респондентов выбрали в качестве ключевых угроз атаки типа IP Spoofing и MITM (man-in-the-middle). Остальные типы угроз оказались приоритетны менее чем для 12% респондентов.

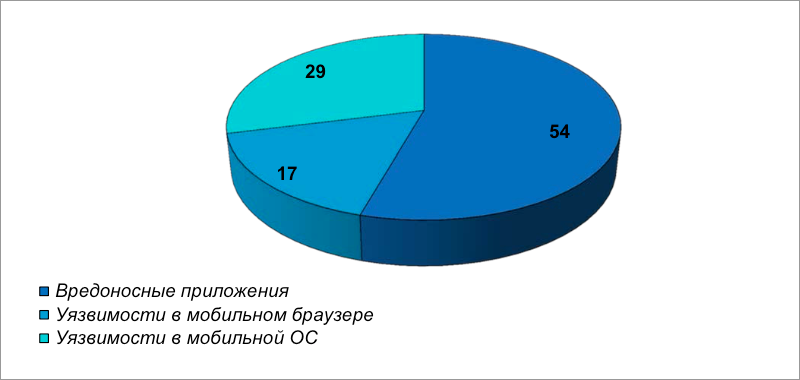

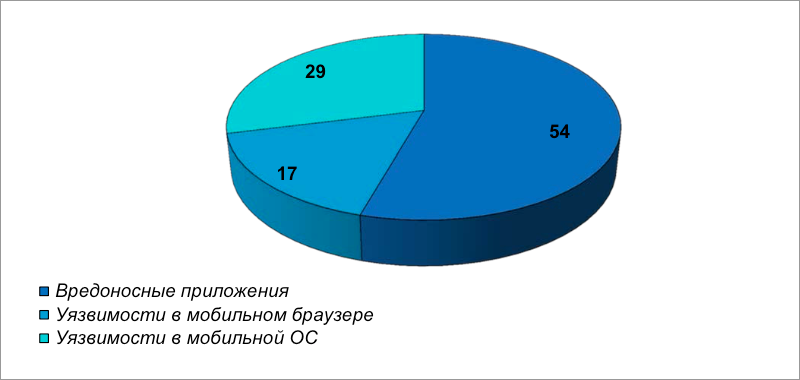

Заданный вопрос: В плане мобильных уязвимостей, что больше всего беспокоит вашу ИТ-команду?

Сегодня растёт число мобильных сотрудников и адаптация политики использования собственных электронных устройств для работы (BOYD) предъявляют новые требования к сетевой безопасности. При этом, к сожалению, очень быстро растет число небезопасных сетевых приложений. В 2013 году компания HP провела тестирование более 2000 приложений, в результате которого было обнаружено, что 90% приложений имеют уязвимости в системах защиты. Эта ситуация представляет серьезную угрозу корпоративной безопасности и не удивительно, что 54% респондентов оценили угрозы от вредоносных приложений как наиболее опасные.

Поводя промежуточный итог вышесказанному, можно сделать следующий вывод: современные решения по обеспечению сетевой безопасности в числе прочего обязательно должны обладать следующими свойствами:

Несколько слов о практике обеспечения Информационной безопасности в нашей стране; опишем кратко текущее правовое поле, определяющее в РФ аспекты ИБ. В Российской федерации все вопросы, связанные с ИБ, регулируются следующими основными законами:

При этом законы, регламентирующие деятельность в областях, связанных с ИБ, предполагают серьезную ответственность за нарушение тех или иных положений, например:

Для большинства российских предприятий актуальность вопросов сетевой безопасности связана прежде всего с тем, что они так или иначе обрабатывают данные физических лиц (как минимум, данные своих работников). Следовательно, независимо от вида деятельности, любая компания должна учитывать требования законодательства РФ и обязана применять различные организационно-технические меры защиты информации. Конкретные меры по защите той или иной информации определяются в соответствующих российских стандартах ИБ (ГОСТ Р ИСО/МЭК 15408, ГОСТ Р ИСО 27001 и т.д.), а также руководящих документах Федеральной службы по техническому и экспортному контролю (например, приказ ФСТЭК №58 от 05.02.10, определяющий методы и способы защиты систем, обрабатывающих персональные данных).

Соблюдение предприятиями требований федерального законодательства контролируют сегодня три государственных органа: Федеральная служба безопасности (ФСБ), Роскомнадзор и ФСТЭК. Контроль осуществляется путем проведения плановых и внезапных проверок, по итогам которых компания может быть привлечена к ответственности.

Таким образом, игнорирование проблемы обеспечения сетевой безопасности в нашей стране может не только принести большие убытки бизнесу, но и повлечь за собой уголовную ответственность конкретных руководителей компании.

Угрозы информационной безопасности становятся все сложнее, хакеры и киберпреступники используют новые приемы и реализуют все более изощренные атаки с целью взлома систем и кражи данных.

Борьба с новыми атаками требует решений по обеспечению сетевой безопасности и разработки сетевой стратегии безопасности, отвечающей требованиям надежности, стоимости и вопросам интеграции с другими ИТ системами. Выработанные решения должны быть надежными, обеспечивать защиту от атак на уровне приложений и позволять идентифицировать трафик.

Из всего вышесказанного напрашивается простой вывод – в современном мире нельзя игнорировать вопросы информационной безопасности; в ответ на новые угрозы нужно искать новых подходы к реализации стратегии защиты информации и использовать новые методы и средства обеспечения сетевой безопасности.

Наши предыдущие публикации:

» HP Integrity NonStop: главное – доступность

» Экономичные серверы HP для SMB и провайдеров

» HP OpenStack Helion – первое знакомство

» SDN: альтернатива или дополнение к традиционным сетям?

» Новые сетевые архитектуры: открытые или закрытые решения?

» Внедрение MSA в виртуализированном окружении предприятия

» Дисковые массивы HP MSA как основа для консолидации данных

» Мультивендорная корпоративная сеть: мифы и реальность

» Доступные модели серверов HP ProLiant (10 и 100 серия)

» Конвергенция на базе HP Networking. Часть 1

» HP ProLiant ML350 Gen9 — сервер с безумной расширяемостью

Спасибо за внимание!

Недавний опрос ИТ-специалистов, управляющих сетевой безопасностью, [проведенный Slashdotmedia] показал, что среди важных факторов при выборе сетевых решений безопасности почти половина опрошенных на первое место поставила надежность выбранного сетевого решения.

Заданный вопрос: Когда вы выбираете решение по сетевой безопасности, какие факторы наиболее важны для вашей компании?

Уязвимости, связанные с сетевой безопасностью, оставляют открытым целый ряд потенциальных проблем и подвергают компанию различным рискам. ИТ системы могут быть скомпрометированы через них, информация может быть украдена, работники и клиенты могут получить проблемы с доступом к ресурсам, которые они уполномочены использовать, что может заставить заказчиков перейти к конкуренту.

Простой сервиса, связанный с проблемами с безопасностью, можете иметь и другие финансовые последствия. Например, неработающий в час-пик веб-сайт может генерировать как прямые убытки, так и мощный отрицательный PR, что очевидно скажется на уровне продаж в будущем. Кроме того, в некоторых отраслях есть строгие критерии по доступности ресурсов, нарушение которых может привести к регуляторным штрафам и другим неприятным последствиям.

Помимо надежности решений, есть еще целый ряд вопросов, вышедших сегодня на первый план. Например, около 23% опрошенных ИТ-специалистов выделяют стоимость решения, как одну из основных проблем, связанных с сетевой безопасностью; что не удивительно, учитывая, что ИТ-бюджеты последних нескольких лет были существенно ограничены. Далее, около 20% опрошенных выделили простоту интеграции, как приоритетный параметр при выборе решения. Что естественно в условиях, когда от ИТ отдела требуют выполнять больше меньшими ресурсами.

Завершая разговор про ключевые параметры в выборе решения, хотелось бы отметить, что только примерно 9% респондентов назвали сетевые функции как ключевой фактор при выборе решений в области сетевой безопасности. При выборе решения по обеспечению сетевой безопасности корпоративных систем и минимизации связанных с этим рисков, одним из важнейших факторов для почти половины (около 48%) опрошенных, была надежность сети и связанного с ней решения.

Заданный вопрос: Какой тип сетевых атак больше всего беспокоит вашу ИТ организацию?

Сегодня хакеры используют разнообразные методы атаки на сети компаний. Исследование показало, что ИТ-специалисты наиболее обеспокоены двумя конкретными типами атак: атаки на отказ в обслуживании (DoS) и подслушивание (Eavesdropping) — эти атаки указаны как наиболее опасные и приоритетные примерно у 25% респондентов. И по 15% респондентов выбрали в качестве ключевых угроз атаки типа IP Spoofing и MITM (man-in-the-middle). Остальные типы угроз оказались приоритетны менее чем для 12% респондентов.

Заданный вопрос: В плане мобильных уязвимостей, что больше всего беспокоит вашу ИТ-команду?

Сегодня растёт число мобильных сотрудников и адаптация политики использования собственных электронных устройств для работы (BOYD) предъявляют новые требования к сетевой безопасности. При этом, к сожалению, очень быстро растет число небезопасных сетевых приложений. В 2013 году компания HP провела тестирование более 2000 приложений, в результате которого было обнаружено, что 90% приложений имеют уязвимости в системах защиты. Эта ситуация представляет серьезную угрозу корпоративной безопасности и не удивительно, что 54% респондентов оценили угрозы от вредоносных приложений как наиболее опасные.

Поводя промежуточный итог вышесказанному, можно сделать следующий вывод: современные решения по обеспечению сетевой безопасности в числе прочего обязательно должны обладать следующими свойствами:

- уметь работать на седьмом уровне модели OSI (на уровне приложений);

- уметь связывать конкретного пользователя с содержанием трафика;

- иметь интегрированную в решение систему защиты от сетевых атак (IPS)

- поддерживать встроенную защиту от атак типа DoS и прослушивания;

- в целом обладать высокой степенью надежности.

Несколько слов о практике обеспечения Информационной безопасности в нашей стране; опишем кратко текущее правовое поле, определяющее в РФ аспекты ИБ. В Российской федерации все вопросы, связанные с ИБ, регулируются следующими основными законами:

- ФЗ 149 «О информации, информационных технологиях и защите информации»;

- ФЗ 152 «О защите персональных данных»;

- ФЗ 139 (поправки в ФЗ 149, закон о связи и ФЗ 436 о защите от информации детей);

- ФЗ 436 (о защите от информации детей);

- ФЗ 187 (о защите интеллектуальной собственности и Интернете);

- ФЗ 398 (о блокировке экстремистских сайтов);

- ФЗ 97 (о блогерах, приравнявших их к СМИ);

- ФЗ 242 (о размещении персональных данных на территории РФ).

При этом законы, регламентирующие деятельность в областях, связанных с ИБ, предполагают серьезную ответственность за нарушение тех или иных положений, например:

- по статье 137 УК РФ (незаконное собирание или распространение сведений о частной жизни лица) — лишение свободы на срок до четырех лет;

- по статье 140 УК РФ (неправомерный отказ в предоставлении собранных в установленном порядке документов и материалов) – штраф или лишение права занимать определенные должности или заниматься определенной деятельностью на срок от 2 до 5 лет;

- по статье 272 УК РФ (неправомерный доступ к охраняемой законом компьютерной информации) — лишение свободы на срок до 5 лет.

Для большинства российских предприятий актуальность вопросов сетевой безопасности связана прежде всего с тем, что они так или иначе обрабатывают данные физических лиц (как минимум, данные своих работников). Следовательно, независимо от вида деятельности, любая компания должна учитывать требования законодательства РФ и обязана применять различные организационно-технические меры защиты информации. Конкретные меры по защите той или иной информации определяются в соответствующих российских стандартах ИБ (ГОСТ Р ИСО/МЭК 15408, ГОСТ Р ИСО 27001 и т.д.), а также руководящих документах Федеральной службы по техническому и экспортному контролю (например, приказ ФСТЭК №58 от 05.02.10, определяющий методы и способы защиты систем, обрабатывающих персональные данных).

Соблюдение предприятиями требований федерального законодательства контролируют сегодня три государственных органа: Федеральная служба безопасности (ФСБ), Роскомнадзор и ФСТЭК. Контроль осуществляется путем проведения плановых и внезапных проверок, по итогам которых компания может быть привлечена к ответственности.

Таким образом, игнорирование проблемы обеспечения сетевой безопасности в нашей стране может не только принести большие убытки бизнесу, но и повлечь за собой уголовную ответственность конкретных руководителей компании.

Заключение

Угрозы информационной безопасности становятся все сложнее, хакеры и киберпреступники используют новые приемы и реализуют все более изощренные атаки с целью взлома систем и кражи данных.

Борьба с новыми атаками требует решений по обеспечению сетевой безопасности и разработки сетевой стратегии безопасности, отвечающей требованиям надежности, стоимости и вопросам интеграции с другими ИТ системами. Выработанные решения должны быть надежными, обеспечивать защиту от атак на уровне приложений и позволять идентифицировать трафик.

Из всего вышесказанного напрашивается простой вывод – в современном мире нельзя игнорировать вопросы информационной безопасности; в ответ на новые угрозы нужно искать новых подходы к реализации стратегии защиты информации и использовать новые методы и средства обеспечения сетевой безопасности.

Наши предыдущие публикации:

» HP Integrity NonStop: главное – доступность

» Экономичные серверы HP для SMB и провайдеров

» HP OpenStack Helion – первое знакомство

» SDN: альтернатива или дополнение к традиционным сетям?

» Новые сетевые архитектуры: открытые или закрытые решения?

» Внедрение MSA в виртуализированном окружении предприятия

» Дисковые массивы HP MSA как основа для консолидации данных

» Мультивендорная корпоративная сеть: мифы и реальность

» Доступные модели серверов HP ProLiant (10 и 100 серия)

» Конвергенция на базе HP Networking. Часть 1

» HP ProLiant ML350 Gen9 — сервер с безумной расширяемостью

Спасибо за внимание!