Как корпоративный облачный провайдер мы предлагаем нашим клиентам максимальное количество услуг, связанных с хранением и передачей данных – в том числе и защиту от спама. В этом посте мы хотим рассказать о том, как работает услуга антиспам Cloud4Y на базе SpamTitan для платформы VMware на примере одного из наших клиентов – администрации Калужской области. Мы хотим рассказать о функциональных особенностях и основных настройках «СпамТитана», а так же о том, как нам пришлось решать проблему лицензирования, которая возникла у клиента в ходе работы.

Возможности

Не имеет смысла в данном посте перечислять весь функционал системы, приведем лишь наиболее интересные особенности:

- быстрое развертывание на виртуальных машинах VMware благодаря готовому virtual appliance;

- возможно создания кластерного почтового шлюза для оптимизации нагрузки;

- удобные настраиваемые отчеты и уведомления

- гибкие политики доступа для пользователей и администраторов

- двойная антивирусная защита

Остальные особенности можно узнать на сайте www.spamtitan.com/about-us/about-spamtitan

Сравнение SpamTitan с другими системами cloud4y.ru/cloud-services/antispam

Настройка

Настройка SpamTitan обычно не занимает много времени, и состоит из следующих этапов, на которые стоит обратить внимание:

- Развертывание образа виртуальной машины на базе виртуальной инфраструктуры клиента. Для платформы VMware мы использовали Virtual appliance, который можно скачать с сайта производителя.

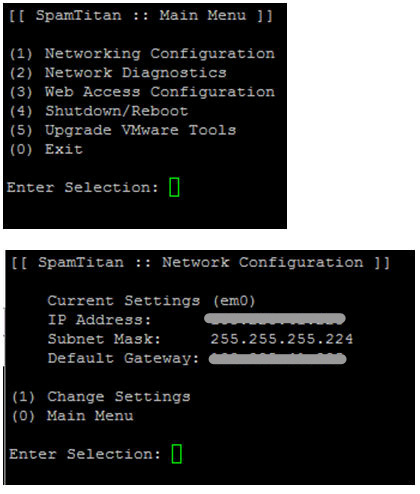

- Настройка сетевых параметров виртуальной машины делается это с локальной консоли через интерфейс в виде текстового меню и не должна вызвать никаких проблем.

Дальнейшая настройка уже проходит через веб интерфейс доступный по адресу http:// ip-вашего-сервера

Первое что необходимо сделать после настройки сети и перезагрузки – это добавить лицензионный ключ. Ключ можно получить либо триальный (на 10 дней без ограничений) либо приобрести коммерческий. Делается это в разделе “System setup” “Licensing”.

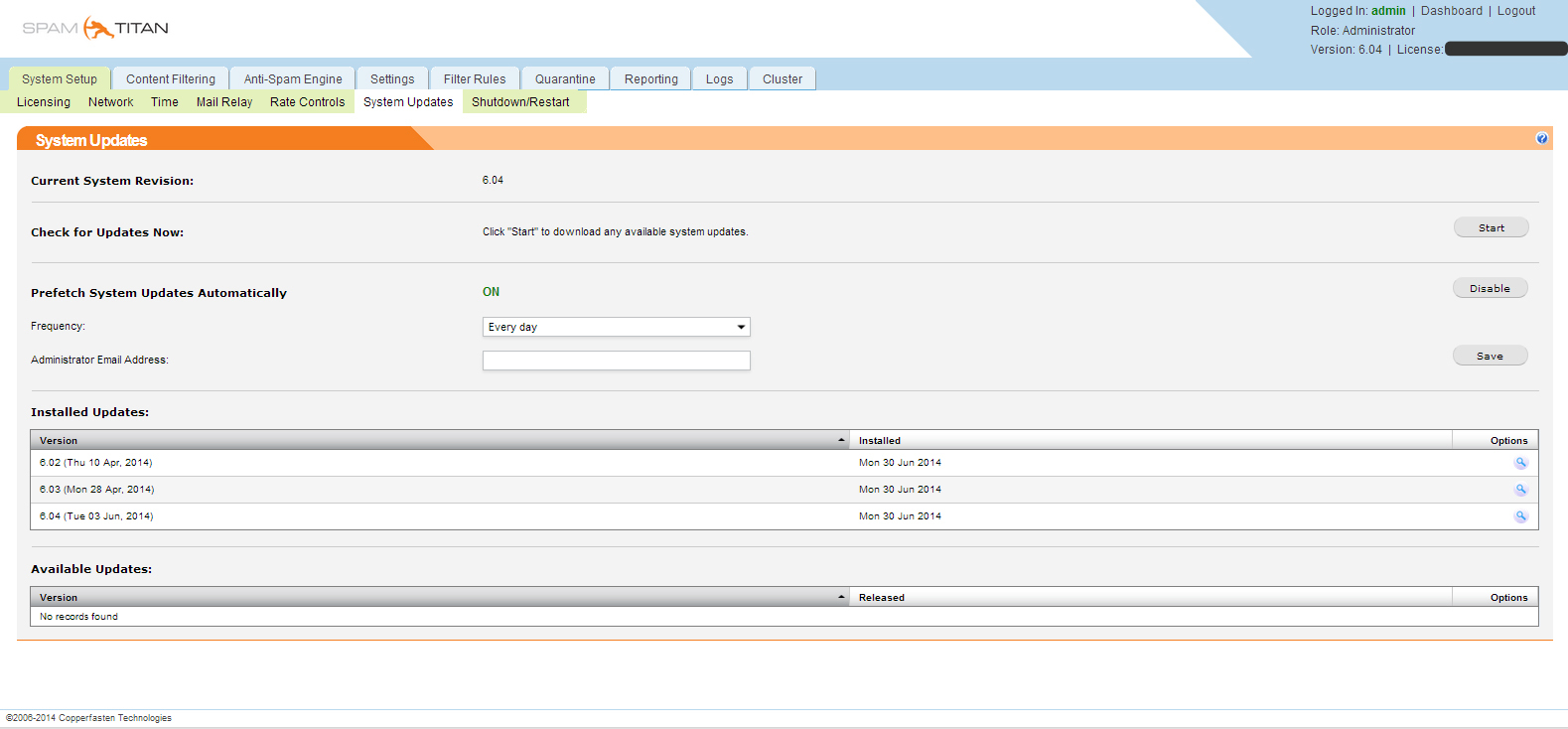

Затем обновить систему до последней версии в System Updates. На момент написания статьи актуальная версия 6.0.4.

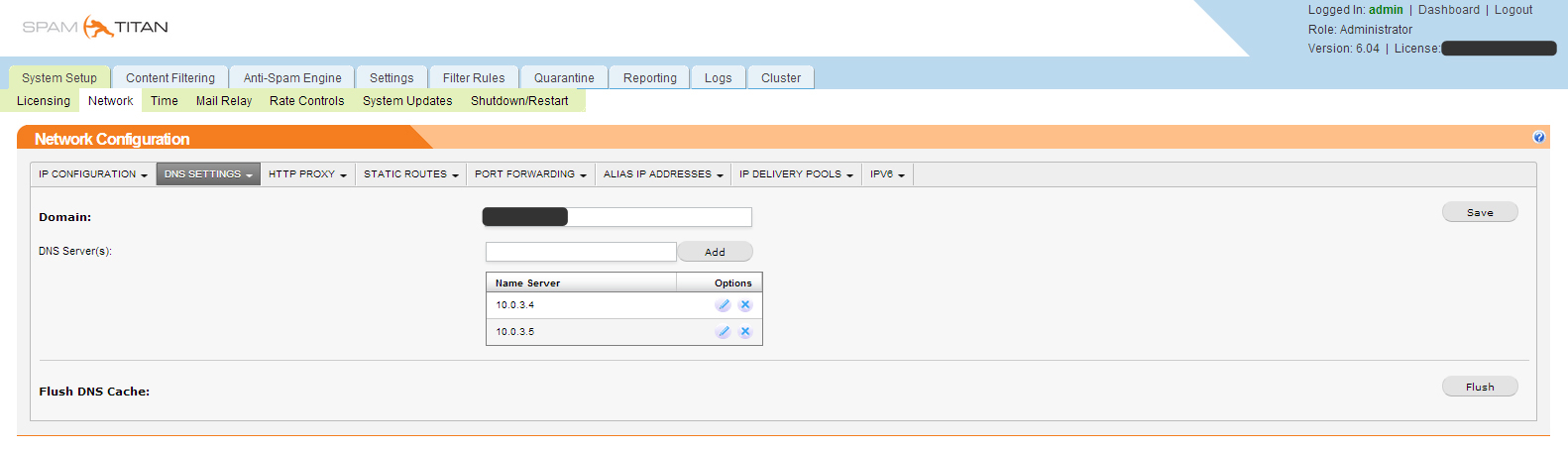

В разделе Network настраиваем сеть Network configuration DNS Settings.

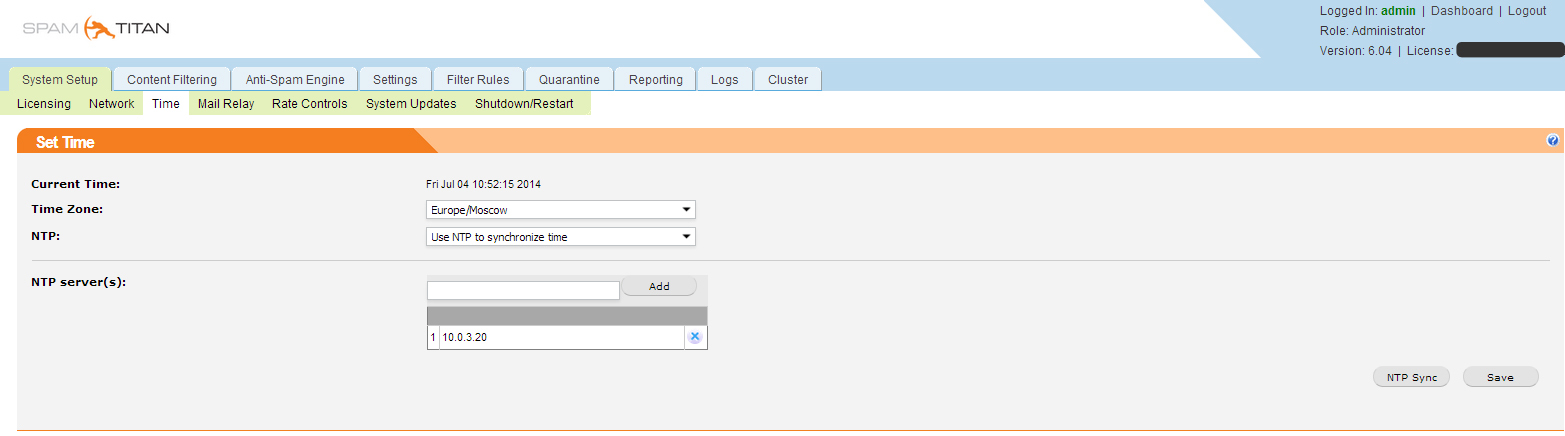

Настраиваем синхронизацию времени.

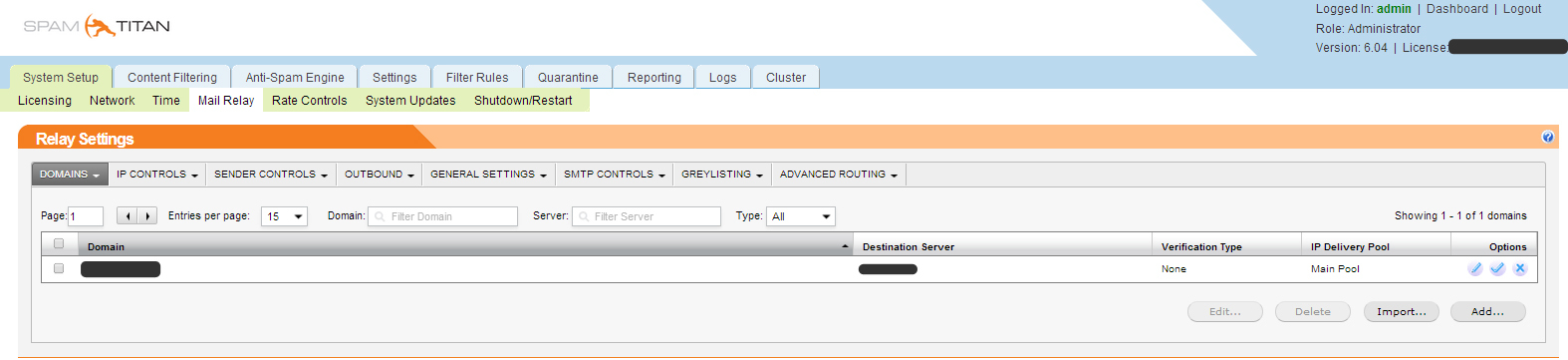

Настраиваем Mail relay для требуемого домена.

Необходимо прописать название домена, адрес сервера SMTP, который обслуживает этот домен сейчас. Возможно несколько режимов подключения:

с проверкой существования ящика и без проверки существования ящика.

На вкладке IP CONTROLS можно настроить белые и черные списки SMTP-серверов и включить поддержку RBLs (Realtime Blackhole Lists), в нашем случае это было не актуально, так как мы находились за SMTP Relay и всю почту принимаем от одного сервера.

В GENERAL SETTING необходимо указать hostname spam-фильтра, которое должно соответствовать dns записи.

Content Filtering ->Viruses

Настраиваем параметры проверки вирусов, обновляем базы Clam AV, Kasperky AV

Content Filtering->Spam

Включаем проверку на спам и обновляем спам листы

Anti-Spam Engine->Settings

Включить сетевые тесты Razor V2, Pyzor, RBLs

Anti-Spam Engine-> Domain policies/User-Policies

Можно задать глобальные политики домена и политики для отдельных пользователей. Например, глобальная политика домена все письма со спамом по умолчанию отбрасывать, а для других пользователей отправлять в карантин

Anti-Spam Engine->Roles and permissions/Admins/Domain Groups

Можно создать роли пользователей, глобальных администраторов и администраторов доменов.

Settings->Access/Authentification

Можно настроить способ аутентификации пользователей к веб интерфейсу карантину

Мы использовали аутентификацию через домен Windows посредством LDAP.В этом случае каждый из клиентов получает свой раздел с карантином, вход в который осуществляется через веб интерфейс, логин и пароль совпадает с учетными данными для входа в электронную почту.

Filter Rules

Можно создать закладки глобальные белые и черные списки email адресов и доменов.

Quarantine

Полный список сообщений попавших в карантин.

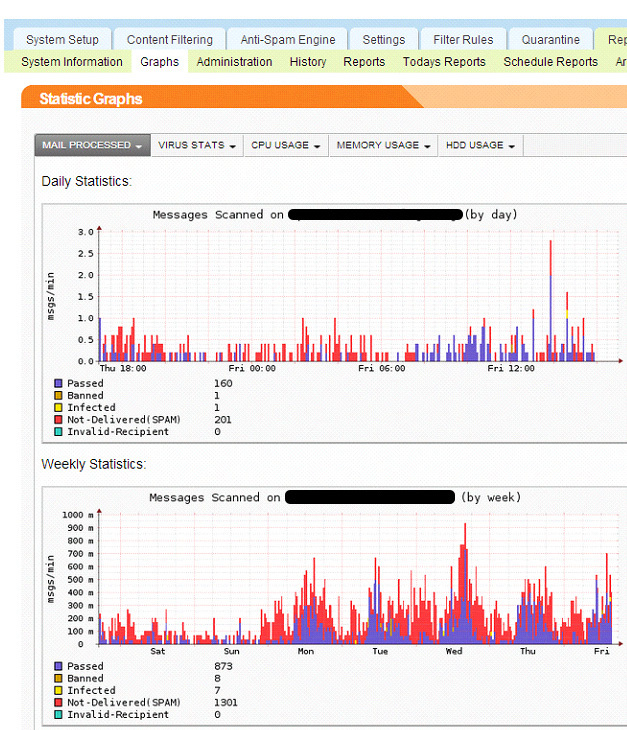

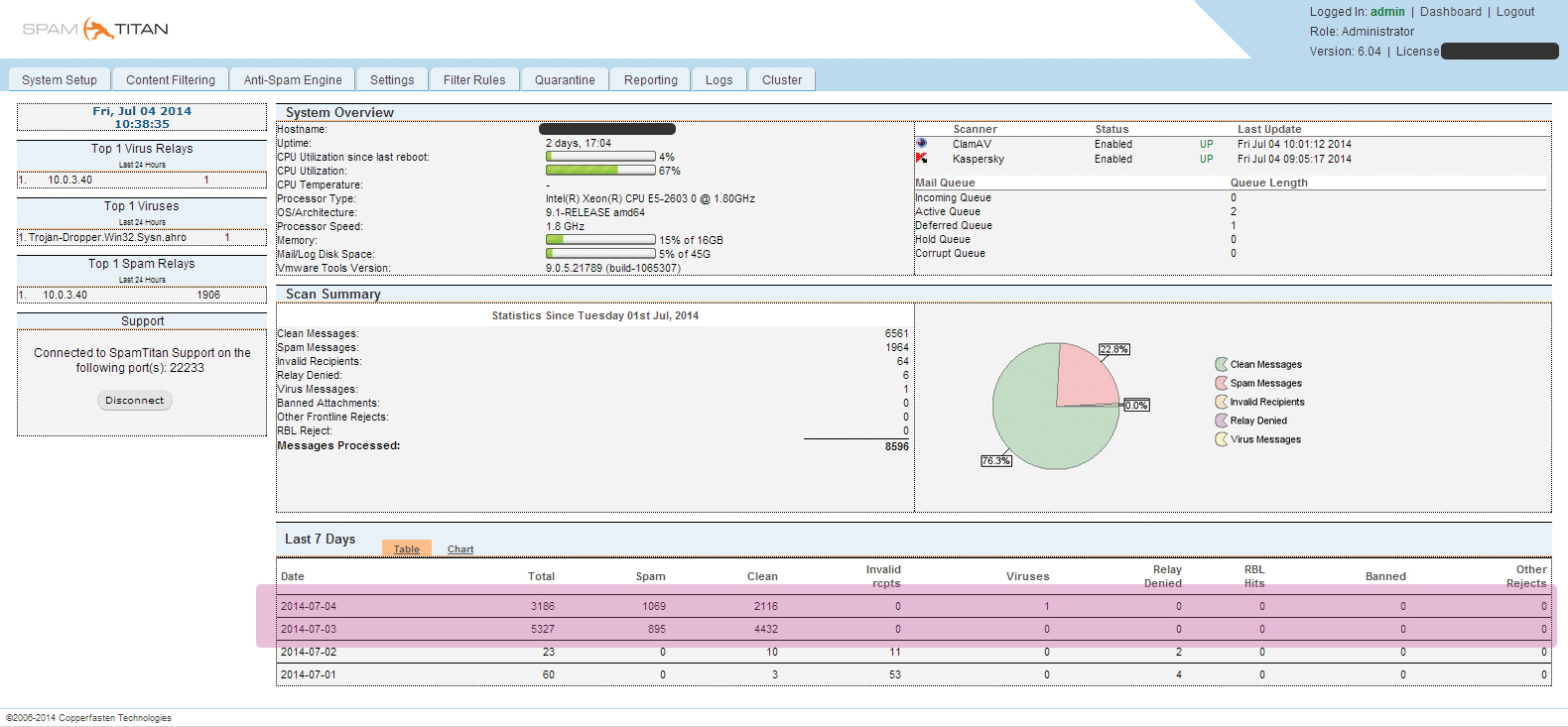

Reporting Graphs

Отчет обо всех обработанных сообщениях, обнаруженных вирусов, загрузки процессоров, памяти и дисковой системы за периоды 1 день, неделя, месяц, год:

Reporting History

Полный лог сообщений с возможностью сортировки по полям.

Logs

Сырые логи из каталогов /var/logs: Maillog, messages и CFMA

Cluster

Раздел для настройки кластерной конфигурации.

Полную документацию про SpamTitan можно найти по ссылке.

Проблема

В ходе работы выяснилось, что из 3500 ящиков необходимо защищать от спама только 500, при том, что лицензии были закуплены только на 500 ящиков и расширять их не планировалось.

Логика расчета необходимых лицензий такова: каждые 24 часа рассчитывается среднее за 5 последних рабочих дней количество ящиков, которые получали почту, минус 20 % на элиасы (только 20% дается потому, что, как правило алиасы не используются с той же интенсивностью, что и основной почтовый ящик). Информация о текущем использовании отображается в консоли управления.

При превышении количества ящиков – система выдаст предупреждение и лицензию надо будет расширять.

К примеру, в вашей организации 100 ящиков, но лишь 50 из них вам необходимо защищать от спама. Поскольку система считает общее количество проходящих через нее ящиков, то в случае прохождения 51 ящика – система заблокируется. Придется докупать лицензии или воспользоваться решением описанным ниже.

Решение

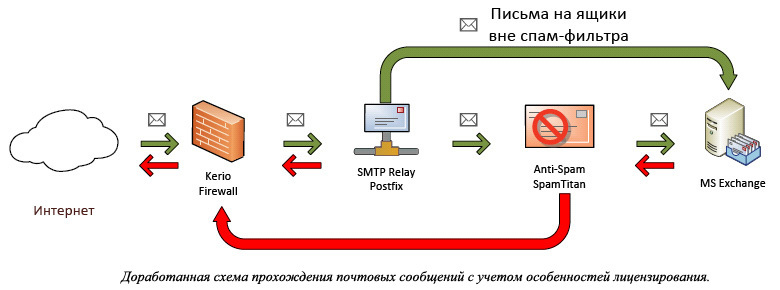

В качестве примера приведем реальную часть инфраструктуры заказчика.

Для того, чтобы SpamTitan не блокировался ему необходимо “сказать” какие ящики он должен защищать.

Поэтому сперва был составлен список ящиков, которые будут проходить через спам-фильтр. Данный список заносится в шлюз, например SMTP Relay Postfix. После того, как письма проходят через брандмауэр Kerio Firewall они попадают на SMTP Relay, в котором происходит сверка с составленным ранее списком. Если ящик присутствует в списке защищаемых – то письмо направляется в SpamTitan, если отсутсвует, то письмо направляется на почтовый сервер.

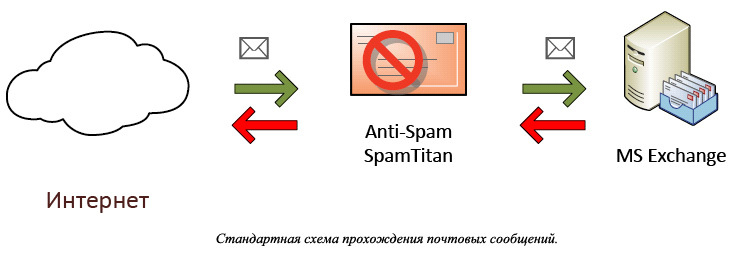

Пример идеальной модели прохождения почтовых сообщений и доработанной с учетом особенностей лицензирования SpamTitan:

Клиент захотел оставить старый фаерволл в довесок к спамтитану. Спам титан находится после Kerio. В процессе инсталляции выяснилось, что клиент купил лицензии на меньшее количество чем требовалось.Пришлось искать выход не нарушающий условий лицензирования, но позволяющий использовать полностью функционал системы.

Пример доработанной с учетом особенностей лицензирования SpamTitan:

Клиенту развернули SMTP relay, на котором разместили правила маршрутизации сообщений основанных на списках почтовых ящиков. Сообщения для ящиков из списка отправляются на спам титан, проходят через фильтр и пересылаются на почтовый сервер, а все остальные напрямую на почтовый сервер.

Результат

В данном рассмотренном кейсе работа «СпамТитана» позволяет отсеивать ежедневно от общего количества 24% писем, которые классифицируются, как спам. При этом у клиента появился инструмент гибкой настройки списка ящиков, которые необходимо защищать от спама без дополнительных затрат на покупку лицензий.

Отдельно хотим поблагодарить ИТ специалистов администрации Калужской области за проявленный профессионализм.

Спасибо за внимание и как всегда будем рады вашим комментариям.