Несмотря на скептические прогнозы сообщества Metasploit о перспективах массовой эксплуатации уязвимости CVE-2015-0235, появились первые жертвы. Исследователи компании Positive Technologies сообщают о наличии «боевого» эксплойта для этой уязвимости в популярном форуме phpBB. Также уязвимы Wordpress и ряд других популярных приложений.

Использование уязвимости в функции gethostbyname позволяет злоумышленнику получить полный контроль над операционной системой уязвимого сервера.

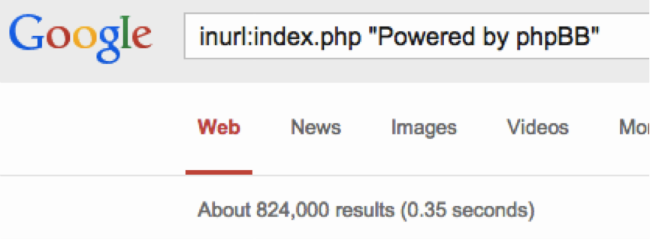

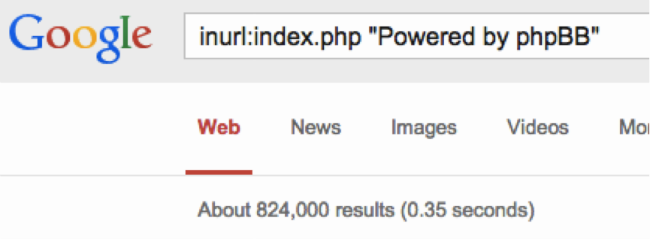

Система phpBB является одним из популярных средств добавления функции форума на веб-сайты. Быстрый поиск Google показывает, что данная система установлена более чем на 800 000 сайтов.

Естественно, далеко не все они уязвимы для атаки, связанной с уязвимостью GHOST, поскольку для этого требуется сочетание нескольких факторов. Однако богатые механизмы идентификации узла позволяют через http сформировать специализированный эксплойт и добиться практически 100% успешности атаки.

Пользователи Positive Technologies Application Firewall, как и в случае с ShellShock или WordPress, могут не спешить обновлять свои ОС приложения, а сделать это в плановом порядке. Механизмы самообучения PT AF надежно идентифицируют и блокируют атаку. Конечно, если блокировка включена.

Ты не пройдешь GHOST! Я PT AF. Возвращайся в TCP RST. ТЫ НЕ ПРОЙДЕШЬ!

Естественно, эта информация была передана разработчикам phpBB и ряда других популярных приложений. Но проблема не в phpBB. Необходимо срочно обновлять свои системы.

Использование уязвимости в функции gethostbyname позволяет злоумышленнику получить полный контроль над операционной системой уязвимого сервера.

Система phpBB является одним из популярных средств добавления функции форума на веб-сайты. Быстрый поиск Google показывает, что данная система установлена более чем на 800 000 сайтов.

Естественно, далеко не все они уязвимы для атаки, связанной с уязвимостью GHOST, поскольку для этого требуется сочетание нескольких факторов. Однако богатые механизмы идентификации узла позволяют через http сформировать специализированный эксплойт и добиться практически 100% успешности атаки.

Немного рекламы

Пользователи Positive Technologies Application Firewall, как и в случае с ShellShock или WordPress, могут не спешить обновлять свои ОС приложения, а сделать это в плановом порядке. Механизмы самообучения PT AF надежно идентифицируют и блокируют атаку. Конечно, если блокировка включена.

Ты не пройдешь GHOST! Я PT AF. Возвращайся в TCP RST. ТЫ НЕ ПРОЙДЕШЬ!

Естественно, эта информация была передана разработчикам phpBB и ряда других популярных приложений. Но проблема не в phpBB. Необходимо срочно обновлять свои системы.