Любая система защиты, активно анализирующая поведение системы (антивирус, поведенческий анализатор, системы защиты от сетевых атак и т.д.) потребляют, и зачастую весьма активно, ресурсы защищаемой системы. Грубо говоря, защита подтормаживает работу приложений (и в случае неоптимальных настроек иногда весьма сильно). Естественно это не вызывает восторга и понятно стремление отказаться от такой защиты, заменив ее альтернативными мерами — ограничением прав, системой резервирования и т.д.

Нельзя объять необъятное. Поэтому поговорим исключительно о резервном копировании как альтернативе антивирусу.

Естественно, что крупные (и/или богатые компании) могут себе позволить многое, но в быту наиболее часто данные резервируются путем простого копирования по сети или на внешний носитель, синхронизации с хранилищем в облаке, использованием теневого копирования (что очень часто вообще преподносится как панацея) или путем использования NAS. Насколько это надежно в плане защиты от вирусов?

Не будем долго рассуждать и рассмотрим четыре примера:

И еще один риск, о котором нельзя забывать. Современные вредоносные программы рассчитаны на длительное и незаметное присутствие в системе. В связи с тем, что антивирусы не могут знать все, вирусы и трояны могут оставаться необнаруженными годами (в качестве примеров можно привести практически любое из расследований последнего времени). Соответственно нет никакой гарантии, что восстановленная из резервной копии система не будет поражена (возможно впоследствии удаленным) трояном

Забавно, что резервное копирование не первая технология, позиционирующаяся как замена антивируса. Поведенческие анализаторы, облачные антивирусы… Кто кроме профессионалов помнит продукты, основанные чисто на этих технологиях? А традиционные антивирусы не только выжили, но и увеличили размер дистрибутивов на величину кода и данных, необходимых для реализации технологий, которые должны были их убить. Dr.Web Security Space и Kaspersky Cristal сейчас уже включают функции, которые можно отнести к резервному копированию…

Поживем — увидим. А пока рекомендации об использовании резервного копирования, как средства защиты от вредоносных программ являются настолько обиходными, что даже в новости о Trojan.Encoder.737 есть абзац о необходимости регулярного бекапа.

И чтобы не быть неверно понятым. Автор не принадлежит ни к одной из сторон темной силы и не считает, что существует какое-то единственно верное решение. Есть случаи, когда выгодно применять антивирус, если случаи, когда его использование принципиально противопоказано. Данной статьей хотелось показать, что нельзя доверять ни одному решению, сколь бы рекламируемым оно не было. И защита от вирусов тому отличный пример — многое из описанного выше возможно только при неверно настроенных правах доступа. Так команда удаления теневых копий работает только с правами администратора, поэтому после включения защиты необходимо работать только под пользователем с ограниченными правами и внимательно относиться ко всем предупреждениям UAC о попытке повышения прав.

О чем эта статья?

Нельзя доверять мифам и сложившимся предпочтениям (ничто не вечно под Луной. То, что считалось надежным вчера, завтра будет обходиться злоумышленниками без проблем), вестись на рекламу прокладок, утверждающую, что с ней все наладится. Особенно при выборе средств защиты, от которых будет зависеть судьба ваших данных и денег. А в скором времени (интернет вещей грядет!) и вашего здоровья.

Удачного вам выбора!

Нельзя объять необъятное. Поэтому поговорим исключительно о резервном копировании как альтернативе антивирусу.

Естественно, что крупные (и/или богатые компании) могут себе позволить многое, но в быту наиболее часто данные резервируются путем простого копирования по сети или на внешний носитель, синхронизации с хранилищем в облаке, использованием теневого копирования (что очень часто вообще преподносится как панацея) или путем использования NAS. Насколько это надежно в плане защиты от вирусов?

Не будем долго рассуждать и рассмотрим четыре примера:

- AlphaCrypt. Он же Trojan.Encoder.1064. Попал в антивирусные базы 13 мая 2015 года. Достаточно свежий пример трояна.

AlphaCrypt, используя алгоритм шифрования RSA-2048, шифрует файлы, присваивая им после этого расширение .ezz, а затем, как и все шифровальщики требует выкуп. Стоимость расшифровки в случае AlphaCrypt $500 биткоинов.

Традиционно может распространяться с помощью спама с инфицированным вложением, рассылок сообщений в мессенджерах. Естественно можно скачать троян самостоятельно под видом какого-то легитимного приложения. Заражение происходит с помощью набора эксплойтов Angler.

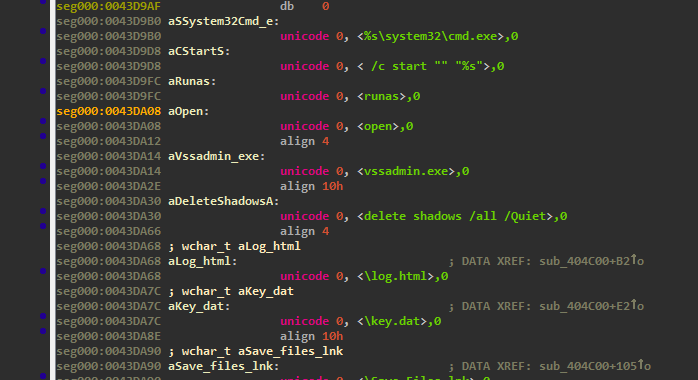

В общем ничего особо выдающегося. Если не считать одной особенности — AlphaCrypt умеет удалять теневые копии Volume Shadow Copy Service, VSS. Естественно троян старается провести эту операцию втихую — без вывода каких либо уведомлений на экран компьютера.

Выполняется данная операция с помощью команды:

vssadmin.exe delete shadows /all /Quiet/

Еще немного информации о AlphaCrypt и Сryptolocker вообще можно получить тут и тут.

На Хабрахабре возможности и ограничения теневого копирования обсуждались например тут.

- Trojan.Encoder. За редким исключением шифруют все, до чего могут дотянуться. Если сетевая папка смонтирована как локальный сетевой диск, зашифровать содержимое могут практически все представители Trojan.Encoder. За исключением Trojan.Encoder.398, который шифрует только фиксированные диски (DRIVE_FIXED) и Trojan.Encoder.453, который также составляет список только локальных несъемных носителей, на которых он выбирает файлы по маске. Однако большинство шифровальщиков таких проверок не делает и шифрует сетевые папки наряду с локальными.

- Win32.Sector, сложный полиморфный вирус, существующий аж с 2008 года. Как вирус способен распространяться самостоятельно — в том числе заражая файлы, хранящиеся в общедоступных сетевых папках. Кстати может останавливать работу некоторых антивирусных программ и блокировать доступ к сайтам их разработчиков (обсуждение темы необходимости самозащиты как компонента антивируса было тут)

- Trojan.Encoder.737. Используя уязвимости в ПО сетевых хранилищ NAS (Network Attached Storage) производства компании Synology троян шифрует хранящихся на устройстве данных и требует у жертвы выкуп в размере 350 долларов. В настоящее время расшифровка файлов, пострадавших от действия Trojan.Encoder.737, не представляется возможной.

И еще один риск, о котором нельзя забывать. Современные вредоносные программы рассчитаны на длительное и незаметное присутствие в системе. В связи с тем, что антивирусы не могут знать все, вирусы и трояны могут оставаться необнаруженными годами (в качестве примеров можно привести практически любое из расследований последнего времени). Соответственно нет никакой гарантии, что восстановленная из резервной копии система не будет поражена (возможно впоследствии удаленным) трояном

Забавно, что резервное копирование не первая технология, позиционирующаяся как замена антивируса. Поведенческие анализаторы, облачные антивирусы… Кто кроме профессионалов помнит продукты, основанные чисто на этих технологиях? А традиционные антивирусы не только выжили, но и увеличили размер дистрибутивов на величину кода и данных, необходимых для реализации технологий, которые должны были их убить. Dr.Web Security Space и Kaspersky Cristal сейчас уже включают функции, которые можно отнести к резервному копированию…

Поживем — увидим. А пока рекомендации об использовании резервного копирования, как средства защиты от вредоносных программ являются настолько обиходными, что даже в новости о Trojan.Encoder.737 есть абзац о необходимости регулярного бекапа.

И чтобы не быть неверно понятым. Автор не принадлежит ни к одной из сторон темной силы и не считает, что существует какое-то единственно верное решение. Есть случаи, когда выгодно применять антивирус, если случаи, когда его использование принципиально противопоказано. Данной статьей хотелось показать, что нельзя доверять ни одному решению, сколь бы рекламируемым оно не было. И защита от вирусов тому отличный пример — многое из описанного выше возможно только при неверно настроенных правах доступа. Так команда удаления теневых копий работает только с правами администратора, поэтому после включения защиты необходимо работать только под пользователем с ограниченными правами и внимательно относиться ко всем предупреждениям UAC о попытке повышения прав.

О чем эта статья?

Нельзя доверять мифам и сложившимся предпочтениям (ничто не вечно под Луной. То, что считалось надежным вчера, завтра будет обходиться злоумышленниками без проблем), вестись на рекламу прокладок, утверждающую, что с ней все наладится. Особенно при выборе средств защиты, от которых будет зависеть судьба ваших данных и денег. А в скором времени (интернет вещей грядет!) и вашего здоровья.

Удачного вам выбора!