Приветствую вас, жители хабро-мира! Мы продолжаем знакомить вас с технологиями True Image. На этот раз поговорим о том, как настроить процесс резервного копирования таким образом, чтобы

Отчасти мы уже касались этой темы в статье Acronis True Image, способы создания резервных копий. Рассмотрим ее поподробнее.

Стратегия резервного копирования состоит из двух этапов:

На самом деле, обычному пользователю практически не приходится сталкиваться с решением этих вопросов. Настройки по умолчанию вполне подходят для большинства случаев. Однако, очевидно, что они не могут учитывать специфику данных конкретного пользователя, то, насколько часто он эти данные меняет и т.д. Поэтому fine-tuning рекомендуется проводить самому.

Создание схемы начинается с понимания методов резервного копирования. Таких методов три: полное, инкрементное и дифференциальное резервное копирование (full, incremental, differential backup). Зачем они нужны и в чем разница? Смотрим.

Тут все очень просто. В файл бэкапа записываются все данные, которые были выбраны для резервного копирования.

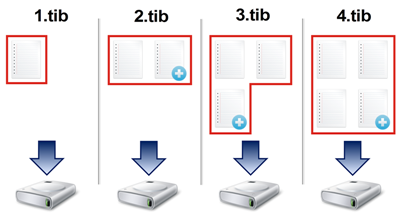

На рисунке: все бэкапы — полные.

Такие бэкапы самые надежные, но и самые большие. При этом для восстановления потребуется только один файл.

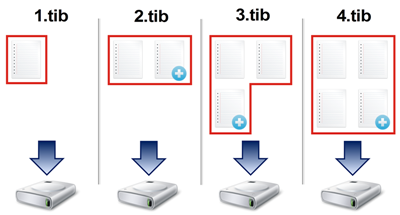

В файл бэкапа записываются только изменения, которые произошли с момента последнего резервного копирования.

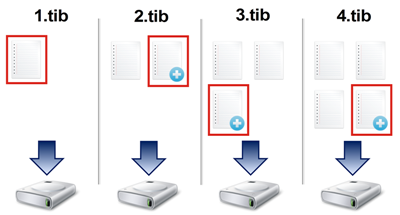

На рисунке: 1.tib — полный бэкап (первый бэкап всегда полный), 2.tib, 3.tib, 4.tib — инкрементные бэкапы.

Инкрементные бэкапы гораздо меньше полных. Однако для восстановления потребуется предыдущий полный бэкап (на рисунке — 1.tib) и вся цепочка инкрементных бэкапов заканчивая тем бэкапом, из которого вы хотите восстановить данные.

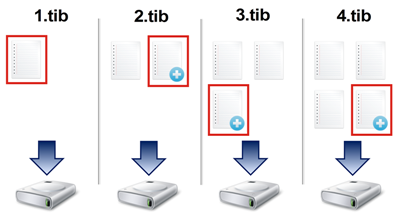

В файл бэкапа записываются только изменения, которые произошли с момента последнего полного резервного копирования.

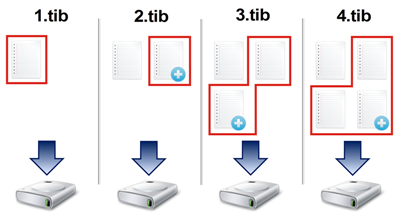

На рисунке: 1.tib — полный бэкап (первый бэкап всегда полный), 2.tib, 3.tib, 4.tib — дифференциальные бэкапы.

Дифференциальные бэкапы меньше полных, но больше инкрементных. Для восстановления потребуется сам дифференциальный бэкап и предыдущий полный бэкап (на рисунке — 1.tib).

Ну вот мы и подошли к самому интересному. Разумеется, вы уже догадались. Три метода резервного копирования дают нам массу всевозможных вариантов так называемых цепочек бэкапов. Цепочка – это один полный бэкап и все зависящие от него инкрементные и/или дифференциальные бэкапы. Схема же состоит из одной или нескольких цепочек, а также содержит правила удаления старых бэкапов.

Действительно, вариантов цепочек может быть великое множество. Но это в теории. На практике же в основу цепочки берется только один из методов: полный, инкрементный или дифференциальный.

«Тут же все ясно как белый день! Всегда создавай полные бэкапы!» – скажете вы и будете правы. Но как всегда есть одно больше «но». Полные бэкапы – самые увесистые. Вам не жалко забить ваш 2 ТБ диск бэкапами? Тогда это самое лучшее решение. Но большинству хочется максимальной надежности и вариативности при минимальных потерях дискового пространства. Поэтому, как говорится, давайте разбираться. Вот со схем на основе полных бэкапов и начнем.

Создавать только полные бэкапы – это действительно самый надежный способ защиты данных. И не допустить бесконтрольного раздувания бэкапа тоже вполне возможно. Нужно всего лишь настроить правила очистки, но об этом чуть ниже.

Недостатки такой схемы:

Такую схему рекомендуется использовать для защиты системного раздела. Три-четыре полных бэкапа будет вполне достаточно.

При такой схеме создается один полный бэкап и цепочка зависимых от него инкрементных. Достоинства очевидны – бэкапы создаются быстро и весят мало, т.е. можно позволить себе насоздавать их гораздо больше, чем при схеме с полными бэкапами. Как итог, вы получаете максимальную вариативность при выборе точки восстановления. Но есть один серьезный недостаток – низкая надежность. При повреждении любого из бэкапов все последующие превращаются в мусор – восстановиться из них вы не сможете. Можно ли каким-то образом повысить надежность? Да, можно. Самый простой способ – создавать новый полный бэкап после нескольких инкрементных, скажем, после четырех или пяти. Таким образом, мы получаем схему с несколькими цепочками, и повреждение одной из цепочек не повлияет на другие.

Эта схема универсальная, ее можно использовать для защиты как дисков, так и файлов.

При такой схеме создается один полный бэкап и зависимые от него дифференциальные. Этот подход объединяет в себе достоинства двух предыдущих. Так как дифференциальные бэкапы меньше полных и больше инкрементных, вы получаете среднюю вариативность при выборе точки восстановления и довольно высокую надежность. Но без недостатков все равно не обойдешься. Чем дальше по времени отстоит дифференциальный бэкап от своего полного бэкапа, тем он «тяжелее», и даже может превысить размер полного бэкапа. Решение здесь то же, что и при инкрементном подходе, — разбавляйте ваши дифференциальные бэкапы полными. В зависимости от интенсивности изменения защищаемых данных новый полный бэкап рекомендуется создавать после двух-пяти дифференциальных.

Такой схемой можно защитить ваш системный раздел, если дисковое пространство не позволяет вам хранить несколько полных бэкапов.

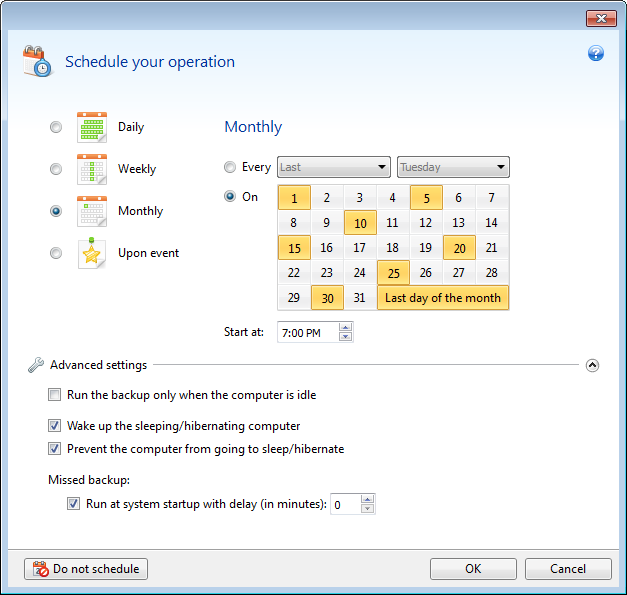

Здесь все просто. Вы составляете расписание, а True Image обновляет для вас бэкапы точно в назначенное вами время и в соответствии с настроенной схемой. Чем чаще меняются данные, тем чаще рекомендуется их бэкапить. К примеру, системный раздел можно бэкапить раз в месяц, а вот файлы, с которыми вы работаете каждый день, и бэкапить рекомендуется каждый день или даже чаще.

Разумеется, когда вам срочно нужно создать бэкап, не обязательно ждать запланированного времени. Вы всегда можете запустить резервное копирование вручную.

Практика показывает, что пользователи редко задумываются об очистке, когда настраивают резервное копирование. А зря. Ведь потом они обнаруживают, что бэкап «съел» все свободные гигабайты диска.

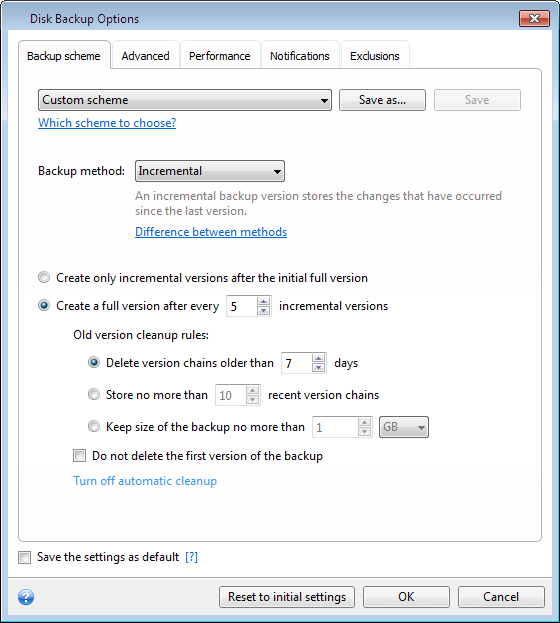

Правила очистки можно и нужно настроить при создании схемы резервного копирования. Настроить можно аж по трем критериям:

Почему в настройках речь идет о цепочках, а не об отдельных бэкапах? Потому что цель правил очистки – удалять устаревшие бэкапы. Так как любая цепочка начинается с полного бэкапа, то первым устаревает именно он. При удалении полного, как известно, зависимые становятся бесполезными, поэтому удаляется вся цепочка целиком.

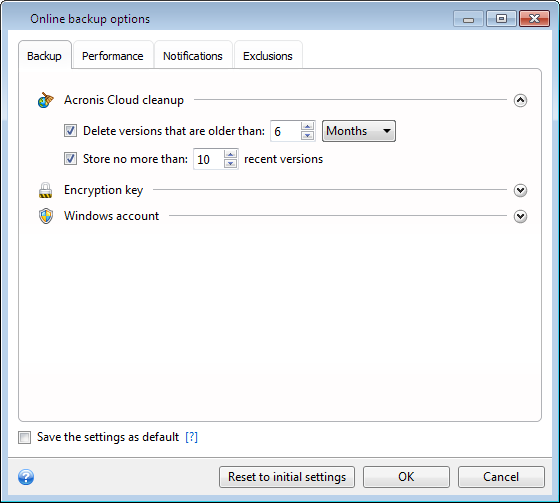

Все, о чем мы до сих пор говорили, относится к бэкапам, которые вы храните у себя на внутреннем или внешнем жестком диске, на NAS-е, FTP-сервере и т.д. А как насчет бэкапа в облако? True Image сохраняет как файловые, так и дисковые бэкапы в Acronis Cloud по простой инкрементной схеме – один полный бэкап и цепочка инкрементных – и не позволяет ее менять. На резонный вопрос «почему» ответ прост – эта схема самая бережливая к дисковому пространству, а сохранность бэкапов в облаке гарантирует Acronis.

Правила очистки облачного бэкапа чуть проще, чем обычного.

Вы можете ограничить бэкап по «возрасту» и по количеству версий каждого из файлов, которые хранятся в облаке. Ограничивать бэкап по объему хранилища было бы не очень логично. Ведь в первую очередь Acronis Cloud используется именно для хранения бэкапов.

Итак, что получаем в сухом остатке. Решите для себя:

Исходя из этого, настройте схему резервного копирования, планирование и правила очистки. Все. Обо всем остальном позаботится Acronis True Image.

- данные были надежно защищены.

- папка с резервными копиями (они же – бэкапы, они же – backups) не «съела» все свободное пространство вашего диска.

- не дублировать одну и ту же информацию в разных бэкапах.

Отчасти мы уже касались этой темы в статье Acronis True Image, способы создания резервных копий. Рассмотрим ее поподробнее.

Стратегия резервного копирования состоит из двух этапов:

- Создание схемы резервного копирования (backup scheme).

- Планирование резервного копирования (backup scheduling).

На самом деле, обычному пользователю практически не приходится сталкиваться с решением этих вопросов. Настройки по умолчанию вполне подходят для большинства случаев. Однако, очевидно, что они не могут учитывать специфику данных конкретного пользователя, то, насколько часто он эти данные меняет и т.д. Поэтому fine-tuning рекомендуется проводить самому.

Методы создания бэкапов

Создание схемы начинается с понимания методов резервного копирования. Таких методов три: полное, инкрементное и дифференциальное резервное копирование (full, incremental, differential backup). Зачем они нужны и в чем разница? Смотрим.

Полное резервное копирование

Тут все очень просто. В файл бэкапа записываются все данные, которые были выбраны для резервного копирования.

На рисунке: все бэкапы — полные.

Такие бэкапы самые надежные, но и самые большие. При этом для восстановления потребуется только один файл.

Инкрементное резервное копирование

В файл бэкапа записываются только изменения, которые произошли с момента последнего резервного копирования.

На рисунке: 1.tib — полный бэкап (первый бэкап всегда полный), 2.tib, 3.tib, 4.tib — инкрементные бэкапы.

Инкрементные бэкапы гораздо меньше полных. Однако для восстановления потребуется предыдущий полный бэкап (на рисунке — 1.tib) и вся цепочка инкрементных бэкапов заканчивая тем бэкапом, из которого вы хотите восстановить данные.

Дифференциальное резервное копирование

В файл бэкапа записываются только изменения, которые произошли с момента последнего полного резервного копирования.

На рисунке: 1.tib — полный бэкап (первый бэкап всегда полный), 2.tib, 3.tib, 4.tib — дифференциальные бэкапы.

Дифференциальные бэкапы меньше полных, но больше инкрементных. Для восстановления потребуется сам дифференциальный бэкап и предыдущий полный бэкап (на рисунке — 1.tib).

Цепочки и схемы

Ну вот мы и подошли к самому интересному. Разумеется, вы уже догадались. Три метода резервного копирования дают нам массу всевозможных вариантов так называемых цепочек бэкапов. Цепочка – это один полный бэкап и все зависящие от него инкрементные и/или дифференциальные бэкапы. Схема же состоит из одной или нескольких цепочек, а также содержит правила удаления старых бэкапов.

Действительно, вариантов цепочек может быть великое множество. Но это в теории. На практике же в основу цепочки берется только один из методов: полный, инкрементный или дифференциальный.

«Тут же все ясно как белый день! Всегда создавай полные бэкапы!» – скажете вы и будете правы. Но как всегда есть одно больше «но». Полные бэкапы – самые увесистые. Вам не жалко забить ваш 2 ТБ диск бэкапами? Тогда это самое лучшее решение. Но большинству хочется максимальной надежности и вариативности при минимальных потерях дискового пространства. Поэтому, как говорится, давайте разбираться. Вот со схем на основе полных бэкапов и начнем.

Схемы на основе полных бэкапов

Создавать только полные бэкапы – это действительно самый надежный способ защиты данных. И не допустить бесконтрольного раздувания бэкапа тоже вполне возможно. Нужно всего лишь настроить правила очистки, но об этом чуть ниже.

Недостатки такой схемы:

- На создание каждого бэкапа уходит много времени.

- Значительная трата дискового пространства.

- Небольшое количество бэкапов, т.е. точек во времени, на которые можно «откатиться».

- Дублирование одной и той же информации в разных бэкапах.

Такую схему рекомендуется использовать для защиты системного раздела. Три-четыре полных бэкапа будет вполне достаточно.

Схемы на основе инкрементных бэкапов

При такой схеме создается один полный бэкап и цепочка зависимых от него инкрементных. Достоинства очевидны – бэкапы создаются быстро и весят мало, т.е. можно позволить себе насоздавать их гораздо больше, чем при схеме с полными бэкапами. Как итог, вы получаете максимальную вариативность при выборе точки восстановления. Но есть один серьезный недостаток – низкая надежность. При повреждении любого из бэкапов все последующие превращаются в мусор – восстановиться из них вы не сможете. Можно ли каким-то образом повысить надежность? Да, можно. Самый простой способ – создавать новый полный бэкап после нескольких инкрементных, скажем, после четырех или пяти. Таким образом, мы получаем схему с несколькими цепочками, и повреждение одной из цепочек не повлияет на другие.

Эта схема универсальная, ее можно использовать для защиты как дисков, так и файлов.

Схемы на основе дифференциальных бэкапов

При такой схеме создается один полный бэкап и зависимые от него дифференциальные. Этот подход объединяет в себе достоинства двух предыдущих. Так как дифференциальные бэкапы меньше полных и больше инкрементных, вы получаете среднюю вариативность при выборе точки восстановления и довольно высокую надежность. Но без недостатков все равно не обойдешься. Чем дальше по времени отстоит дифференциальный бэкап от своего полного бэкапа, тем он «тяжелее», и даже может превысить размер полного бэкапа. Решение здесь то же, что и при инкрементном подходе, — разбавляйте ваши дифференциальные бэкапы полными. В зависимости от интенсивности изменения защищаемых данных новый полный бэкап рекомендуется создавать после двух-пяти дифференциальных.

Такой схемой можно защитить ваш системный раздел, если дисковое пространство не позволяет вам хранить несколько полных бэкапов.

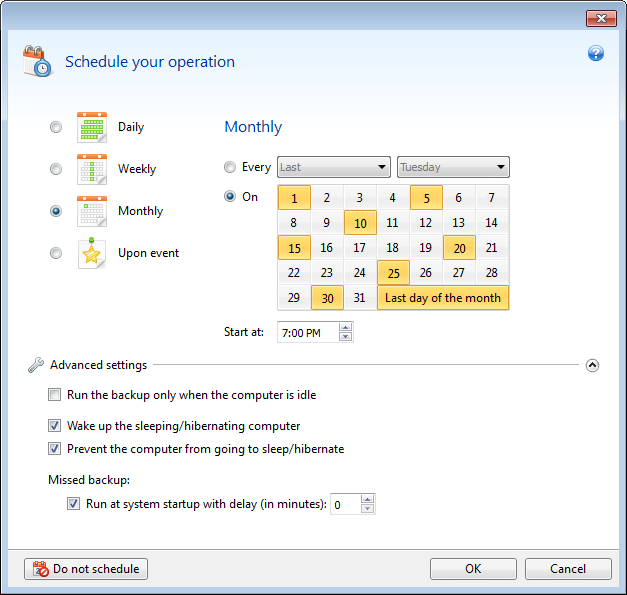

Планирование

Здесь все просто. Вы составляете расписание, а True Image обновляет для вас бэкапы точно в назначенное вами время и в соответствии с настроенной схемой. Чем чаще меняются данные, тем чаще рекомендуется их бэкапить. К примеру, системный раздел можно бэкапить раз в месяц, а вот файлы, с которыми вы работаете каждый день, и бэкапить рекомендуется каждый день или даже чаще.

Разумеется, когда вам срочно нужно создать бэкап, не обязательно ждать запланированного времени. Вы всегда можете запустить резервное копирование вручную.

Правила очистки

Практика показывает, что пользователи редко задумываются об очистке, когда настраивают резервное копирование. А зря. Ведь потом они обнаруживают, что бэкап «съел» все свободные гигабайты диска.

Правила очистки можно и нужно настроить при создании схемы резервного копирования. Настроить можно аж по трем критериям:

- Максимальный «возраст» цепочек бэкапов.

- Максимальное количество цепочек бэкапов.

- Максимальный общий размер бэкапа.

Почему в настройках речь идет о цепочках, а не об отдельных бэкапах? Потому что цель правил очистки – удалять устаревшие бэкапы. Так как любая цепочка начинается с полного бэкапа, то первым устаревает именно он. При удалении полного, как известно, зависимые становятся бесполезными, поэтому удаляется вся цепочка целиком.

Как насчет бэкапа в облачное хранилище?

Все, о чем мы до сих пор говорили, относится к бэкапам, которые вы храните у себя на внутреннем или внешнем жестком диске, на NAS-е, FTP-сервере и т.д. А как насчет бэкапа в облако? True Image сохраняет как файловые, так и дисковые бэкапы в Acronis Cloud по простой инкрементной схеме – один полный бэкап и цепочка инкрементных – и не позволяет ее менять. На резонный вопрос «почему» ответ прост – эта схема самая бережливая к дисковому пространству, а сохранность бэкапов в облаке гарантирует Acronis.

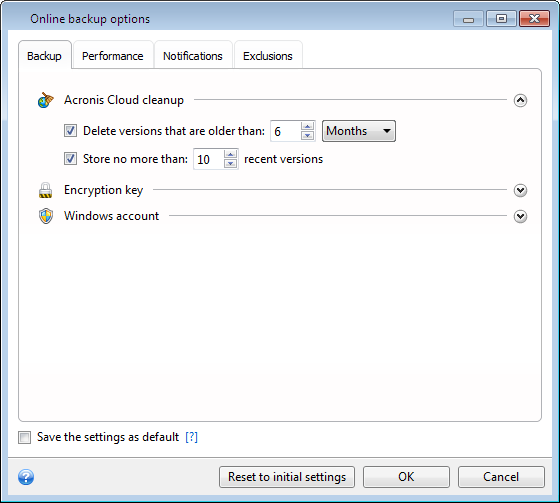

Правила очистки облачного бэкапа чуть проще, чем обычного.

Вы можете ограничить бэкап по «возрасту» и по количеству версий каждого из файлов, которые хранятся в облаке. Ограничивать бэкап по объему хранилища было бы не очень логично. Ведь в первую очередь Acronis Cloud используется именно для хранения бэкапов.

Итак, что получаем в сухом остатке. Решите для себя:

- Какой объем данных вы хотите защитить.

- Насколько часто эти данные будут меняться.

- Какой объем свободного пространства вы готовы отдать под бэкапы.

Исходя из этого, настройте схему резервного копирования, планирование и правила очистки. Все. Обо всем остальном позаботится Acronis True Image.