Немного новостей с рынка продажи эксплойтов

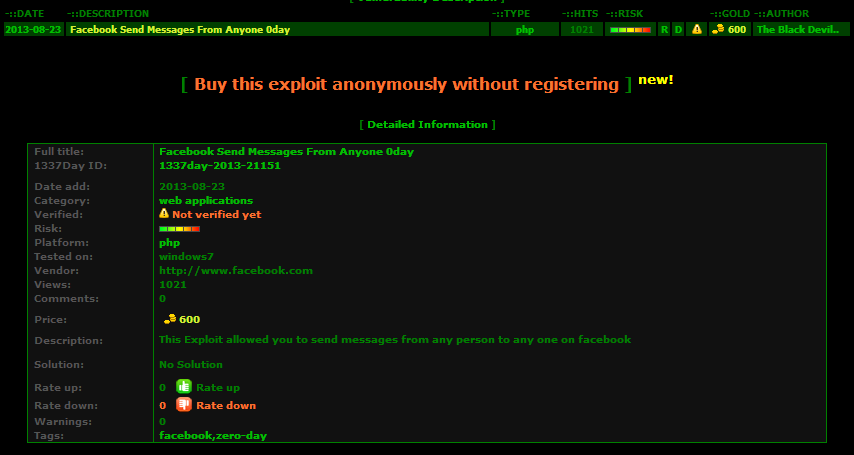

Для введения в экскурс дела — существуют различные биржи эксплойтов, и сегодня на одной из них — 1337day.com, появился эксплойт со следующим названием — "Facebook Send Messages From Anyone 0day" с ценой в $600…

Итак, начало истории. В очередной раз проверяя 1337day.com и завидев эксплойт стало сразу интересно, так как подобные случаи (эксплойты для сервисов, где есть bugbounty) бывают редко. Открыв эксплойт, видим цену в $600 и следующее описание:

This Exploit allowed you to send messages from any person to any one on facebook

Первым делом вбиваем в гугл и находим видео-демо эксплойта, загруженное несколько часов назад:

Просмотрев которое можно понять схему работы эксплойта за считанные секунды, зная работу facebook. Facebook выдает каждому юзеру почту, вида username@facebook.com. username — публичен, идет после facebook.com/username. Это первый момент.

Второй — если отправить письмо на почту username@facebook.com — сообщение попадет в общий чат (где обычные сообщения). Ну а если письмо придет с почты, на которую зарегистрирован какой-либо аккаунт — мы получим письмо от этого юзера. И момент, если к аккаунту привязаны еще емейлы, то можно использовать любой из них. Т.е. зная почту, на которую зарегистрирован пользователь, мы можем слать от него сообщения. Но есть 2 отличия:

- У юзера, от кого мы пишем сообщение — его не будет в отправленных

- Сообщение будет помечено очень мелкой иконкой

Готовим атаку

Чтобы повторить эксплойт достаточно поднять свой smtp сервер (на примере debian)

sudo apt-get postfixи поставить sendemail

apt-get install sendemailДальше всего одна строчка:

sendemail -f from@gmail.com -t username@facebook.com -u subj -m messageWorks is done ;) И да, PTR запись, откуда шлем — обязательна (т.е. у домена в конфигах postfix). Иначе сообщения не будут доходить.

Конечно же, мы решили об этом сначала сообщить (в ФБ). И уже после некоторый поиск дал еще информацию, что это уже очень старая «фича», и подобный сплойт до сих пор находится в продаже на этом же ресурсе, но за $700

1337day.com/exploit/description/20296

Где в комментах можно увидеть, что люди это используют свыше 2х лет. Ну а эксплойт выше все также в продаже…

Demo from 090h

Всем пятницы и хороших выходных ;)

upd: минуту назад ответили из FB:

Hi,

The ability to deliver unauthenticated messages is a core «feature» of how SMTP email operates. Essentially, email messages are spoofable by design. Facebook products that integrate with SMTP validate the authenticity of email messages whenever possible (with SPF, DKIM, and/or DMARC). In the absence of these authentication signatures, Facebook will display a visible warning to the user indicating that the sender of the message could not be verified.

More information is available here: www.facebook.com/help/200366226674864