Microsoft сообщает об обнаруженной таргетированной атаке на пользователей браузера Internet Explorer 8 & 9, в которой используется 0day уязвимость (CVE-2013-3893 MSHTML Shim), присутствующая во всех версиях браузера IE (6-10) для всех версий ОС XP(SP3)-Vista-Seven-8-RT x32/x64. Как и в случае со многими другими уязвимостями в IE, она имеет тип Remote Code Execution и используется злоумышленниками для скрытной установки вредоносного кода. Эксплуатирование относится к типу memory-corruption и связано с неправильным обращением кода браузера к удаленному блоку памяти (use-after-free). При этом исполняемый код получит те же права в системе, что и текущий пользователь.

Компания выпустила Fix it утилиту для решения данной проблемы (охватывает 32-битные версии браузера), которую можно скачать здесь. Обратите внимание, что у вас должно быть установлено обновление KB2870699 из последнего patch tuesday (MS13-069: Cumulative security update for Internet Explorer: September 10, 2013).

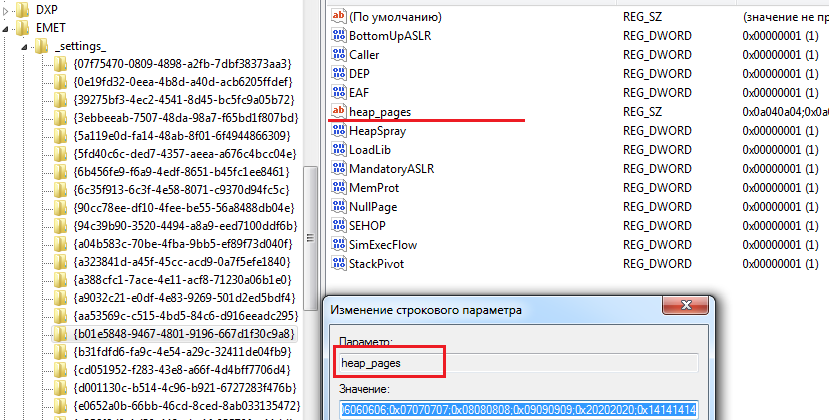

Инструмент EMET, о котором мы подробно писали в нашем блоге, может успешно блокировать действия эксплойта (mitigation). По умолчанию, после установки, EMET включен для браузера Internet Explorer. Следующие включенные опции позволяют блокировать действия эксплойта (по умолчанию включены).

UPD: детали эксплуатирования blogs.technet.com/b/srd/archive/2013/09/17/cve-2013-3893-fix-it-workaround-available.aspx.

Microsoft is investigating public reports of a vulnerability in all supported versions of Internet Explorer. Microsoft is aware of targeted attacks that attempt to exploit this vulnerability in Internet Explorer 8 and Internet Explorer 9. Applying the Microsoft Fix it solution, «CVE-2013-3893 MSHTML Shim Workaround,» prevents the exploitation of this issue. See the Suggested Actions section of this advisory for more information.

The vulnerability is a remote code execution vulnerability. The vulnerability exists in the way that Internet Explorer accesses an object in memory that has been deleted or has not been properly allocated. The vulnerability may corrupt memory in a way that could allow an attacker to execute arbitrary code in the context of the current user within Internet Explorer. An attacker could host a specially crafted website that is designed to exploit this vulnerability through Internet Explorer and then convince a user to view the website.

Компания выпустила Fix it утилиту для решения данной проблемы (охватывает 32-битные версии браузера), которую можно скачать здесь. Обратите внимание, что у вас должно быть установлено обновление KB2870699 из последнего patch tuesday (MS13-069: Cumulative security update for Internet Explorer: September 10, 2013).

Инструмент EMET, о котором мы подробно писали в нашем блоге, может успешно блокировать действия эксплойта (mitigation). По умолчанию, после установки, EMET включен для браузера Internet Explorer. Следующие включенные опции позволяют блокировать действия эксплойта (по умолчанию включены).

- Forced ASLR

- ROP

- MemProt

- Caller

- SimExecFlow

- StackPivot

- Heap Spray

- Найдите значение параметра HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\EMET\iexplore.exe\ *\Internet Explorer\iexplore.exe

- Откройте раздел HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\EMET\_settings_\значение_предыдущего_параметра\heap_pages

- Добавьте значение 0x12121212 в список.

UPD: детали эксплуатирования blogs.technet.com/b/srd/archive/2013/09/17/cve-2013-3893-fix-it-workaround-available.aspx.