В прошлом году банковская вредоносная программа Carbanak наделала много шума в СМИ, ее анализ публиковался компаниями Group-IB и Fox-IT, а также Kaspersky здесь и здесь. Оба отчета освещали вредоносную программу, с помощью которой кибербанда украла несколько сотен миллионов долларов из различных финансовых институтов. Незадолго до выхода нашего отчета, security-компания CSIS опубликовала детали анализа новых образцов Carbanak, которые им удалось обнаружить.

Деятельность кибербанды интересна не только с точки зрения украденной суммы, но также и с технической точки зрения. Ее отличительной особенностью является тот факт, что банда действует уже как зрелая APT-группа, направленно заражая большое количество компьютеров и получая с этого фактическую выгоду. Она специализируется на компрометации крупных финансовых организаций, а также других учреждений. Наш аналитик Антон Черепанов (@cherepanov74) проанализировал деятельность Carbanak.

Компрометация казино в США

В конце августа мы обнаружили попытку компрометации внутренней сети казино, которое располагается в одной из гостиниц в США. Вектором заражения могло выступать фишинговое сообщение с вредоносным вложением в виде RTF-эксплойта или .SCR-файла. Основной задачей атакующих было скомпрометировать PoS-серверы, которые использовались для обработки финансовых платежей.

Злоумышленники адаптировали для своих целей небольшой бэкдор с открытыми исходными текстами под названием Tiny Meterpreter. В него были внесены некоторые изменения для внедрения вредоносного кода в системный процесс svchost.exe.

Бэкдор сбрасывает на диск исполняемые файлы двух различных вредоносных программ.

Как было указано в исследовании наших коллег из антивирусной компании TrendMicro, вредоносная программа Carbanak ориентирована на компрометацию PoS-систем производства Epicor/NSB, в то время как, бэкдор Win32/Wemosis представляет из себя PoS RAM Scraper. PoS RAM Scraper – это модуль, специализирующийся на копировании части виртуальной памяти легитимного процесса с целью поиска номеров и прочих данных кредитных карт. Бэкдор Wemosis написан на Delphi и позволяет атакующему удаленно контролировать зараженную систему.

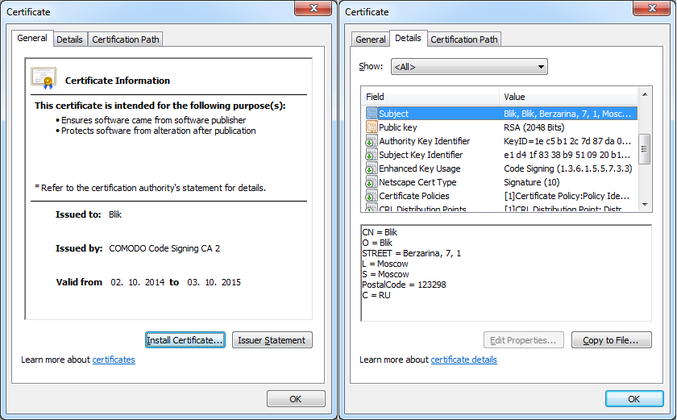

Обе сбрасываемые бэкдором Tiny Meterpreter вредоносные программы подписаны одним и тем же цифровым сертификатом.

Рис. Информация о цифровом сертификате, который использовался для подписания модулей вредоносных программ кибербанды Carbanak.

Информация о сертификате:

Company name: Blik

Validity: from 02 October 2014 to 03 October 2015

Thumbprint: 0d0971b6735265b28f39c1f015518768e375e2a3

Serial number: 00d95d2caa093bf43a029f7e2916eae7fb

Subject: CN = Blik

O = Blik

STREET = Berzarina, 7, 1

L = Moscow

S = Moscow

PostalCode = 123298

C = RU

Данный сертификат также был использован для подписания исполняемого файла еще одного семейства вредоносных программ Win32/Spy.Agent.ORM, которое использовалось кибербандой Carbanak.

Обзор вредоносной программы Win32/Spy.Agent.ORM

Вредоносная программа Win32/Spy.Agent.ORM (aka Win32/Toshliph) представляет из себя троян, который использовался кибербандой в качестве полезной нагрузки первого уровня. Исполняемый файл угрозы был подписан вышеуказанным цифровым сертификатом. Кроме этого, троян имеет общие кодовые характеристики с тем вредоносным ПО кибербанды, которое они использовали в своих вредоносных кампаниях регулярно.

На самом деле, семейство вредоносных программ Win32/Spy.Agent.ORM уже известно общественности. В июле 2015 г. security-компания Cyphort сообщала о компрометации новостного портала rbc.ua и банковского веб-сайта unicredit.ua. В результате проведенного расследования было установлено, что скомпрометированные веб-сайты распространяли с использованием набора эксплойтов именно Win32/Spy.Agent.ORM. Другая компания, Blue Coat, также сообщала о фишинговой рассылке, которая была предпринята на сотрудников центробанка Армении. Рассылка использовалась для распространения Win32/Spy.Agent.ORM.

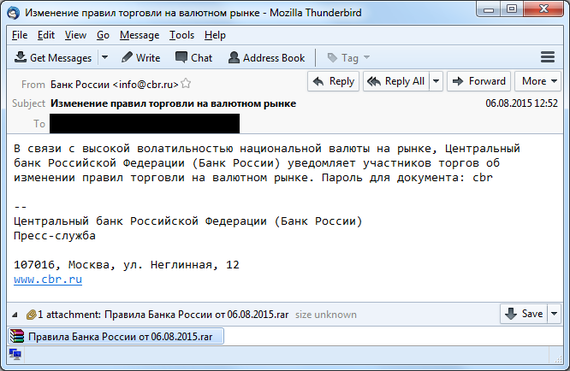

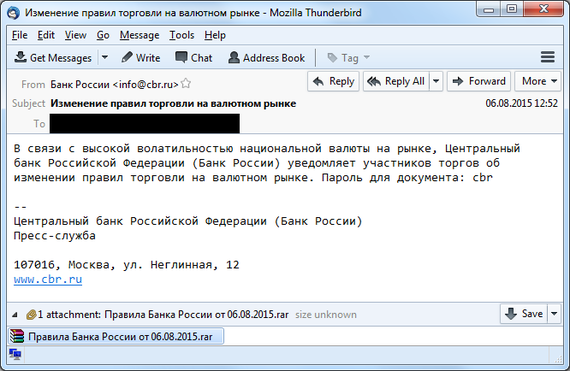

Мы зафиксировали повышенную активность этой модификации семейства вредоносных программ в начале лета 2015 г., после чего начали отслеживать ее активность. Мы также наблюдали попытки кибератак на пользователей с использованием этого вредоносного ПО в России и Украине. Пользователям рассылались фишинговые сообщения с вредоносными вложениями .SCR-файлов или .RTF-эксплойтов. Ниже представлен пример фишингового сообщения, которое было отправлено сотруднику одной из крупнейших компаний, занимающейся торговлей на рынке Forex.

Рис. Пример фишингового сообщения с вредоносной программой во вложении.

Ниже указаны названия файлов из различных фишинговых сообщений этой вредоносной кампании.

«АО «АЛЬФА-БАНК» ДОГОВОР.scr»

«Перечень материалов для блокировки от 04.08.2015г.scr»

«Postanovlene_ob_ustranenii_18.08.2015.pdf %много_пробелов% ..scr»

«Правила Банка России от 06.08.2015.pdf %много_пробелов% .scr»

Все вложения к этим письмам содержат архив с .SCR-файлом, который защищен паролем. Файлы содержат значки таких приложений как Adobe Acrobat Reader и MS Word.

В других случаях злоумышленники использовали RTF-файлы с различными эксплойтами, включая, эксплойт для одной из последних уязвимостей MS Office. Речь идет об уязвимости CVE-2015-1770, которая была исправлена Microsoft в июне 2015 г. обновлением MS15-059. Ниже представлены названия RTF-файлов, которые мы наблюдали в этой вредоносной кампании.

«prikaz-451.doc»

«REMITTANCE ADVICE ON REJECTION.doc»

«PROOF OF REMITTANCE ADVICE .doc»

«HDHS739_230715_010711_A17C7148_INTERNAL.doc»

«Բանկերի և բանկային գործունեության մասին ՀՀ օրենք 27.07.2015.doc» (Армянский: Закон о банках и банковской деятельности 27.07.2015)

«PAYMENT DETAILS.doc»

«АО «АЛЬФА-БАНК» ДОГОВОР.doc»

«AML REPORTS_20082015_APPLICATION FORM-USD-MR VYDIAR.doc»

«Anti-Money Laudering & Suspicious cases.doc»

«ApplicationXformXUSDXduplicateXpayment.doc»

«AML USD & Suspicious cases.doc»

«Amendment inquiry ( reference TF1518869100.doc»

«Information 2.doc»

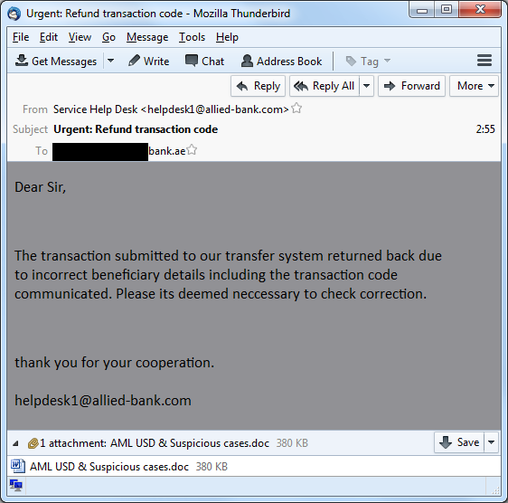

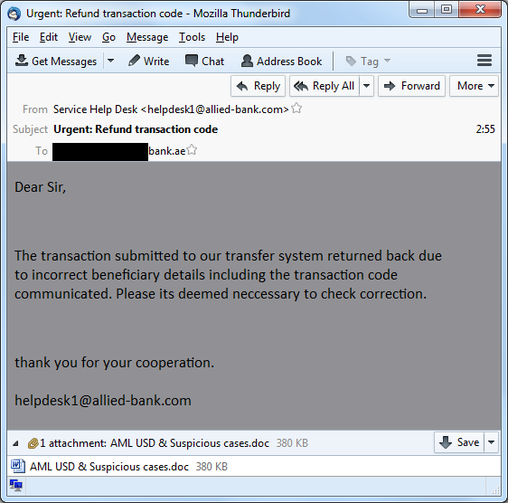

Ниже представлен пример фишингового сообщения, которое было отправлено сотруднику банка в ОАЭ.

Рис. Пример фишингового сообщения с RTF-файлом во вложении.

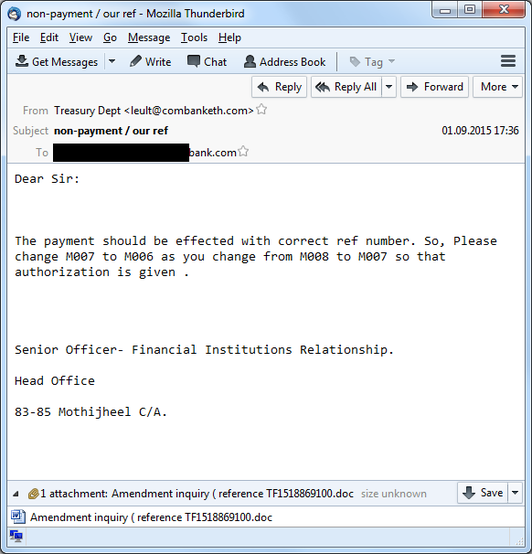

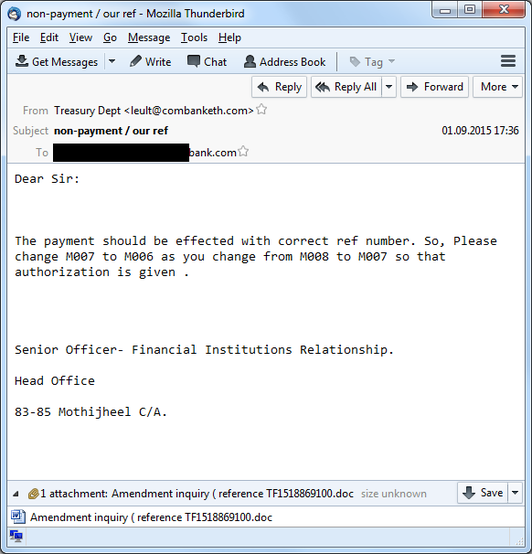

Ниже показан пример фишингового сообщения, которое было отправлено в немецкий банк.

Рис. Пример фишингового сообщения с RTF-файлом во вложении.

Технический анализ Win32/Spy.Agent.ORM

Как мы уже указывали, эта вредоносная программа представляет из себя простой и небольшой по размеру бэкдор, который позволяет атакующим удаленно получать доступ к компьютеру жертвы. После своего запуска, троян подключается к C&C-серверу и получает различные команды: снять скриншот экрана, получить список запущенных процессов, получить информацию о системе, получить ID кампании. На основе этой информации операторы могут определить степень полезности зараженного компьютера, т. е. является ли этот компьютер тем, который был интересен для злоумышленников или же это случайно зараженная система.

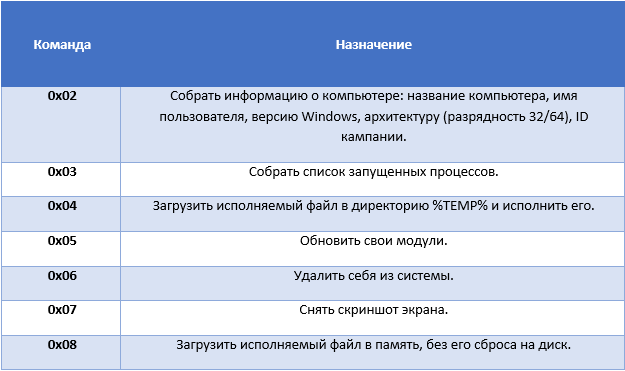

Ниже указан список команд, которые бот может получить от C&C-сервера.

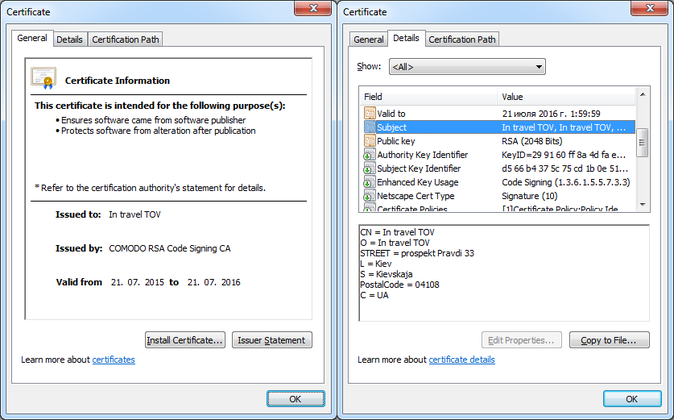

Один из последних образцов этого семейства вредоносных программ, который был обнаружен нашей антивирусной лабораторией, был подписан другим цифровым сертификатом.

Рис. Информация о цифровом сертификате, которым был подписан файл вредоносной программы.

Данные сертификата.

Company name: In travel TOV

Validity: from 21 July 2015 to 21 July 2016

Thumbprint: 7809fbd8d24949124283b9ff14d12da497d9c724

Serial number: 00dfd915e32c5f3181a0cdf0aff50f8052

Subject: CN = In travel TOV

O = In travel TOV

STREET = prospekt Pravdi 33

L = Kiev

S = Kievskaja

PostalCode = 04108

C = UA

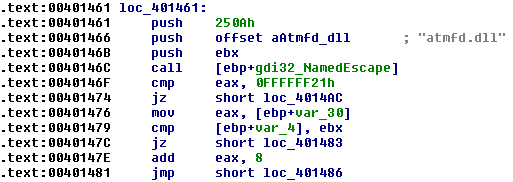

Этот последний образец также содержит LPE-эксплойт для получения системных привилегий в системе и для установки себя в качестве системного сервиса. Эксплойт относится к уязвимости CVE-2015-2426 (Hacking Team) в системном компоненте Windows Adobe Type Manager Library (ATMFD.dll), о которой мы писали здесь. Она была исправлена обновлением MS15-078.

Рис. Часть кода эксплойта CVE-2015-2426.

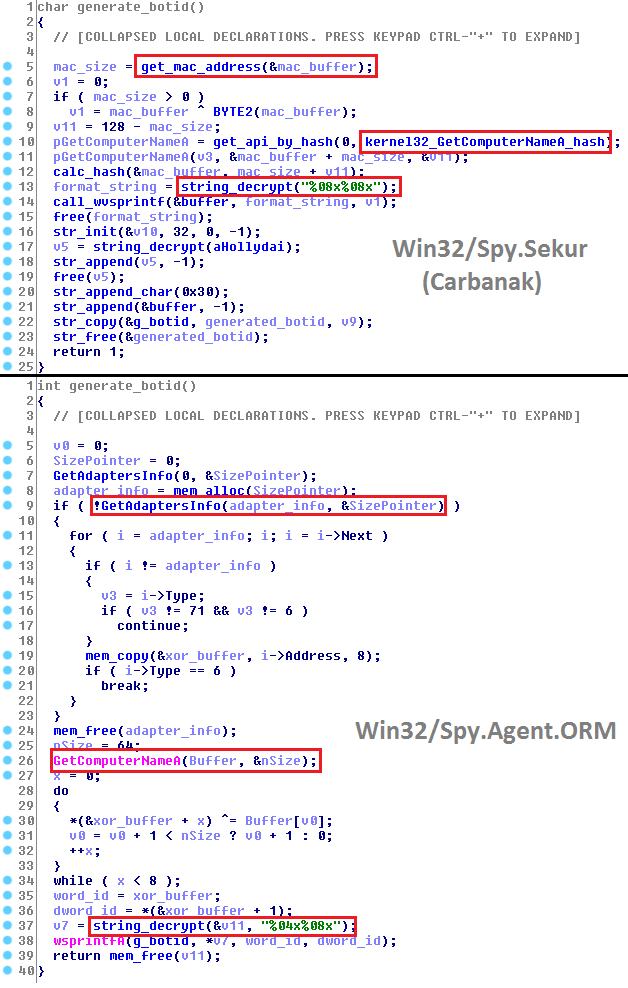

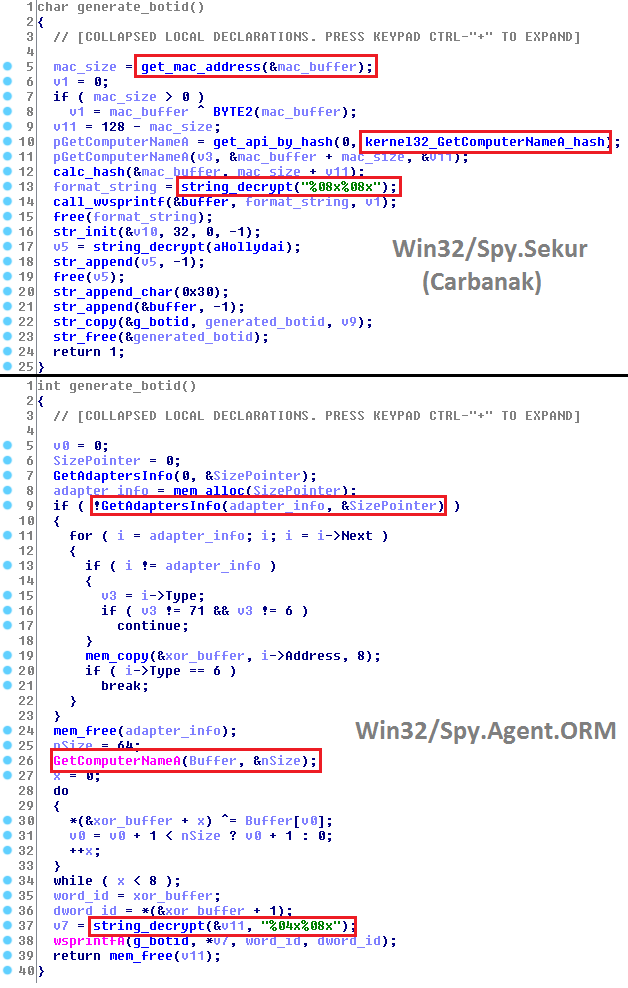

Цифровой сертификат для организации «Blik» является одной из общих черт, которая связывает Win32/Spy.Agent.ORM и Win32/Spy.Sekur (Carbanak). Другая общая черта присутствует в коде вредоносных программ, ниже указан пример такой общей функции. Функция специализируется на генерации значения BOTID, которое является уникальным и генерируется на основе аппаратных параметров зараженного компьютера.

Рис. Схожие черты в коде вредоносных программ.

Значение BOTID используется атакующими для идентификации зараженного компьютера. В обоих случаях генерация значения происходит на основе MAC-адреса и названия компьютера, далее это значение превращается в строку с использованием известной функции wsprintf.

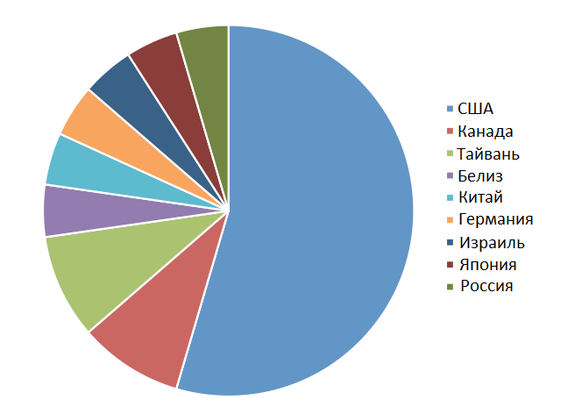

Статистика sinkhole

С использованием механизма sinkhole мы смогли получить следующую статистику распространения этой вредоносной программы.

Так как проводимые бандой кибератаки были четко нацеленными (highly targeted), общее число жертв оказалось не так велико в абсолютных величинах. Жертвы вредоносной программы в США оказались в нескольких штатах, включая, Неваду (Лас-Вегас), Калифорнию и Нью-Йорк. Компрометации подвергались различные казино и отели.

Заключение

Даже после предыдущей серии успешных кибератак и кражи сотен миллионов долларов, банда или APT-группа Carbanak не захотела оставаться в тени и почивать на лаврах. Наоборот, она продолжает свою активность и специализируется на кибератаках выбранных ею целей, которые относятся к банковскому сектору, компаниям, торгующим на рынке Forex, а также американским казино. Недавно мы обнаружили жертв Carbanak также в следующих странах.

Как показано выше, кибербанда использует для своих целей не только одно семейство вредоносных программ, но и несколько других. Видно, что все эти вредоносные программы – Carbanak (Win32/Spy.Sekur), Win32/Spy.Agent.ORM, Win32/Wemosis – основаны на разных кодовых базах, однако, содержат некоторые общие черты, например, цифровые подписи на основе одного цифрового сертификата.

Кибербанда обновила свой арсенал последними эксплойтами для таких уязвимостей как MS Office RCE CVE-2015-1770 и CVE-2015-2426, который размещался в утекших данных кибергруппы Hacking Team.

Мы продолжаем отслеживать деятельность угроз Carbanak. За дополнительными материалами на эту тему или для отправки новых образцов вредоносных программ, обращайтесь по адресу threatintel@eset.com.

Индикаторы компрометации (IoC)

Идентификаторы SHA-1 образцов Trojan.Win32/Spy.Sekur (Carbanak malware)

A048C093C5DA06AF148CA75299960F618F878B3A

3552338D471B7A406D8F7E264E93B848075235C0

3A9A23C01393A4046A5F38FDBAC371D5D4A282F1

8D5F2BF805A9047D58309788A3C9E8DE395469A8

BCF9E4DCE910E94739728158C98578A8D145BE56

8330BC5A3DCC52A22E50187080A60D6DBF23E7E6

E838004A216E58C44553A168760100B497E514E8

CF1F97879A6EB26FEDC7207D6679DFA221DD2D45

7267791340204020727923CC7C8D65AFC18F6F5B

F8CBF647A64028CAE835A750EF3F8D1AA216E46C

33870482BA7DE041587D4B809574B458C0673E94

3927835C620058EFCADF76642489FC13AACE305B

D678BD90257CF859C055A82B4A082F9182EB3437

0B8605D0293D04BBF610103039768CBE62E2FAAE

7A9BE31078BC9B5FECE94BC1A9F45B7DBF0FCE12

SHA-1 RTF-эксплойтов

D71E310ADF183F02E36B06D166F8E3AD54FDBCC9

5B6ABA51215A9662987F59AEF6CAE0A9E3A720B8

1AD84A244B7D4FBB4D89D023B21715B346027E49

E8514BF4C4E1F35FB1737C2F28A4A4CED07AA649

68EA12CDCCEE01D50C23EBC29CAA96BF40925DC6

AC95F01487B4F179A1F10684B1E0A5656940A005

B4A94A214FC664B8D184154431E1C5A73CA0AE63

Адреса C&C-серверов Trojan.Win32/Spy.Sekur

weekend-service.com:80

seven-sky.org:80

comixed.org:80

91.207.60.68:80

89.144.14.65:80

87.98.217.9:443

82.163.78.188:443

50.62.171.62:700

31.3.155.123:443

216.170.116.120:80

216.170.116.120:700

216.170.116.120:443

194.146.180.58:80

193.203.48.41:700

185.29.9.28:443

178.209.50.245:443

162.221.183.11:80

162.221.183.11:443

162.221.183.109:443

141.255.167.28:443

104.232.32.62:443

104.232.32.61:443

SHA-1 для Trojan.Win32/Spy.Agent.ORM

2DD485729E0402FD652CF613E172EA834B5C9077

5E8B566095FD6A98949EF5C479CE290F520DD9E2

8C2C08111F76C84C7573CF07C3D319A43180E734

36093A6004A9502079B054041BADC43C69A0BDEB

6F452C76F7AC00FE1463314F5AA0A80EC4F7360C

850E9A10E6D20D33C8D2C765E22771E8919FC3EE

A09F520DDED0D5292A5FA48E80DE02F9AF718D06

3707029DC5CBBE17FD4DE34134847F92E7324C45

905D0842CC246A772C595B8CF4A4E9E517683EB7

237784574AFB8868213C900C18A114D3FA528B95

6090853934833D0814F9239E6746161491CCCB44

3672C9F4E7F647F2AF9AE6D5EA8D9C7FF16FAF40

EC5DADAACAE763D0E55CE6A78C9A5F57B01A5135

4E8EE08FF4F8DC06AFF8DE2E476AFAFBA58BDC11

A734193F550DDA5C1FFD9FEC3A0186A0A793449C

EFC0555418A6ED641047D29178D0DA3AEFA7ADEB

B79E6A21D8C2813EC2279727746BDB685180751A

4DB58E7D0FCA8D6748E17087EB34E562B78E1FDE

567749B4F2330F02DD181C6C0840191CEE2186D9

3ACEA9477B219FC6B8C0A734E67339AE2EB2AA5B

2896814E5F8860E620AC633AF53A55D9AA21F8C0

84CC02B3C10306BFCECE8BF274B57475B056C6D6

207FF65543DAC6D1D9F86DFFD891C507AD24018B

D627DD4E3850CBD571AFC4799A331054C7080B0D

DCC932B878B374D47540D43A2DEE97F37D68267F

983D33F547588A59B53D7F794768B264454446D5

19E7C7A78C5D58945B615D98FF0990389485933F

DED83A1E3B6630D69077976CC01321FBC946DCE2

170142C042BF32FF86AF680EAD86CD1AF075B0CB

A77336620DF96642691C1E5B6C91511BFA76A5BE

3CEF1CA36A78CBA308FB29A46B20E5CA22D03289

DD01331ABFF03525506CDCBAC4D76CB4EFD602A4

SHA-1 RTF-эксплойтов

1F9462AA39645376C74566D55866F7921BD848F7

81E43D653ACD2B55C8D3107E5B50007870D84D76

AC68AD2E5F5802A6AB9E7E1C1EC7FAB3C6BDBAA4

F869C7EA683337A2249908C21B9D3283CC2DD780

7162BB61CD36ED8B7EE98CBD0BFFEC33D34DD3E7

5943ABCF662DC9634B714B1358164B65E5651D15

A40BDF005B4B469D2C7BED1766C9DA9823E1CFB7

833A8D88BE11807BAE966D56B28AF7B3CC34DBCD

AF7564EE7959142C3B0D9EB8129605C2AE582CB7

DCC932B878B374D47540D43A2DEE97F37D68267F

6FF3AE5BA4E9A312602CBD44A398A02AB0437378

32AA4911BC6AB8098E496CD88790FF7147EC6AC3

Адреса C&C-серверов Trojan.Win32/Spy.Agent.ORM

192.52.166.66

84.200.4.226

78.128.92.117

176.31.157.62

clients4-google.com (192.169.82.86)

adobe-dns-3-adobe.com (78.128.92.112)

img.in-travelusa.com (192.169.82.86)

SHA-1 бэкдора Tiny Meterpreter

28D514FE46D8B5720FE27C40C3889F3B45967CC7

0B0884992F28A3C1439DBA60007076B22831CE51

SHA-1 Win32/Wemosis (PoS RAM Scraper)

5E31DB305A97736C0F419A3F2F8F093FF6A1F56F

Адрес C&C-сервера Win32/Wemosis

198.100.119.14

Деятельность кибербанды интересна не только с точки зрения украденной суммы, но также и с технической точки зрения. Ее отличительной особенностью является тот факт, что банда действует уже как зрелая APT-группа, направленно заражая большое количество компьютеров и получая с этого фактическую выгоду. Она специализируется на компрометации крупных финансовых организаций, а также других учреждений. Наш аналитик Антон Черепанов (@cherepanov74) проанализировал деятельность Carbanak.

Компрометация казино в США

В конце августа мы обнаружили попытку компрометации внутренней сети казино, которое располагается в одной из гостиниц в США. Вектором заражения могло выступать фишинговое сообщение с вредоносным вложением в виде RTF-эксплойта или .SCR-файла. Основной задачей атакующих было скомпрометировать PoS-серверы, которые использовались для обработки финансовых платежей.

Злоумышленники адаптировали для своих целей небольшой бэкдор с открытыми исходными текстами под названием Tiny Meterpreter. В него были внесены некоторые изменения для внедрения вредоносного кода в системный процесс svchost.exe.

Бэкдор сбрасывает на диск исполняемые файлы двух различных вредоносных программ.

- Win32/Spy.Sekur – хорошо известное вредоносное ПО, которое уже использовалось кибербандой Carbanak.

- Win32/Wemosis – бэкдор для кражи конфиденциальных данных карт с PoS-терминалов (PoS RAM Scraper backdoor).

Как было указано в исследовании наших коллег из антивирусной компании TrendMicro, вредоносная программа Carbanak ориентирована на компрометацию PoS-систем производства Epicor/NSB, в то время как, бэкдор Win32/Wemosis представляет из себя PoS RAM Scraper. PoS RAM Scraper – это модуль, специализирующийся на копировании части виртуальной памяти легитимного процесса с целью поиска номеров и прочих данных кредитных карт. Бэкдор Wemosis написан на Delphi и позволяет атакующему удаленно контролировать зараженную систему.

Обе сбрасываемые бэкдором Tiny Meterpreter вредоносные программы подписаны одним и тем же цифровым сертификатом.

Рис. Информация о цифровом сертификате, который использовался для подписания модулей вредоносных программ кибербанды Carbanak.

Информация о сертификате:

Company name: Blik

Validity: from 02 October 2014 to 03 October 2015

Thumbprint: 0d0971b6735265b28f39c1f015518768e375e2a3

Serial number: 00d95d2caa093bf43a029f7e2916eae7fb

Subject: CN = Blik

O = Blik

STREET = Berzarina, 7, 1

L = Moscow

S = Moscow

PostalCode = 123298

C = RU

Данный сертификат также был использован для подписания исполняемого файла еще одного семейства вредоносных программ Win32/Spy.Agent.ORM, которое использовалось кибербандой Carbanak.

Обзор вредоносной программы Win32/Spy.Agent.ORM

Вредоносная программа Win32/Spy.Agent.ORM (aka Win32/Toshliph) представляет из себя троян, который использовался кибербандой в качестве полезной нагрузки первого уровня. Исполняемый файл угрозы был подписан вышеуказанным цифровым сертификатом. Кроме этого, троян имеет общие кодовые характеристики с тем вредоносным ПО кибербанды, которое они использовали в своих вредоносных кампаниях регулярно.

На самом деле, семейство вредоносных программ Win32/Spy.Agent.ORM уже известно общественности. В июле 2015 г. security-компания Cyphort сообщала о компрометации новостного портала rbc.ua и банковского веб-сайта unicredit.ua. В результате проведенного расследования было установлено, что скомпрометированные веб-сайты распространяли с использованием набора эксплойтов именно Win32/Spy.Agent.ORM. Другая компания, Blue Coat, также сообщала о фишинговой рассылке, которая была предпринята на сотрудников центробанка Армении. Рассылка использовалась для распространения Win32/Spy.Agent.ORM.

Мы зафиксировали повышенную активность этой модификации семейства вредоносных программ в начале лета 2015 г., после чего начали отслеживать ее активность. Мы также наблюдали попытки кибератак на пользователей с использованием этого вредоносного ПО в России и Украине. Пользователям рассылались фишинговые сообщения с вредоносными вложениями .SCR-файлов или .RTF-эксплойтов. Ниже представлен пример фишингового сообщения, которое было отправлено сотруднику одной из крупнейших компаний, занимающейся торговлей на рынке Forex.

Рис. Пример фишингового сообщения с вредоносной программой во вложении.

Ниже представлен текст из другого фишингового сообщения. Сообщение с этим текстом было отправлено сотруднику одной из крупнейших в России компании по обработке электронных платежей.

Постановлением Роскомнадзора от 04.08.2015г. Вам необходимо заблокировать материалы попадающие под Федеральный закон от 27.07.2006 N 152-ФЗ (ред. от 21.07.2014) «О персональных данных». Перечень материалов в документе.

Пароль roscomnadzor

Ниже указаны названия файлов из различных фишинговых сообщений этой вредоносной кампании.

«АО «АЛЬФА-БАНК» ДОГОВОР.scr»

«Перечень материалов для блокировки от 04.08.2015г.scr»

«Postanovlene_ob_ustranenii_18.08.2015.pdf %много_пробелов% ..scr»

«Правила Банка России от 06.08.2015.pdf %много_пробелов% .scr»

Все вложения к этим письмам содержат архив с .SCR-файлом, который защищен паролем. Файлы содержат значки таких приложений как Adobe Acrobat Reader и MS Word.

В других случаях злоумышленники использовали RTF-файлы с различными эксплойтами, включая, эксплойт для одной из последних уязвимостей MS Office. Речь идет об уязвимости CVE-2015-1770, которая была исправлена Microsoft в июне 2015 г. обновлением MS15-059. Ниже представлены названия RTF-файлов, которые мы наблюдали в этой вредоносной кампании.

«prikaz-451.doc»

«REMITTANCE ADVICE ON REJECTION.doc»

«PROOF OF REMITTANCE ADVICE .doc»

«HDHS739_230715_010711_A17C7148_INTERNAL.doc»

«Բանկերի և բանկային գործունեության մասին ՀՀ օրենք 27.07.2015.doc» (Армянский: Закон о банках и банковской деятельности 27.07.2015)

«PAYMENT DETAILS.doc»

«АО «АЛЬФА-БАНК» ДОГОВОР.doc»

«AML REPORTS_20082015_APPLICATION FORM-USD-MR VYDIAR.doc»

«Anti-Money Laudering & Suspicious cases.doc»

«ApplicationXformXUSDXduplicateXpayment.doc»

«AML USD & Suspicious cases.doc»

«Amendment inquiry ( reference TF1518869100.doc»

«Information 2.doc»

Ниже представлен пример фишингового сообщения, которое было отправлено сотруднику банка в ОАЭ.

Рис. Пример фишингового сообщения с RTF-файлом во вложении.

Ниже показан пример фишингового сообщения, которое было отправлено в немецкий банк.

Рис. Пример фишингового сообщения с RTF-файлом во вложении.

Технический анализ Win32/Spy.Agent.ORM

Как мы уже указывали, эта вредоносная программа представляет из себя простой и небольшой по размеру бэкдор, который позволяет атакующим удаленно получать доступ к компьютеру жертвы. После своего запуска, троян подключается к C&C-серверу и получает различные команды: снять скриншот экрана, получить список запущенных процессов, получить информацию о системе, получить ID кампании. На основе этой информации операторы могут определить степень полезности зараженного компьютера, т. е. является ли этот компьютер тем, который был интересен для злоумышленников или же это случайно зараженная система.

Ниже указан список команд, которые бот может получить от C&C-сервера.

Один из последних образцов этого семейства вредоносных программ, который был обнаружен нашей антивирусной лабораторией, был подписан другим цифровым сертификатом.

Рис. Информация о цифровом сертификате, которым был подписан файл вредоносной программы.

Данные сертификата.

Company name: In travel TOV

Validity: from 21 July 2015 to 21 July 2016

Thumbprint: 7809fbd8d24949124283b9ff14d12da497d9c724

Serial number: 00dfd915e32c5f3181a0cdf0aff50f8052

Subject: CN = In travel TOV

O = In travel TOV

STREET = prospekt Pravdi 33

L = Kiev

S = Kievskaja

PostalCode = 04108

C = UA

Этот последний образец также содержит LPE-эксплойт для получения системных привилегий в системе и для установки себя в качестве системного сервиса. Эксплойт относится к уязвимости CVE-2015-2426 (Hacking Team) в системном компоненте Windows Adobe Type Manager Library (ATMFD.dll), о которой мы писали здесь. Она была исправлена обновлением MS15-078.

Рис. Часть кода эксплойта CVE-2015-2426.

Цифровой сертификат для организации «Blik» является одной из общих черт, которая связывает Win32/Spy.Agent.ORM и Win32/Spy.Sekur (Carbanak). Другая общая черта присутствует в коде вредоносных программ, ниже указан пример такой общей функции. Функция специализируется на генерации значения BOTID, которое является уникальным и генерируется на основе аппаратных параметров зараженного компьютера.

Рис. Схожие черты в коде вредоносных программ.

Значение BOTID используется атакующими для идентификации зараженного компьютера. В обоих случаях генерация значения происходит на основе MAC-адреса и названия компьютера, далее это значение превращается в строку с использованием известной функции wsprintf.

Статистика sinkhole

С использованием механизма sinkhole мы смогли получить следующую статистику распространения этой вредоносной программы.

Так как проводимые бандой кибератаки были четко нацеленными (highly targeted), общее число жертв оказалось не так велико в абсолютных величинах. Жертвы вредоносной программы в США оказались в нескольких штатах, включая, Неваду (Лас-Вегас), Калифорнию и Нью-Йорк. Компрометации подвергались различные казино и отели.

Заключение

Даже после предыдущей серии успешных кибератак и кражи сотен миллионов долларов, банда или APT-группа Carbanak не захотела оставаться в тени и почивать на лаврах. Наоборот, она продолжает свою активность и специализируется на кибератаках выбранных ею целей, которые относятся к банковскому сектору, компаниям, торгующим на рынке Forex, а также американским казино. Недавно мы обнаружили жертв Carbanak также в следующих странах.

- США

- Германия

- ОАЭ

Как показано выше, кибербанда использует для своих целей не только одно семейство вредоносных программ, но и несколько других. Видно, что все эти вредоносные программы – Carbanak (Win32/Spy.Sekur), Win32/Spy.Agent.ORM, Win32/Wemosis – основаны на разных кодовых базах, однако, содержат некоторые общие черты, например, цифровые подписи на основе одного цифрового сертификата.

Кибербанда обновила свой арсенал последними эксплойтами для таких уязвимостей как MS Office RCE CVE-2015-1770 и CVE-2015-2426, который размещался в утекших данных кибергруппы Hacking Team.

Мы продолжаем отслеживать деятельность угроз Carbanak. За дополнительными материалами на эту тему или для отправки новых образцов вредоносных программ, обращайтесь по адресу threatintel@eset.com.

Индикаторы компрометации (IoC)

Идентификаторы SHA-1 образцов Trojan.Win32/Spy.Sekur (Carbanak malware)

A048C093C5DA06AF148CA75299960F618F878B3A

3552338D471B7A406D8F7E264E93B848075235C0

3A9A23C01393A4046A5F38FDBAC371D5D4A282F1

8D5F2BF805A9047D58309788A3C9E8DE395469A8

BCF9E4DCE910E94739728158C98578A8D145BE56

8330BC5A3DCC52A22E50187080A60D6DBF23E7E6

E838004A216E58C44553A168760100B497E514E8

CF1F97879A6EB26FEDC7207D6679DFA221DD2D45

7267791340204020727923CC7C8D65AFC18F6F5B

F8CBF647A64028CAE835A750EF3F8D1AA216E46C

33870482BA7DE041587D4B809574B458C0673E94

3927835C620058EFCADF76642489FC13AACE305B

D678BD90257CF859C055A82B4A082F9182EB3437

0B8605D0293D04BBF610103039768CBE62E2FAAE

7A9BE31078BC9B5FECE94BC1A9F45B7DBF0FCE12

SHA-1 RTF-эксплойтов

D71E310ADF183F02E36B06D166F8E3AD54FDBCC9

5B6ABA51215A9662987F59AEF6CAE0A9E3A720B8

1AD84A244B7D4FBB4D89D023B21715B346027E49

E8514BF4C4E1F35FB1737C2F28A4A4CED07AA649

68EA12CDCCEE01D50C23EBC29CAA96BF40925DC6

AC95F01487B4F179A1F10684B1E0A5656940A005

B4A94A214FC664B8D184154431E1C5A73CA0AE63

Адреса C&C-серверов Trojan.Win32/Spy.Sekur

weekend-service.com:80

seven-sky.org:80

comixed.org:80

91.207.60.68:80

89.144.14.65:80

87.98.217.9:443

82.163.78.188:443

50.62.171.62:700

31.3.155.123:443

216.170.116.120:80

216.170.116.120:700

216.170.116.120:443

194.146.180.58:80

193.203.48.41:700

185.29.9.28:443

178.209.50.245:443

162.221.183.11:80

162.221.183.11:443

162.221.183.109:443

141.255.167.28:443

104.232.32.62:443

104.232.32.61:443

SHA-1 для Trojan.Win32/Spy.Agent.ORM

2DD485729E0402FD652CF613E172EA834B5C9077

5E8B566095FD6A98949EF5C479CE290F520DD9E2

8C2C08111F76C84C7573CF07C3D319A43180E734

36093A6004A9502079B054041BADC43C69A0BDEB

6F452C76F7AC00FE1463314F5AA0A80EC4F7360C

850E9A10E6D20D33C8D2C765E22771E8919FC3EE

A09F520DDED0D5292A5FA48E80DE02F9AF718D06

3707029DC5CBBE17FD4DE34134847F92E7324C45

905D0842CC246A772C595B8CF4A4E9E517683EB7

237784574AFB8868213C900C18A114D3FA528B95

6090853934833D0814F9239E6746161491CCCB44

3672C9F4E7F647F2AF9AE6D5EA8D9C7FF16FAF40

EC5DADAACAE763D0E55CE6A78C9A5F57B01A5135

4E8EE08FF4F8DC06AFF8DE2E476AFAFBA58BDC11

A734193F550DDA5C1FFD9FEC3A0186A0A793449C

EFC0555418A6ED641047D29178D0DA3AEFA7ADEB

B79E6A21D8C2813EC2279727746BDB685180751A

4DB58E7D0FCA8D6748E17087EB34E562B78E1FDE

567749B4F2330F02DD181C6C0840191CEE2186D9

3ACEA9477B219FC6B8C0A734E67339AE2EB2AA5B

2896814E5F8860E620AC633AF53A55D9AA21F8C0

84CC02B3C10306BFCECE8BF274B57475B056C6D6

207FF65543DAC6D1D9F86DFFD891C507AD24018B

D627DD4E3850CBD571AFC4799A331054C7080B0D

DCC932B878B374D47540D43A2DEE97F37D68267F

983D33F547588A59B53D7F794768B264454446D5

19E7C7A78C5D58945B615D98FF0990389485933F

DED83A1E3B6630D69077976CC01321FBC946DCE2

170142C042BF32FF86AF680EAD86CD1AF075B0CB

A77336620DF96642691C1E5B6C91511BFA76A5BE

3CEF1CA36A78CBA308FB29A46B20E5CA22D03289

DD01331ABFF03525506CDCBAC4D76CB4EFD602A4

SHA-1 RTF-эксплойтов

1F9462AA39645376C74566D55866F7921BD848F7

81E43D653ACD2B55C8D3107E5B50007870D84D76

AC68AD2E5F5802A6AB9E7E1C1EC7FAB3C6BDBAA4

F869C7EA683337A2249908C21B9D3283CC2DD780

7162BB61CD36ED8B7EE98CBD0BFFEC33D34DD3E7

5943ABCF662DC9634B714B1358164B65E5651D15

A40BDF005B4B469D2C7BED1766C9DA9823E1CFB7

833A8D88BE11807BAE966D56B28AF7B3CC34DBCD

AF7564EE7959142C3B0D9EB8129605C2AE582CB7

DCC932B878B374D47540D43A2DEE97F37D68267F

6FF3AE5BA4E9A312602CBD44A398A02AB0437378

32AA4911BC6AB8098E496CD88790FF7147EC6AC3

Адреса C&C-серверов Trojan.Win32/Spy.Agent.ORM

192.52.166.66

84.200.4.226

78.128.92.117

176.31.157.62

clients4-google.com (192.169.82.86)

adobe-dns-3-adobe.com (78.128.92.112)

img.in-travelusa.com (192.169.82.86)

SHA-1 бэкдора Tiny Meterpreter

28D514FE46D8B5720FE27C40C3889F3B45967CC7

0B0884992F28A3C1439DBA60007076B22831CE51

SHA-1 Win32/Wemosis (PoS RAM Scraper)

5E31DB305A97736C0F419A3F2F8F093FF6A1F56F

Адрес C&C-сервера Win32/Wemosis

198.100.119.14