Компания Microsoft выпустила обновления для своих продуктов, которые закрывают 25 уникальных уязвимостей (6 обновлений со статусом Critical и еще 3 Important). Обновлению подверглись различные компоненты и драйверы Windows, веб-браузеры Internet Explorer и Edge, Office, а также продукт Exchange Server. Обновления не закрывают каких-либо уязвимостей, которые использовались в кибератаках на пользователей. Для Internet Explorer и Edge было закрыто всего по две уязвимости.

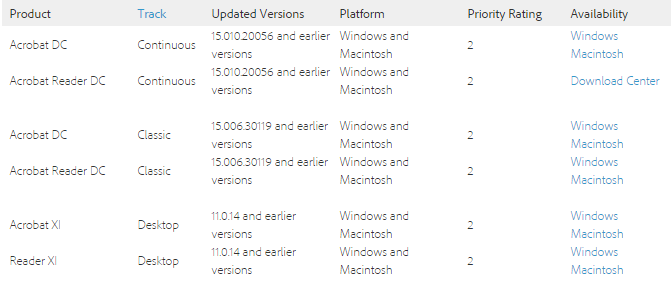

В свою очередь, Adobe выпустила обновление APSB16-02, которое исправляет 17 уязвимостей в продуктах Reader и Acrobat, которые используются для просмотра и создания PDF-файлов. Большинство из закрытых уязвимостей позволяют атакующим удаленно исполнить код с использованием специального вредоносного файла PDF.

Обновление MS16-001 закрывает две уязвимости CVE-2016-0002 и CVE-2016-0005 в Internet Explorer 7-11 на Windows Vista+. Первая уязвимость относится к движку VBScript Scripting Engine (vbscript.dll) и позволяет атакующим удаленно исполнить код с использованием специального вредоносного содержимого (входит в MS16-003). Вторая уязвимость позволяет злоумышленникам повысить свои привилегии в системе до уровня текущего пользователя в обход ограничений Low IL sandbox (Integrity Level). Critical.

Обновление MS16-002 исправляет две уязвимости CVE-2016-0003 и CVE-2016-0024 в веб-браузере Edge на Windows 10. Обе уязвимости позволяют злоумышленникам удаленно исполнить код в веб-браузере с использованием специальным образом сформированной веб-страницы. Разница лишь в том, что первая уязвимость располагается в самом веб-браузере, а вторая в движке JavaScript (jscript.dll) Critical.

Обновление MS16-004 исправляет пять уязвимостей в продуктах Office 2007+. Две из пяти уязвимостей могут использоваться атакующими для удаленного исполнения кода с использованием специальным образом сформированных файлов Office. Еще две уязвимости относятся к типу Security Feature Bypass и присутствуют в серверном продукте SharePoint. Одна уязвимость с идентификатором CVE-2016-0012 позволяет обходить защитный механизм ASLR за счет использования в Office небезопасной библиотеки из среды Visual Basic 6.0 Runtime. Critical.

Обновление MS16-005 исправляет две уязвимости с идентификаторами CVE-2016-0008 и CVE-2016-0009. Они присутствуют в компонентах GUI-подсистемы Windows Vista+ (win32k.sys и gdi32.dll). Первая уязвимость в gdi32.dll позволяет атакующим обойти защитный механизм ASLR, а вторая удаленно исполнить код в системе при посещении вредоносного веб-сайта. Critical.

Обновление MS16-006 исправляет RCE-уязвимость CVE-2016-0034 в среде Silverlight 5. С использованием уязвимости злоумышленники могут удаленно исполнить код в системе пользователя с использованием размещенного на веб-ресурсе вредоносного приложения Silverlight. Critical.

Обновление MS16-007 исправляет шесть различных уязвимостей в компонентах Windows Vista+. Обновление затрагивает такие библиотеки как Advapi32.dll, Rpcrt4.dll, Qedit.dll, Ksuser.dll. драйвер Drmk.sys и др. Одна из RCE-уязвимостей CVE-2016-0015 присутствует в мультимедийном фреймворке DirectShow, ее эксплуатация возможна при открытии пользователем специального вредоносного файла. Еще две RCE-уязвимости относятся к неправильной загрузке DLL в память (DLL Loading Remote Code Execution), их эксплуатация возможна по аналогичному сценарию, при этом атакующим получит в системе права текущей учетной записи. Уязвимость CVE-2016-0019 присутствует в компоненте сервиса удаленного рабочего стола (RDP) только на Windows 10 (Windows Remote Desktop Protocol Security Bypass Vulnerability). Используя эту уязвимость и версию клиента RDP меньше чем на Windows 10 атакующий может подключиться к системе с использованием учетной записи, на которой не установлен пароль, несмотря на используемую по умолчанию в удаленной системе политику запрета использования таких учетных записей для удаленного подключения. Important.

Обновление MS16-008 исправляет две уязвимости с идентификаторами CVE-2016-0006 и CVE-2016-0007, которые могут быть использованы атакующими для повышения своих привилегий до высокого уровня SYSTEM в системе на Windows Vista+. Уязвимости присутствуют в коде т.н. подсистемы Windows Mount Point и располагаются в файлах ядра ОС: Winload.efi, Winload.exe, Ntdll.dll, Ntoskrnl.exe, Smss.exe и др. Для эксплуатации уязвимости атакующий должен запустить на ней специальное приложение, в котором используются операции c такими объектами файловой системы как точки повторного разбора (reparse points). Important.

Обновление MS16-010 закрывает четыре уязвимости типа Spoofing в ПО Exchange Server 2013+. Уязвимости при обработке запросов Outlook Web Access (OWA) позволяют атакующему получить от пользователя конфиденциальную информацию за счет скрытного перенаправления пользователя на фишинговый ресурс. Important.

Этот patch tuesday стал последним для Windows 8 и Internet Explorer версий 7-10. В то же время, пользователи этих версий веб-браузера на следующих версиях ОС продолжат получать обновления до окончания поддержки самих ОС.

Мы рекомендуем нашим пользователям установить обновления как можно скорее и, если вы еще этого не сделали, включить автоматическую доставку обновлений с использованием Windows Update (по-умолчанию такая возможность включена).

Для Reader и Acrobat были закрыты пять use-after-free (UAC) уязвимостей (CVE-2016-0932, CVE-2016-0934, CVE-2016-0937, CVE-2016-0940, CVE-2016-0941), которые могут использоваться атакующими для удаленного исполнения кода с использованием специального PDF-файла. Еще 11 уязвимостей, связанных с порчей памяти, также могут быть использованы для тех же целей.

Уязвимость CVE-2016-0943 позволяет обходить security-ограничения при использовании Javascript API. Последняя уязвимость CVE-2016-0947 присутствует в Adobe Download Manager и позволяет атакующим исполнить код из-за ошибки в реализации механизма прохода по списку директорий.

Обновления для Reader и Acrobat можно получить с использованием механизма проверки обновлений в этом ПО, меню «Справка->Проверка обновлений...».

Актуальные версии программ приведены ниже.

be secure.

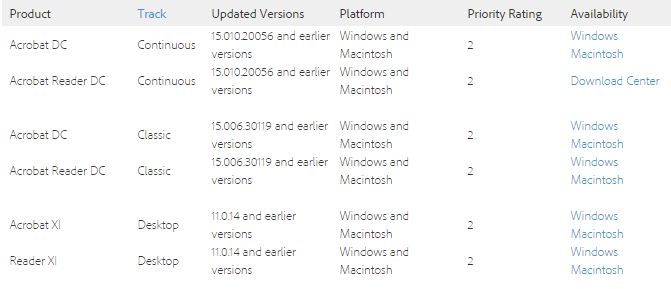

В свою очередь, Adobe выпустила обновление APSB16-02, которое исправляет 17 уязвимостей в продуктах Reader и Acrobat, которые используются для просмотра и создания PDF-файлов. Большинство из закрытых уязвимостей позволяют атакующим удаленно исполнить код с использованием специального вредоносного файла PDF.

Обновление MS16-001 закрывает две уязвимости CVE-2016-0002 и CVE-2016-0005 в Internet Explorer 7-11 на Windows Vista+. Первая уязвимость относится к движку VBScript Scripting Engine (vbscript.dll) и позволяет атакующим удаленно исполнить код с использованием специального вредоносного содержимого (входит в MS16-003). Вторая уязвимость позволяет злоумышленникам повысить свои привилегии в системе до уровня текущего пользователя в обход ограничений Low IL sandbox (Integrity Level). Critical.

Обновление MS16-002 исправляет две уязвимости CVE-2016-0003 и CVE-2016-0024 в веб-браузере Edge на Windows 10. Обе уязвимости позволяют злоумышленникам удаленно исполнить код в веб-браузере с использованием специальным образом сформированной веб-страницы. Разница лишь в том, что первая уязвимость располагается в самом веб-браузере, а вторая в движке JavaScript (jscript.dll) Critical.

Обновление MS16-004 исправляет пять уязвимостей в продуктах Office 2007+. Две из пяти уязвимостей могут использоваться атакующими для удаленного исполнения кода с использованием специальным образом сформированных файлов Office. Еще две уязвимости относятся к типу Security Feature Bypass и присутствуют в серверном продукте SharePoint. Одна уязвимость с идентификатором CVE-2016-0012 позволяет обходить защитный механизм ASLR за счет использования в Office небезопасной библиотеки из среды Visual Basic 6.0 Runtime. Critical.

Обновление MS16-005 исправляет две уязвимости с идентификаторами CVE-2016-0008 и CVE-2016-0009. Они присутствуют в компонентах GUI-подсистемы Windows Vista+ (win32k.sys и gdi32.dll). Первая уязвимость в gdi32.dll позволяет атакующим обойти защитный механизм ASLR, а вторая удаленно исполнить код в системе при посещении вредоносного веб-сайта. Critical.

Обновление MS16-006 исправляет RCE-уязвимость CVE-2016-0034 в среде Silverlight 5. С использованием уязвимости злоумышленники могут удаленно исполнить код в системе пользователя с использованием размещенного на веб-ресурсе вредоносного приложения Silverlight. Critical.

Обновление MS16-007 исправляет шесть различных уязвимостей в компонентах Windows Vista+. Обновление затрагивает такие библиотеки как Advapi32.dll, Rpcrt4.dll, Qedit.dll, Ksuser.dll. драйвер Drmk.sys и др. Одна из RCE-уязвимостей CVE-2016-0015 присутствует в мультимедийном фреймворке DirectShow, ее эксплуатация возможна при открытии пользователем специального вредоносного файла. Еще две RCE-уязвимости относятся к неправильной загрузке DLL в память (DLL Loading Remote Code Execution), их эксплуатация возможна по аналогичному сценарию, при этом атакующим получит в системе права текущей учетной записи. Уязвимость CVE-2016-0019 присутствует в компоненте сервиса удаленного рабочего стола (RDP) только на Windows 10 (Windows Remote Desktop Protocol Security Bypass Vulnerability). Используя эту уязвимость и версию клиента RDP меньше чем на Windows 10 атакующий может подключиться к системе с использованием учетной записи, на которой не установлен пароль, несмотря на используемую по умолчанию в удаленной системе политику запрета использования таких учетных записей для удаленного подключения. Important.

Обновление MS16-008 исправляет две уязвимости с идентификаторами CVE-2016-0006 и CVE-2016-0007, которые могут быть использованы атакующими для повышения своих привилегий до высокого уровня SYSTEM в системе на Windows Vista+. Уязвимости присутствуют в коде т.н. подсистемы Windows Mount Point и располагаются в файлах ядра ОС: Winload.efi, Winload.exe, Ntdll.dll, Ntoskrnl.exe, Smss.exe и др. Для эксплуатации уязвимости атакующий должен запустить на ней специальное приложение, в котором используются операции c такими объектами файловой системы как точки повторного разбора (reparse points). Important.

Обновление MS16-010 закрывает четыре уязвимости типа Spoofing в ПО Exchange Server 2013+. Уязвимости при обработке запросов Outlook Web Access (OWA) позволяют атакующему получить от пользователя конфиденциальную информацию за счет скрытного перенаправления пользователя на фишинговый ресурс. Important.

Этот patch tuesday стал последним для Windows 8 и Internet Explorer версий 7-10. В то же время, пользователи этих версий веб-браузера на следующих версиях ОС продолжат получать обновления до окончания поддержки самих ОС.

Мы рекомендуем нашим пользователям установить обновления как можно скорее и, если вы еще этого не сделали, включить автоматическую доставку обновлений с использованием Windows Update (по-умолчанию такая возможность включена).

Для Reader и Acrobat были закрыты пять use-after-free (UAC) уязвимостей (CVE-2016-0932, CVE-2016-0934, CVE-2016-0937, CVE-2016-0940, CVE-2016-0941), которые могут использоваться атакующими для удаленного исполнения кода с использованием специального PDF-файла. Еще 11 уязвимостей, связанных с порчей памяти, также могут быть использованы для тех же целей.

Уязвимость CVE-2016-0943 позволяет обходить security-ограничения при использовании Javascript API. Последняя уязвимость CVE-2016-0947 присутствует в Adobe Download Manager и позволяет атакующим исполнить код из-за ошибки в реализации механизма прохода по списку директорий.

Обновления для Reader и Acrobat можно получить с использованием механизма проверки обновлений в этом ПО, меню «Справка->Проверка обновлений...».

Актуальные версии программ приведены ниже.

be secure.