Два года назад мы писали про арест главного автора SpyEye, который известен под псевдонимом Gribodemon (Александр Панин). Все это время уроженец Твери ожидал суда и вынесения приговора в американской тюрьме. Известный американский security-журналист Brian Krebs указывает в своем блоге, что Панин и его «бизнес-партнер» алжирец Hamza Bendelladj (Bx1) получили 24 года на двоих. Панин получил девять с половиной лет, а Bx1 пятнадцать. Если первый был создателем самого трояна, то второй специализировался на его продаже.

Про SpyEye было написано уже достаточно много, так что нет смысле повторять это еще раз. Стоит отметить, что до того, как т. н. полнофункциональные crimeware toolkits были еще редкостью, Zeus и SpyEye определили формат этого бизнеса как такового. Клиенту продавался готовый инструмент для создания ботнета и централизованного выкачивания денег из подвергшихся компрометации жертв путем кражи данных онлайн-банкинга. Далее украденные средства различными порциями распределялись по счетам злоумышленников и также порциями обналичивались с использованием т. н. денежных мулов.

Bx1 не только специализировался на продаже этого вредоносного инструмента другим киберпреступникам, но, также помогал Панину совершенствовать SpyEye. Кроме этого, Bx1 создал свой ботнет, который помог его оператору собрать данные 200 тыс. банковских карт жертв SpyEye. По подсчетам экспертов, киберпреступник получил от этого ботнета прибыль в $100 млн.

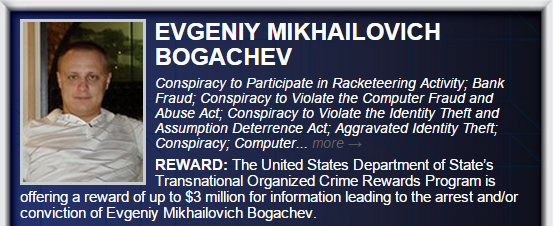

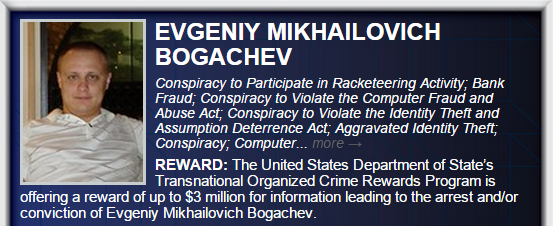

В ноябре 2010 г. Панин получил в свое распоряжение исходные тексты другого известного банковского трояна под названием Zeus от киберпреступника под псевдонимом Slavik (Богачев). После этого SpyEye обзавелся многими вредоносными функциями Zeus. В отличие от Панина, Богачев до сих пор остается на свободе, хотя и является одним из самых разыскиваемых киберпреступников в мире.

Рис. Ориентировка на Богачева с сайта fbi.gov.

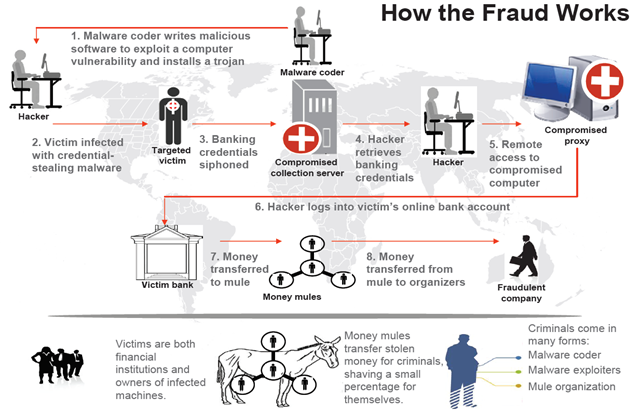

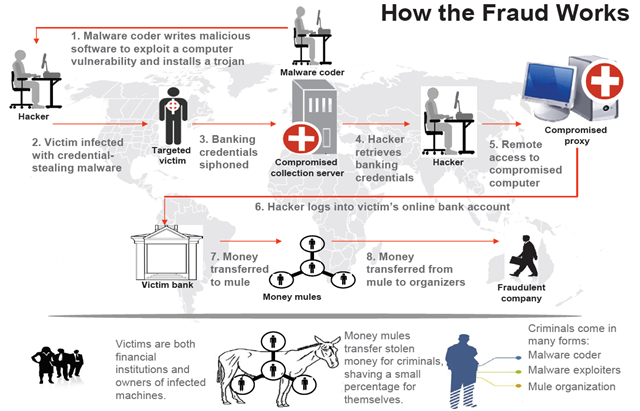

Типичная схема работы фрода (мошенничества) с использованием SpyEye показана ниже на рисунке. За крупным ботнетом на основе вредоносной программы стоит организатор, который координирует киберпреступные звенья общей цепи, включая, дистрибьюторов дропперов трояна, хакеров, которые обслуживают инфраструктуру и руководит мулами, которые специализируются в «обналичке» похищенных средств.

Рис. Схема работы киберпреступников, которые используют crimeware toolkit для кражи средств с банковских счетов.

Рис. Пресс-релиз ФБР, выпущенный в рамках дела по аресту «денежных мулов», т. н. United States v. «zeus money mules» в 2010 г. Были арестованы более двух десятков студентов из бывшего СССР, многие из которых приехали в США по поддельным документам и выполняли обналичивание «грязных денег», которые были похищены у клиентов банков с использованием Zeus (на исходных текстах которого основан SpyEye). По данным следствия, в рамках этого дела, было похищено более $70 млн.

Про SpyEye было написано уже достаточно много, так что нет смысле повторять это еще раз. Стоит отметить, что до того, как т. н. полнофункциональные crimeware toolkits были еще редкостью, Zeus и SpyEye определили формат этого бизнеса как такового. Клиенту продавался готовый инструмент для создания ботнета и централизованного выкачивания денег из подвергшихся компрометации жертв путем кражи данных онлайн-банкинга. Далее украденные средства различными порциями распределялись по счетам злоумышленников и также порциями обналичивались с использованием т. н. денежных мулов.

Bx1 не только специализировался на продаже этого вредоносного инструмента другим киберпреступникам, но, также помогал Панину совершенствовать SpyEye. Кроме этого, Bx1 создал свой ботнет, который помог его оператору собрать данные 200 тыс. банковских карт жертв SpyEye. По подсчетам экспертов, киберпреступник получил от этого ботнета прибыль в $100 млн.

В ноябре 2010 г. Панин получил в свое распоряжение исходные тексты другого известного банковского трояна под названием Zeus от киберпреступника под псевдонимом Slavik (Богачев). После этого SpyEye обзавелся многими вредоносными функциями Zeus. В отличие от Панина, Богачев до сих пор остается на свободе, хотя и является одним из самых разыскиваемых киберпреступников в мире.

Рис. Ориентировка на Богачева с сайта fbi.gov.

Типичная схема работы фрода (мошенничества) с использованием SpyEye показана ниже на рисунке. За крупным ботнетом на основе вредоносной программы стоит организатор, который координирует киберпреступные звенья общей цепи, включая, дистрибьюторов дропперов трояна, хакеров, которые обслуживают инфраструктуру и руководит мулами, которые специализируются в «обналичке» похищенных средств.

Рис. Схема работы киберпреступников, которые используют crimeware toolkit для кражи средств с банковских счетов.

- Автор трояна занимается разработкой необходимых функциональных возможностей бота.

- Оператор (хакер) отвечает за распространение скомпилированных исполняемых файлов троянской программы. Он может обращаться к услугам спамеров для организации спам-рассылок, к «ифреймерам» для перенаправления легальных пользователей взломанных сайтов на троян или другие известные в киберпреступном мире способы.

- Пользователь заражается банковским трояном, после чего использует браузер (в процессе которого находится вредоносный код) для работы с онлайн-банкингом. Указанные при работе с системой онлайн-банкинга конфиденциальные данные отправляются на сервер злоумышленников.

- Оператор (хакер) получает данные, отправленные ботом на предыдущем шаге.

- Оператор может использовать другой скомпрометированный компьютер (прокси) для проведения мошеннических операций со счетом жертвы, скрывая, таким образом, источник проведения атаки.

- Используя прокси, указанный в предыдущем пункте, оператор осуществляет вход в аккаунт онлайн-банкинга пользователя с помощью похищенных на этапе 4 пары логин/пароль.

- Средства со счета жертвы переводятся на несколько подставных банковских счетов небольшими порциями, а затем обналичиваются в банкоматах различными лицами, участвующими в преступной схеме (мулы).

- Организатор (координатор) всей преступной схемы получает средства от «мулов», при этом каждый из них «мулов» получает свою долю.

Рис. Пресс-релиз ФБР, выпущенный в рамках дела по аресту «денежных мулов», т. н. United States v. «zeus money mules» в 2010 г. Были арестованы более двух десятков студентов из бывшего СССР, многие из которых приехали в США по поддельным документам и выполняли обналичивание «грязных денег», которые были похищены у клиентов банков с использованием Zeus (на исходных текстах которого основан SpyEye). По данным следствия, в рамках этого дела, было похищено более $70 млн.