Еще 5 сентября 2014 года разработчики браузера Chromium в своем блоге объявили о том, что к 1 января 2017 года их браузер перестанет поддерживать алгоритм хеширования SHA-1. Это алгоритм используется (и использовался) для выпуска SSL-сертификатов. Все браузеры на основе Chromium (в том числе и Google Chrome) перестанут поддерживать SHA-1. Эту инициативу Google поддержали так же Mozilla и Microsoft. Началом отсчета можно считать выход браузера Chrome версии 39 в конце ноября 2014 г.

Почему решили отказаться от SHA-1?

Практически все сайты, использующие SSL для шифрования передаваемого трафика, имеют SSL-сертификаты, созданные на основе алгоритма хэширования SHA-1.

Этот алгоритм был создан в 2005 году и за 9 лет использования уже морально устарел.

В википедии есть описание этого алгоритма хэширования и расчеты с вариантами взлома. А специалист по безопасности Брюс Шнейер опубликовал в своем блоге расчеты и стоимость нахождения колизий (когда двум разным сообщениям может соответствовать одинаковая хэш-сумма), с каждым годом цена этих ресурсов сильно падает. Таким образом к 2018 году проведение атаки будет сравнительно дешевым и окажется под силу не только правительственным организациям/исследовательским центрам, но и каким-нибудь бандитским группировкам.

Поэтому на замену SHA-1 предлагают использовать SHA-2.

Какова реакция разработчиков браузеров?

Google

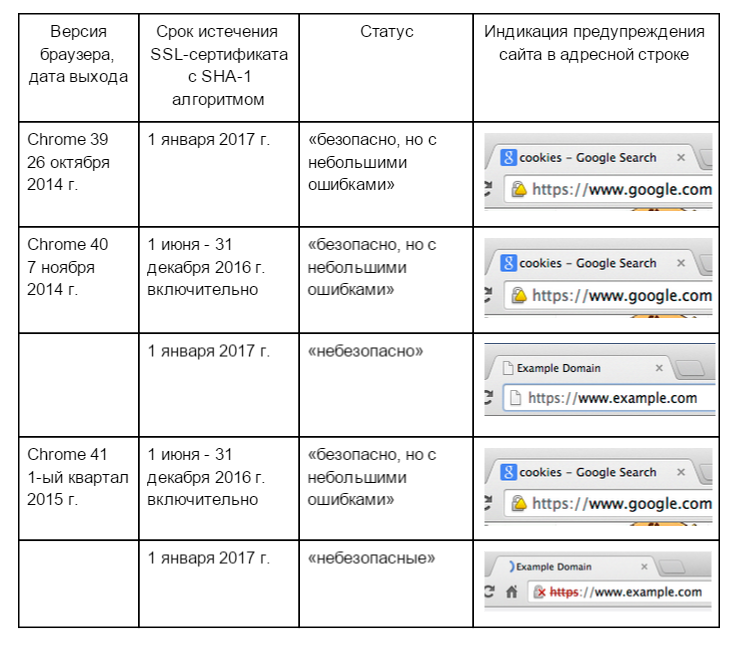

В каждой версии браузера Google Chrome будет отображаться индикатор безопасности SSL-соединения в случае использования сайтом сертификата с SHA-1 алгоритмом в соответствующем виде.

Хронология выпуска новых версий браузеров Chrome и соответствующие индикаторы:

Mozilla

Компания Mozilla поддержала инициативу Google и так же расписала информацию по отказу работы с сертификатами, подписанных с помощью SHA-1 в браузере Firefox.

Как и у Chrome, это будет вводиться поэтапно.

Начиная с Firefox 35 планируется добавить вывод предупреждения в Веб-консоль (Меню -> Разработка -> Веб-консоль) в категорию «Защита» (Security). Реализовано это будет в течение ближайших нескольких недель, и появится в версиях Firefox ближе к началу 2015 года.

Графические индикаторы планируется добавить еще позже. Для сертификатов, чей срок действия будет истекать после 1 января 2016 года (включительно) для сертификатов с SHA-1 будет отображаться статус «Недоверенное соединение». А с 1 января 2017 г. при обнаружении SHA-1 для всех сайтов будет отображаться только этот статус.

Сертификаты, подписанные с помощью SHA-1 со сроком действия после 1 января 2017 года будут отвергаться начиная с 1 января 2017 года.

Microsoft

По поводу отказа от поддержки в Internet Explorer соединений по сертификатам, подписанных с помощью алгоритма SHA-1, в технических блогах сотрудников появилась информация еще в ноябре 2013 года. Начиная с этого момента Майкрософт внесла изменения в политику по отношению к сертификатам, созданных с использованием алгоритма хэширования SHA-1 и к самим центрами сертификации. Это касается версий Windows начиная с Windows Vista и Windows Server 2008.

Согласно изменениям центры сертификации должны прекратить выпускать SSL-сертификаты или подписывать их алгоритмом SHA-1 с 1 января 2016 года.

Windows перестанет принимать SSL-сертификаты с 1 января 2017 года, подразумевая, что к этому моменту SHA-1 будет заменен на SHA-2.

Сертификаты, подписанные SHA-1 не будут приниматься начиная с 1 января 2016 года, а те, что были выпущены после 1 января 2016 года будут иметь статус недостоверенных.

Для самих пользователей Windows никаких дополнительных действий не требуется.

Протестировать свой браузер можно по этому адресу: https://ssltest39.ssl.symclab.com/

Почему решили отказаться от SHA-1?

Практически все сайты, использующие SSL для шифрования передаваемого трафика, имеют SSL-сертификаты, созданные на основе алгоритма хэширования SHA-1.

Этот алгоритм был создан в 2005 году и за 9 лет использования уже морально устарел.

В википедии есть описание этого алгоритма хэширования и расчеты с вариантами взлома. А специалист по безопасности Брюс Шнейер опубликовал в своем блоге расчеты и стоимость нахождения колизий (когда двум разным сообщениям может соответствовать одинаковая хэш-сумма), с каждым годом цена этих ресурсов сильно падает. Таким образом к 2018 году проведение атаки будет сравнительно дешевым и окажется под силу не только правительственным организациям/исследовательским центрам, но и каким-нибудь бандитским группировкам.

Поэтому на замену SHA-1 предлагают использовать SHA-2.

Какова реакция разработчиков браузеров?

В каждой версии браузера Google Chrome будет отображаться индикатор безопасности SSL-соединения в случае использования сайтом сертификата с SHA-1 алгоритмом в соответствующем виде.

Хронология выпуска новых версий браузеров Chrome и соответствующие индикаторы:

Mozilla

Компания Mozilla поддержала инициативу Google и так же расписала информацию по отказу работы с сертификатами, подписанных с помощью SHA-1 в браузере Firefox.

Как и у Chrome, это будет вводиться поэтапно.

Начиная с Firefox 35 планируется добавить вывод предупреждения в Веб-консоль (Меню -> Разработка -> Веб-консоль) в категорию «Защита» (Security). Реализовано это будет в течение ближайших нескольких недель, и появится в версиях Firefox ближе к началу 2015 года.

Графические индикаторы планируется добавить еще позже. Для сертификатов, чей срок действия будет истекать после 1 января 2016 года (включительно) для сертификатов с SHA-1 будет отображаться статус «Недоверенное соединение». А с 1 января 2017 г. при обнаружении SHA-1 для всех сайтов будет отображаться только этот статус.

Сертификаты, подписанные с помощью SHA-1 со сроком действия после 1 января 2017 года будут отвергаться начиная с 1 января 2017 года.

Microsoft

По поводу отказа от поддержки в Internet Explorer соединений по сертификатам, подписанных с помощью алгоритма SHA-1, в технических блогах сотрудников появилась информация еще в ноябре 2013 года. Начиная с этого момента Майкрософт внесла изменения в политику по отношению к сертификатам, созданных с использованием алгоритма хэширования SHA-1 и к самим центрами сертификации. Это касается версий Windows начиная с Windows Vista и Windows Server 2008.

Согласно изменениям центры сертификации должны прекратить выпускать SSL-сертификаты или подписывать их алгоритмом SHA-1 с 1 января 2016 года.

Windows перестанет принимать SSL-сертификаты с 1 января 2017 года, подразумевая, что к этому моменту SHA-1 будет заменен на SHA-2.

Сертификаты, подписанные SHA-1 не будут приниматься начиная с 1 января 2016 года, а те, что были выпущены после 1 января 2016 года будут иметь статус недостоверенных.

Для самих пользователей Windows никаких дополнительных действий не требуется.

Протестировать свой браузер можно по этому адресу: https://ssltest39.ssl.symclab.com/