1 декабря команда специалистов по безопасности Google анонсировала новую программу OSS-Fuzz в рамках которой планирует выделить ресурсы на непрерывный фаззинг ПО с открытым исходным кодом (новость, пост в блоге Google Security). Фаззинг — это метод автоматизированного тестирования программ, идея которого была сформулирована еще в конце 80-х (PDF). С ростом производительности компьютеров достаточно прямолинейный процесс скармливания софту произвольных данных в поиске уязвимостей становится все актуальнее. Да и вообще, в мире где компьютерами все чаще управляют другие компьютеры, это годная тема, уже включенная, например, в методику Secure Development Lifecycle у Microsoft.

1 декабря команда специалистов по безопасности Google анонсировала новую программу OSS-Fuzz в рамках которой планирует выделить ресурсы на непрерывный фаззинг ПО с открытым исходным кодом (новость, пост в блоге Google Security). Фаззинг — это метод автоматизированного тестирования программ, идея которого была сформулирована еще в конце 80-х (PDF). С ростом производительности компьютеров достаточно прямолинейный процесс скармливания софту произвольных данных в поиске уязвимостей становится все актуальнее. Да и вообще, в мире где компьютерами все чаще управляют другие компьютеры, это годная тема, уже включенная, например, в методику Secure Development Lifecycle у Microsoft. Объясняя успешность подхода именно по отношению к свободному ПО, в Google приводят пример уязвимости в библиотеке Freetype, обнаруженной фаззером OSS-Fuzz. Freetype установлена на миллиардах устройств, и поэтому исследовать такой софт важно. Серьезные уязвимости в опенсорсе вроде Heartbleed показали, что сама возможность независимого аудита не равняется повышенной безопасности. У людей просто не хватает рук проанализировать все, поэтому на сцену выходят роботы. Странно, что в Google ничего не рассказывают про фаззинг Android, хотя исследователи из других компаний таки этим занимаются.

На самом деле главная польза проекта заключается в том, что Google приглашает сторонних исследователей и мейнтейнеров открытого софта, по сути предоставляя им вычислительные ресурсы в рамках проекта. В своих впечатлениях исследователь и разработчик Алекс Гэйнор пишет, что меньше чем за день его тестовый код, добавленный в OSS-Fuzz, обработал 17 триллионов тестовых кейсов, на что в домашних условиях у него ушел бы месяц.

Наглядная демонстрация технологии фаззинга

Android-троян атаковал более миллиона пользователей, возможно со взломом аккаунта Google

Новость. Исследование Check Point Software. Реакция Google.

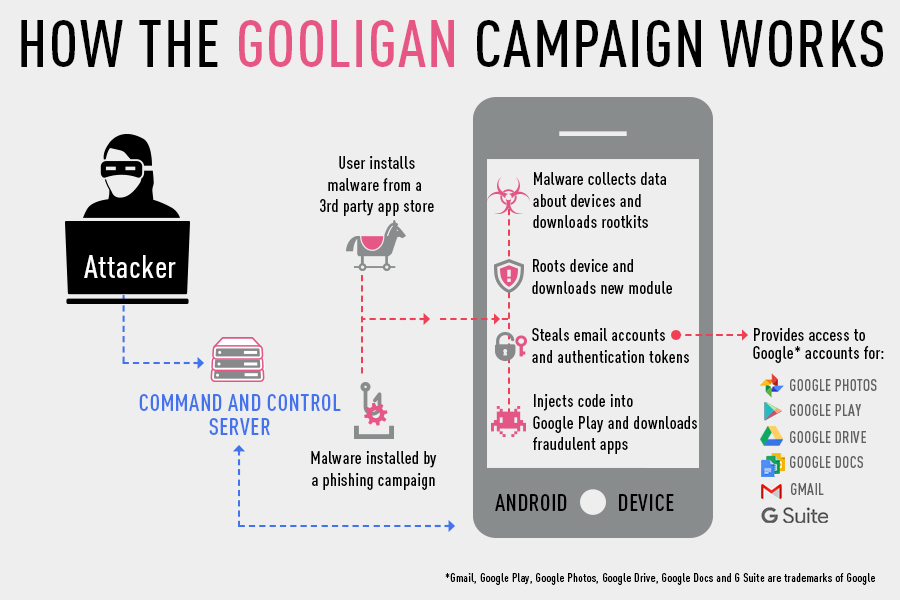

Та самая новость, в которой оценки последствий работы вредоносной программы различаются у исследователя и вендора. Все согласны с тем, что кампания Gooligan существует уже пару лет, ее следы были найдены еще во вредоносных атаках на Windows-системы. Распространение Android-трояна происходит через неофициальные магазины приложений. В Check Point нашли более 80 приложений для смартфонов со встроенным вредоносным кодом, с их помощью предположительно удалось заразить более миллиона устройств. После активизации трояна с командного сервера загружается дополнительное ПО для получения прав рута: подвержены повышению привилегий смартфоны на базе Android 4 и 5. На этих версиях, кстати, все еще работают почти три четверти активных устройств.

Все телодвижения производятся для «угона» учетной записи Google, а вот дальше показания начинают различаться. В Check Point утверждают, что кража токена авторизации позволяет злоумышленникам получать доступ ко всем ресурсам пользователя — почте, диску и прочему. Главный в Google по безопасности Android Адриан Людвиг говорит, что по факту личные данные не крадут. Профит достигается креативным перехватом доступа к официальному магазину Google Play. Зараженные телефоны без спроса начинают загружать приложения, что влияет на их рейтинг. Судя по всему, лавочка скоро будет прикрыта. И не потому, что Google убедит всех не ставить больше приложения из непроверенных источников. А потому, что банит приложения, которые активно пользуются вредоносной кампанией для раскрутки, в официальном Google Play.

Microsoft без фанфар закрыл двухлетней давности баг в ядре Windows

Новость. Описание уязвимости в багтрекере Google Project Zero.

А это новость про уязвимости третьего эшелона — которые не несут непосредственной угрозы, или эксплуатируются при каком-то редком сочетании обстоятельств. Впрочем, тут тоже все зависит от оценки вовлеченных сторон. Два года назад эксперт проекта Google Project Zero зарепортил в Microsoft детали уязвимости ядра Windows, связанные с работой метода SeFastTraverseCheck, ответственного за проверку наличия у объекта разрешения к особому типу доступа к файлам или директориям. В некоторых случаях уязвимость позволяла получать (достаточно ограниченный) доступ к железу, причем в ситуациях, когда этого вообще не должно происходить, например — при выполнении кода в «песочнице» браузера Google Chrome.

В общем, ситуация примерно как в анекдоте: «Доктор, когда я нажимаю вот так вот сюда, у меня здесь болит. — А вы не нажимайте». Исследователь честно сообщил, что данную особенность можно считать не багом, а фичей, и просто учитывать при разработке. Microsoft два года назад довольно быстро ответила, что не считает это достаточно серьезной проблемой для квалификации в качестве уязвимости. На тот момент проблема была подтверждена исследователем для Windows 7 и 8. И вот в конце ноября тот же исследователь внезапно обнаружил, что проблему решили, правда уже в Windows 10.

Так и живем.

Древности

«Ufa-1201»

Нерезидентный очень опасный вирус. Прислан из Уфы. Стандартно поражает .COM-файлы, которые обнаружит при проходе дерева каталогов. В начало файла записывает команды NOP; CALL Vir_Loc. В зависимости от системного времени стирает FAT текущего диска.

Цитата по книге «Компьютерные вирусы в MS-DOS» Евгения Касперского. 1992 год. Страницa 86.

Disclaimer: Данная колонка отражает лишь частное мнение ее автора. Оно может совпадать с позицией компании «Лаборатория Касперского», а может и не совпадать. Тут уж как повезет.