В этом году Windows XP исполняется 10 лет. Возраст встроенного в ОС firewall можно считать по разному. Сейчас уже, наверное, далеко не каждый вспомнит, что в исходной версии Windows XP прообраз нынешнего брандмауэра назывался Internet Connection Firewall (ICF), имел весьма ограниченный функционал и настраивался вручную в свойствах конкретного сетевого интерфейса. Тем не менее, уже тогда один из самых частых вопросов, который мы получали от корпоративных заказчиков, звучал примерно так: «Почему вы не включили ICF по умолчанию?». Забавно, да?

Собственно Windows Firewall появился с выходом SP2 для Windows XP, содержал ряд существенных улучшений по сравнению с ICF и был включен в ОС по умолчанию. Последний факт первое время частенько приводил к неработоспособности многих устаревших приложений, необходимости задания в Windows дополнительных настроек и, естественно, критике в адрес MS. А сколько было написано по поводу отсутствия исходящей фильтрации… Но уже прогремели Nimda, Slammer, Blaster, другие приятные слуху названия, и для многих было очевидно, что наличие встроенного брандмауэра является далеко не лишним.

Vista и Windows Server 2008 привнесли еще большие изменения в Windows Firewall: фактически появилась новая платформа фильтрации, на основе которой работал firewall и могли создаваться сторонние решения, с настройками брандмауэра были объединены политики IPsec, таки появилась фильтрация исходящего трафика.

В рамках этого поста я хотел бы остановиться на особенностях Windows Firewall в «семерке» и R2. Эти особенности, конечно, уже перечислены в различных статьях на том же TechNet, но, как правило, настолько кратко, что суть усовершенствований может ускользнуть и остаться недооцененной.

Несколько активных профилей

Первая и главная, как мне кажется, особенность firewall в Windows 7 заключается в том, что несколько профилей могут быть активными одновременно.

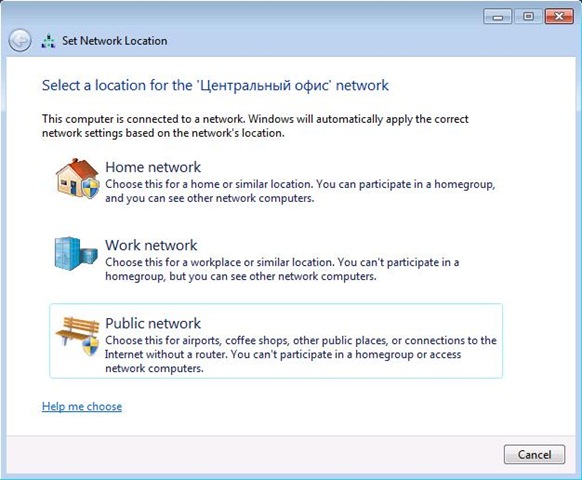

Напомню, начиная с Windows Vista, встроенный firewall поддерживает три профиля – domain, private и public (в XP их было два – domain и standard). Каждый профиль представляет собой набор применяемых firewall-ом правил. Всякий раз, когда компьютер подключается к сети, ОС пытается идентифицировать эту сеть и применить соответствующий профиль. В частности, если в сети доступен контроллер домена, которому принадлежит данный компьютер, автоматически применяется доменный профиль. Если же в новой сети, к которой компьютер подключился, контроллер домена отсутствует, применяется наиболее ограничивающий public-профиль. При этом перед пользователем возникает окно, в котором можно явным образом выбрать профиль для данной сети (см. рис. 1).

Рис. 1

Служба Network Location Awareness (NLA) сохраняет информацию о сети в специальной базе данных. Когда в следующий раз компьютер подключится к этой сети, и NLA успешно ее идентифицирует на основе сохраненной в базе информации, firewall автоматически применит соответствующий профиль.

Так вот в Windows Vista в каждый момент времени только один профиль может быть активным. То есть в каждый момент времени настройки только одного профиля применяются ко всем сетевым интерфейсам, для которых firewall включен.

Это порождает определенные проблемы. Например, в доменном профиле администратор разрешил входящие подключения для некоторого бизнес-приложения (Microsoft Office Groove, как вариант). Пользователь работает на ноутбуке в доменной сети и использует это бизнес-приложение. Предположим, пользователь перемещается в переговорную комнату, из которой доступна некоторая публичная WiFi-сеть, скажем, офиса соседнего этажа или оператора мобильной связи. WiFi-адаптер ноутбука автоматически подключается к этой публичной сети, и для нее должен быть применен профиль public. В подобной ситуации, когда адаптеры “смотрят” в разные сети, Vista всегда применяет наиболее ограничивающий профиль, то есть public, в котором, в свою очередь, все входящие подключения запрещены. Как следствие, наше бизнес-приложение перестает корректно работать.

Другой пример – VPN. Все тот же пользователь со своего ноутбука пытается получить доступ к корпоративным ресурсам, но уже из дома. Он устанавливает VPN-подключение, и перед ним вся корпоративная сеть. Однако поскольку для VPN-подключения используется, например, private-профиль, настройки доменного профиля firewall-а не применяются, и бизнес-приложение опять не работает так, как надо. Все это создает определенную головную боль для ИТ-отдела компании.

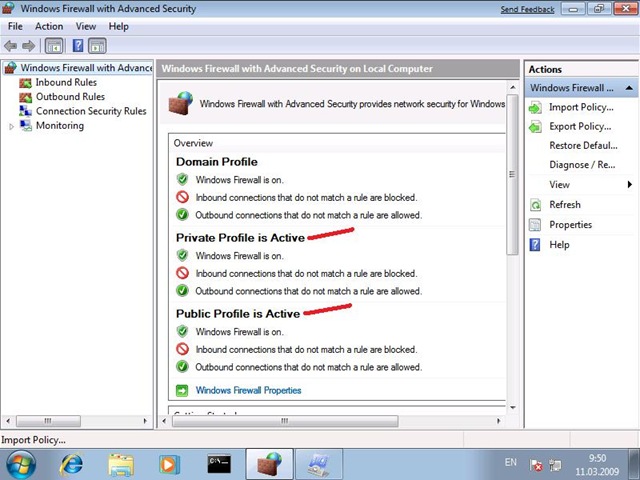

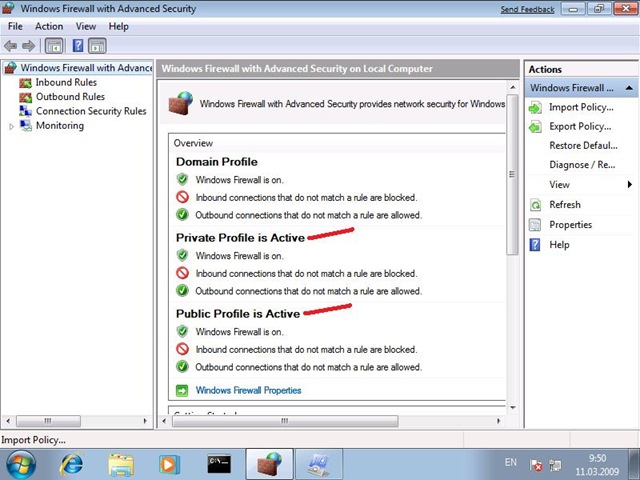

Windows 7 поддерживает такие же три профиля firewall. Однако сразу несколько профилей одновременно могут быть активными. Каждый сетевой адаптер использует наиболее подходящий профиль для той сети, к которой он подключен (см. рис.2).

Рис. 2

Стало быть, после подключения из Интернет-кафе с помощью VPN к корпоративной сети, ко всему трафику, следующему через VPN-туннель, применяется доменный профиль, в то время как весь остальной трафик защищен профилем public.

Дальше перечислены менее существенные, но весьма полезные изменения, на которые стоит обратить внимание.

Настройка исключений для нескольких профилей

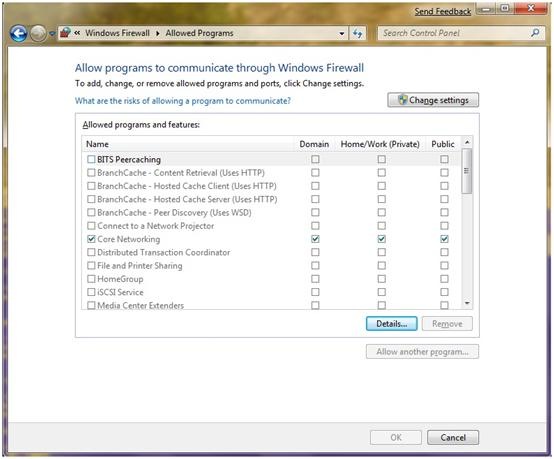

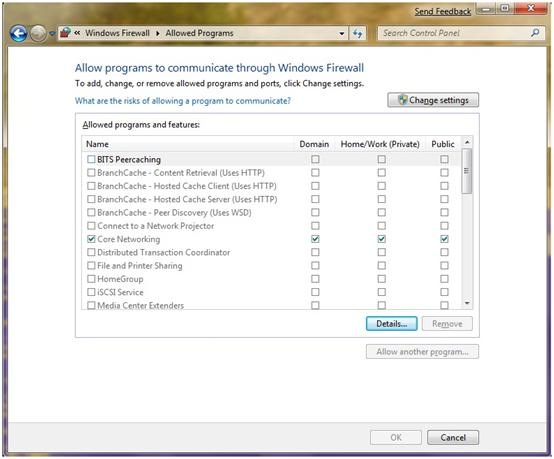

Есть несколько усовершенствований в интерфейсе аплета Windows Firewall в панели управления. Раньше, при настройке исключений, то есть указании, какому приложению разрешено работать через firewall, настройки сохранялись в текущем (активном в настоящий момент) профиле. В Windows 7 можно явным образом выбрать один или несколько профилей, на которые распространяется данное исключение (см. рис. 3).

Рис. 3

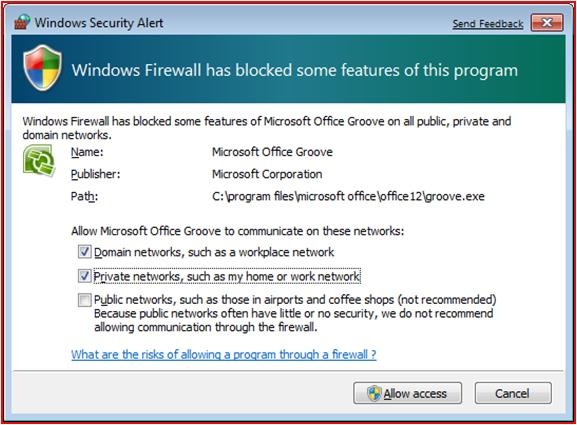

Подобная возможность есть и при появлении оповещения о том, что некоторое приложение пытается работать через firewall (см. рис. 4).

Рис. 4

Подчеркну, что речь идет именно об аплете Windows Firewall. Если создавать правило с помощью Windows Firewall with Advanced Security, то и в Vista, и в Windows 7 создаваемое правило можно сразу же распространить на несколько профилей.

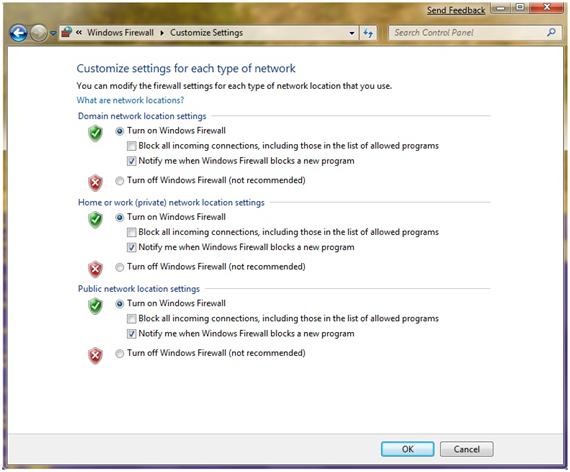

Включение/выключение firewall для профилей

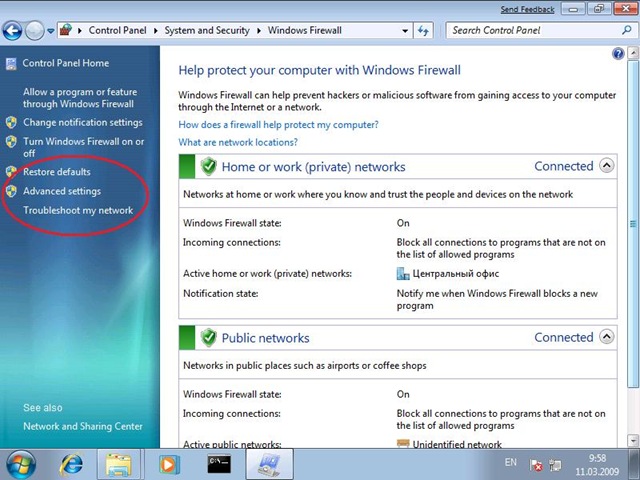

В Windows 7 можно довольно легко включить или выключить firewall, а также оповещения о блокировании приложений для конкретного профиля или профилей (см. рис. 5).

Рис. 5

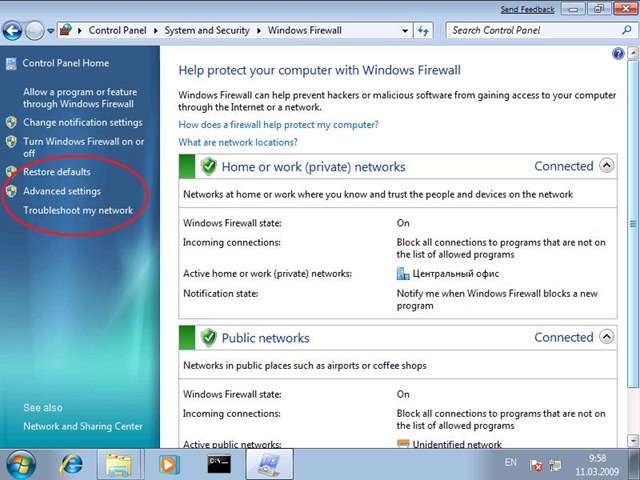

Дополнительные ссылки

С помощью дополнительных ссылок из аплета Windows Firewall в “семерке” можно быстро перейти к консоли Windows Firewall with Advanced Security, настройкам по умолчанию или к инструменту разрешения проблем. Эта мелочь, на которую обычно не обращают внимание, помогает сэкономить время (рис. 6.).

Рис. 6

Исключения для пользователей и компьютеров

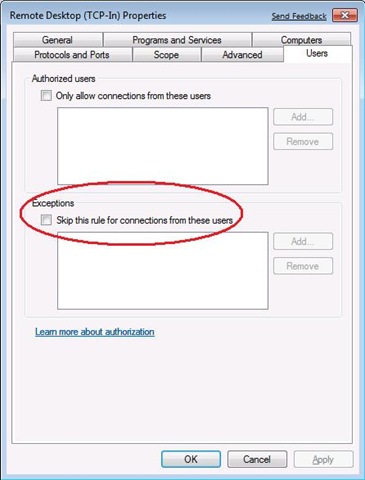

При создании правил в Windows Vista можно было задействовать IPSec и указать, что соединения разрешены для конкретных пользователей и/или компьютеров. В Windows 7 плюс к этому можно задавать исключения для пользователей и/или компьютеров (см. рис. 7).

Рис. 7

Диапазоны портов

Последняя деталь, которую хотелось бы отметить, возможность в правилах указывать теперь диапазоны портов. В Vista можно было указывать конкретные номера портов, разделяя их запятой (см. рис. 8).

Рис. 8

Добавлю также, что для разработчиков третьих фирм доступен обновленный по сравнению с предыдущими версиями API, позволяющий, с одной стороны, добавлять свой функционал, с другой, задействовать только нужные возможности встроенного firewall. Например, разработчик может реализовать свои политики управления firewall, но при этом опираться на встроенные политики IPsec.

Однако следует помнить, что если вы выключаете Windows Firewall не через API, а штатными средствами Windows (панель управления, netsh), то выключаются и все политики IPsec. Последнее приводит к отключению, например, DirectAccess на клиенте.

Еще одна особенность связана с возможность настройки фильтров для virtual account и Service SID. Оба этих механизма подробно рассмотрены здесь.

Итак, Windows Firewall эволюционирует вместе с операционной системой, отвечая на не менее активно совершенствующиеся угрозы безопасности.

Не претендуя на звание мощного специализированного брандмауэра, Windows Firewall при этом доступен «из коробки», эффективно управляется через групповые политики, либо скриптами и выполняет свою главную задачу – дополнительная защита рабочей станции / сервера от внешнего нежелательного сетевого воздействия. Мне кажется, справляется с этой задачей очень неплохо. Почему бы не использовать?

Собственно Windows Firewall появился с выходом SP2 для Windows XP, содержал ряд существенных улучшений по сравнению с ICF и был включен в ОС по умолчанию. Последний факт первое время частенько приводил к неработоспособности многих устаревших приложений, необходимости задания в Windows дополнительных настроек и, естественно, критике в адрес MS. А сколько было написано по поводу отсутствия исходящей фильтрации… Но уже прогремели Nimda, Slammer, Blaster, другие приятные слуху названия, и для многих было очевидно, что наличие встроенного брандмауэра является далеко не лишним.

Vista и Windows Server 2008 привнесли еще большие изменения в Windows Firewall: фактически появилась новая платформа фильтрации, на основе которой работал firewall и могли создаваться сторонние решения, с настройками брандмауэра были объединены политики IPsec, таки появилась фильтрация исходящего трафика.

В рамках этого поста я хотел бы остановиться на особенностях Windows Firewall в «семерке» и R2. Эти особенности, конечно, уже перечислены в различных статьях на том же TechNet, но, как правило, настолько кратко, что суть усовершенствований может ускользнуть и остаться недооцененной.

Несколько активных профилей

Первая и главная, как мне кажется, особенность firewall в Windows 7 заключается в том, что несколько профилей могут быть активными одновременно.

Напомню, начиная с Windows Vista, встроенный firewall поддерживает три профиля – domain, private и public (в XP их было два – domain и standard). Каждый профиль представляет собой набор применяемых firewall-ом правил. Всякий раз, когда компьютер подключается к сети, ОС пытается идентифицировать эту сеть и применить соответствующий профиль. В частности, если в сети доступен контроллер домена, которому принадлежит данный компьютер, автоматически применяется доменный профиль. Если же в новой сети, к которой компьютер подключился, контроллер домена отсутствует, применяется наиболее ограничивающий public-профиль. При этом перед пользователем возникает окно, в котором можно явным образом выбрать профиль для данной сети (см. рис. 1).

Рис. 1

Служба Network Location Awareness (NLA) сохраняет информацию о сети в специальной базе данных. Когда в следующий раз компьютер подключится к этой сети, и NLA успешно ее идентифицирует на основе сохраненной в базе информации, firewall автоматически применит соответствующий профиль.

Так вот в Windows Vista в каждый момент времени только один профиль может быть активным. То есть в каждый момент времени настройки только одного профиля применяются ко всем сетевым интерфейсам, для которых firewall включен.

Это порождает определенные проблемы. Например, в доменном профиле администратор разрешил входящие подключения для некоторого бизнес-приложения (Microsoft Office Groove, как вариант). Пользователь работает на ноутбуке в доменной сети и использует это бизнес-приложение. Предположим, пользователь перемещается в переговорную комнату, из которой доступна некоторая публичная WiFi-сеть, скажем, офиса соседнего этажа или оператора мобильной связи. WiFi-адаптер ноутбука автоматически подключается к этой публичной сети, и для нее должен быть применен профиль public. В подобной ситуации, когда адаптеры “смотрят” в разные сети, Vista всегда применяет наиболее ограничивающий профиль, то есть public, в котором, в свою очередь, все входящие подключения запрещены. Как следствие, наше бизнес-приложение перестает корректно работать.

Другой пример – VPN. Все тот же пользователь со своего ноутбука пытается получить доступ к корпоративным ресурсам, но уже из дома. Он устанавливает VPN-подключение, и перед ним вся корпоративная сеть. Однако поскольку для VPN-подключения используется, например, private-профиль, настройки доменного профиля firewall-а не применяются, и бизнес-приложение опять не работает так, как надо. Все это создает определенную головную боль для ИТ-отдела компании.

Windows 7 поддерживает такие же три профиля firewall. Однако сразу несколько профилей одновременно могут быть активными. Каждый сетевой адаптер использует наиболее подходящий профиль для той сети, к которой он подключен (см. рис.2).

Рис. 2

Стало быть, после подключения из Интернет-кафе с помощью VPN к корпоративной сети, ко всему трафику, следующему через VPN-туннель, применяется доменный профиль, в то время как весь остальной трафик защищен профилем public.

Дальше перечислены менее существенные, но весьма полезные изменения, на которые стоит обратить внимание.

Настройка исключений для нескольких профилей

Есть несколько усовершенствований в интерфейсе аплета Windows Firewall в панели управления. Раньше, при настройке исключений, то есть указании, какому приложению разрешено работать через firewall, настройки сохранялись в текущем (активном в настоящий момент) профиле. В Windows 7 можно явным образом выбрать один или несколько профилей, на которые распространяется данное исключение (см. рис. 3).

Рис. 3

Подобная возможность есть и при появлении оповещения о том, что некоторое приложение пытается работать через firewall (см. рис. 4).

Рис. 4

Подчеркну, что речь идет именно об аплете Windows Firewall. Если создавать правило с помощью Windows Firewall with Advanced Security, то и в Vista, и в Windows 7 создаваемое правило можно сразу же распространить на несколько профилей.

Включение/выключение firewall для профилей

В Windows 7 можно довольно легко включить или выключить firewall, а также оповещения о блокировании приложений для конкретного профиля или профилей (см. рис. 5).

Рис. 5

Дополнительные ссылки

С помощью дополнительных ссылок из аплета Windows Firewall в “семерке” можно быстро перейти к консоли Windows Firewall with Advanced Security, настройкам по умолчанию или к инструменту разрешения проблем. Эта мелочь, на которую обычно не обращают внимание, помогает сэкономить время (рис. 6.).

Рис. 6

Исключения для пользователей и компьютеров

При создании правил в Windows Vista можно было задействовать IPSec и указать, что соединения разрешены для конкретных пользователей и/или компьютеров. В Windows 7 плюс к этому можно задавать исключения для пользователей и/или компьютеров (см. рис. 7).

Рис. 7

Диапазоны портов

Последняя деталь, которую хотелось бы отметить, возможность в правилах указывать теперь диапазоны портов. В Vista можно было указывать конкретные номера портов, разделяя их запятой (см. рис. 8).

Рис. 8

Добавлю также, что для разработчиков третьих фирм доступен обновленный по сравнению с предыдущими версиями API, позволяющий, с одной стороны, добавлять свой функционал, с другой, задействовать только нужные возможности встроенного firewall. Например, разработчик может реализовать свои политики управления firewall, но при этом опираться на встроенные политики IPsec.

Однако следует помнить, что если вы выключаете Windows Firewall не через API, а штатными средствами Windows (панель управления, netsh), то выключаются и все политики IPsec. Последнее приводит к отключению, например, DirectAccess на клиенте.

Еще одна особенность связана с возможность настройки фильтров для virtual account и Service SID. Оба этих механизма подробно рассмотрены здесь.

Итак, Windows Firewall эволюционирует вместе с операционной системой, отвечая на не менее активно совершенствующиеся угрозы безопасности.

Не претендуя на звание мощного специализированного брандмауэра, Windows Firewall при этом доступен «из коробки», эффективно управляется через групповые политики, либо скриптами и выполняет свою главную задачу – дополнительная защита рабочей станции / сервера от внешнего нежелательного сетевого воздействия. Мне кажется, справляется с этой задачей очень неплохо. Почему бы не использовать?