При построении современной сети на первое место все чаще выходят вопросы не пропускной способности, а безопасности и надежности работы. Как один из вариантов построения такой сети, с богатым набором функций, обеспечивающих безопасность и стабильность работы, предлагаем рассмотреть систему безопасности Cisco Meraki MX.

Система безопасности Cisco Meraki MX предоставляет готовый набор инструментов и решений для большинства ситуаций прямо из коробки. Это значит, что приобретая этот продукт, не нужно будет совершать других покупок и нести дополнительные расходы. Разворачивается сеть очень просто. Закупленное оборудование доставляются и монтируются на объекте. После установки устройства автоматически подключаются к облаку Cisco Meraki по протоколу SSL, регистрируют сеть и скачивают конфигурации для нее. Таким образом образовывается SD-WAN — ваша отдельная программно-конфигурируемая сеть в составе глобальной вычислительной сети (Wide Area Network) Cisco. Это позволяет иметь доступ к администрированию всей сети через Интернет, а также проводить настройку, диагностику с помощью нескольких щелчков мыши благодаря высокому уровню автоматизации системы.

Главный функция системы Meraki MX – обеспечение комплексной безопасности построенной сети. Для этого в ней есть множество программных средств, которые в связке с облаком Cisco Meraki позволяют легко настраивать сеть и управлять системой. Решения, предоставляемые в рамках MX Security Appliances включают в себя:

— Надежный брандмауэр. С распространением современных приложений и сетей смешанного типа, уже недостаточно системы безопасности основанной на контроле за хостами и портами. Сетевой экран Cisco Meraki дает предоставляет администратору полный контроль над действиями пользователей, включая контент и приложения. Он глубоко анализирует сетевой трафик, определяя тип передаваемых данных, а также приложения и пользователей, которые за этот сетевой трафик отвечают. На основании этих данных применяются разнообразные фильтры, которые администратор настроил ранее. Таким образом, например, можно с одной стороны заблокировать передачу данных с онлайн-кинотеатров, а с другой — дать наивысший приоритет трафику системы видеоконференций. Фирменный брандмауэр может работать даже с трафиком peer-to-peer приложений, перед которыми пасуют многие другие сетевые экраны. При этом настройка системы довольно проста — в соответствующем окне нужно просто выбрать тип данных или конкретные ресурсы и приложения, которые будут заблокированы или наоборот разрешены.

Для предотвращения сетевых атак в сетевом экране Cisco Meraki используется движок на основе одного из самых распространенных защитных средств с открытым исходным кодом — Sourcefire Snort. Безопасность обеспечивается на основе комбинации различных инструментов — проверки сигнатур, анализа протоколов, системы поиска аномалий и т. д.

Также в сетевом экране используется распознавание подключаемых устройств. Он в автоматическом режиме определяет устройства на базе iOS, Android, Windows, Mac OS и других операционных систем и может применять к ним правила на основе заранее заданных администратором параметров. Конкретные правила могут применяться как ко всем подключаемым девайсам, так и к конкретному типу устройств. Например, все планшеты iPad могут автоматически получать уровень доступа «Только чтение».

— Продвинутая защита от вредоносного ПО. В Meraki MX есть продвинутая система защиты от вредоносных программ — Cisco Advanced Malware Protection. Она предоставляет надежную антивирусную защиту, используя все современные методы. Среди них сканирование файлов по сигнатурам. В базе присутствует более 500 млн известных файлов, причем каждый день в нее добавляется около 15, миллиона новых объектов. Также используется контекстный анализ файлов, песочница, ретроспективный анализ и другие инструменты.

Все скачиваемые через сеть файлы сканируются в режиме реального времени. Отчетность поступает администраторам, чтобы они могли видеть основные источники угроз на данный момент и оперативно реагировать на них. А система ретроспективного анализа позволяет узнать о вредоносных файлах даже если они прошли через сеть и оказались на устройстве. Такое бывает очень редко, когда файл скачивается до того, как разнообразные системы безопасности определяют его как вредоносный.

— Предотвращение вторжений. Каждая сеть — это потенциальная мишень для вторжений и вредоносных атак. В MX Security Appliances есть разнообразные легконастраиваемые средства для противодействия им. Система предотвращения вторжений (IPS, Intrusion prevention system) работает с помощью наборов правил, которые выполняются на движке Sourcefire Snort. Это комбинация предопределенных политик безопасности, которые определяют необходимый уровень защиты и работают полностью в автономном режиме. Их обновления выходят ежедневно и автоматически устанавливаются на ваши устройства в течении часа после публикации. Таким образом обеспечивается круглосуточная защита от самых разнообразных угроз — руткитов, вирусов, эксплойтов и т. д.

Все данные по работе системы безопасности предоставляются в реальном времени через веб-панель управления Meraki. Информация показывается в виде отчетов и графиков как по системе в целом, так и по конкретным сетям, устройствам и приложениям. На основе этой информации администратор принимает решения о необходимости принятия тех или иных мер, может вносить изменения в настройки и проводить другие необходимые операции, а также оценивать общую уязвимость системы.

Еще один плюс для администраторов — это легкость развертки системы предотвращения вторжений. Когда для этого используется целый комплекс средств, которые настраиваются вручную, может вкрасться человеческий фактор, из-за которого безопасность будет поставлена под угрозу. В случае с Meraki MX система предотвращения вторжений развертывается в считанные секунды и несколько кликов на соответствующих панелях управления. Эти клики нужны для включения и выбора необходимого набора правил движка Sourcefire.

— Автоматическая VPN. Используя MX Security Appliances вы получите надежную виртуальную сеть между вашими устройствами, которая будет самостоятельно настраиваться, мониториться и поддерживаться. При развертывании система автоматически настроит параметры VPN, необходимые для создания и поддержания VPN-сессий. Все пиры и маршруты автоматически связываются через защищенную WAN (Wide Area Network) и поддерживаются в актуальном состоянии в динамических IP-средах. Все функции безопасности, например, обмен ключами, аутентификация и политики безопасности, реализуются автоматически через VPN-пиры MX Security. А при помощи целого ряда инструментов администратор может наблюдать в режиме реального времени за состоянием сети.

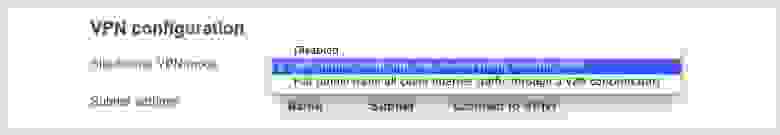

В системе есть полная поддержка конфигурации раздельного туннелирования (split-tunneling) и полного туннелирования (full-tunneling), которая настраивается в один клик. Поддерживается создание и использование звездообразных (Hub-and-spoke) и полносвязных (full mesh) топологий сети для более простого и гибкого развертывания. А встроенный сетевой экран и политики безопасности позволяют легко управлять всей VPN-сетью целиком.

— Фильтрация контента. Система блокировки контента в Cisco Meraki позволяет пользователям вашей сети серфить по интернету абсолютно безопасно, оставаясь при этом защищенными от сайтов с нежелательным, вредным или шокирующим содержанием. Разнообразные политики могут быть применены к конкретным группам пользователей везде, где используется Active Directory. Для этого есть белые списки с возможностью исключений для конкретных пользователей. Политики групп Active Directory регулируются через панель управления, также есть возможность отправлять прямые запросы на сервер Active Directory. При этом все интуитивно понятно и нет необходимости установки различных Active Directory-агентов, что упрощает работу с системой.

Фильтрация контента и сайтов происходит таким образом: когда устройство хочет посетить тот или иной ресурс, его адрес сверяется с имеющейся базой данных URL. Он проверяется в несколько этапов на соответствие различным параметрам. Таким образом, например, на одном сайте некоторые страницы могут быть доступны для посещения, а другие — нет. Конкретные URL-адреса могут быть добавлены в белый список — тогда они будут иметь приоритет над фильтром и смогут обходить его. Фильтрация контента в системе происходит более чем по 80 категориям, которые могут быть заблокированы для всех пользователей, кроме тех, кто внесен в белый список.

MX Security Appliances синхронизируется с облаком Cisco Meraki в фоновом режиме, так что все базы, политики, подписки и категории всегда остаются в актуальном состоянии, избавляя администратора от необходимости обновления вручную.

— Отказоустойчивость. Cisco Meraki MX Security Appliances поддерживают несколько уровней резервирования, что обеспечивает постоянное подключение к WAN, бесперебойный доступ к устройствам и бесшовный переход на резервные ресурсы в случае сбоя. Каждое устройство Meraki MX поддерживает двойное подключение к WAN, что позволяет в случае атаки или обрыва соединения моментально переключится на другой ресурс. Если это произошло, встроенная приоритезация трафика перенаправит потоки и распределит мощности по новым устройствам, что обеспечит стабильную работу сети в аварийных ситуациях. Такое подключение к WAN поддерживается как по гигабитному Ethernet-протоколу, так и при помощи сотовой связи — включая протоколы WCDMA, HSPA (3G), LTE и WiMAX (4G).

Администратор может указать, какой датацентр использовать в качестве основного ресурса для общих подсетей, а также определить список других приоритетных узлов, которые будут использоваться в случае отказа основного датацентра при отключении электроэнергии или в случае атаки. Таким образом, если основной узел уйдет в офлайн, система автоматически перенаправит потоки на указанные ресурсы.

— Контроль за программами. Технология проверки и фильтрации сетевых пакетов по их содержимому Deep Packet Inspection (DPI) позволяет надежно контролировать использование тех или иных программ в сети и при необходимости блокировать их работу. Система анализирует не только IP-адреса, хосты, порты и заголовки пакетов, но и применяет эвристический анализ трафика. Это позволяет выявлять даже трафик таких программ, которые маскируются под другие приложения.

С помощью удобной системы поиска администратор может находить приложения и пользователей, которые генерируют больше всего трафика. При помощи политик приоритезации трафика их можно ограничивать или понижать/повышать в приоритете. Приоритетность трафика может распределяться автоматически на основе членства в группах.

Также в системе Cisco Meraki есть облачная база подписей приложений. Она постоянно обновляется и дополняется, таким образом администратору не нужно вручную устанавливать доверенные программы и их обновления.

В Meraki MX есть восемь моделей проводных и беспроводных сетевых шлюзов (о конкретных девайсах читайте ниже). Они отличаются по техническим характеристикам (например, пропускной способности брандмауэра) и количеству обслуживаемых клиентов, но имеют и общую черту — встроенную систему безопасности, про элементы которой мы говорили выше, а также надежное железо. Что находится у них внутри рассмотрим на примере модели МХ400. Там есть емкий жестки диск для кэширования, центральный процессор обеспечивающий многоуровневый анализ трафика и другие функции, оперативную память для работы системы фильтрации контента и ряд сетевых интерфейсов для подключения сетевых устройств и других приспособлений (например, 3G/4G модемов).

Малые шлюзы

MX64 — устройство начального уровня, предназначенное для подключения 50 клиентов. Имеет пропускную способность брандмауэра 250 Мбит/с и VPN 85-100 Мбит/с. Шлюз имеет пять гигабитных портов и возможность подключения USB 3G/4G модема. Его собрат MX64W имеет такие же возможности, но дополнительно оснащен модулем WiFi 802.11ac.

Модель MX65 также имеет схожие характеристики, но количество гигабитных портов в ней увеличено до 12, причем два из них поддерживают технологию Power over Ethernet (PoE) — возможность передавать электрическое питание по витой паре. Устройство MX65W также оснащено модулем WiFi 802.11ac.

Средние шлюзы

Эти шлюзы отличаются от малых не только увеличенной пропускной способностью и размерами, но и поддержкой звездообразных (Hub-and-spoke) топологий, в которых выступают в качестве центральных узлов (хабов).

Модель MX84 имеет пропускную способность брандмауэра 500 Мбит/с и VPN 200-250 Мбит/с, предназначена для подключения 200 клиентов. В ней есть 10 гигабитных портов, два SFP-модуля и возможность подключения USB-модема. В качестве хаба MX84 может обеспечивать подключение 100 периферийных точек (spokes). Также в этой модели доступно веб-кеширование.

К шлюзу MX100 могут подключаться 500 клиентов. Его пропускная способность — 750 Мбит/с для брандмауэра и от 350 до 500 Мбит/с для VPN. Имеется девять гигабитных портов, два модуля SFP и возможность подключения USB-модема. Как хаб он может принимать подключения от 250 устройств. Веб-кеширование также присутствует.

Большие шлюзы

Одна из главных особенностей самых продвинутых моделей МХ, помимо большой пропускной способности, — это возможность подключения дополнительных модулей. Благодаря этому, можно масштабировать шлюзы в зависимости от потребностей.

Устройство МХ400 предназначено для подключения 2000 клиентов. Пропускная способность его брандмауэра — 1 Гбит/с, VPN — от 900 Мбит/с до 1 Гбит/с. Количество гигабитных портов — до 20, также присутствуют до 16 SFP и до четырех SFP+. Также есть возможность подключения USB 3G/4G-модема. В качестве хаба к модель может подключать до 1000 устройств, есть система веб-кеширования и резервный источник питания.

Количество портов в модели МХ1000 такое же, как в предыдущей. Зато к ней может подключаться 10 000 клиентов, как хаб она принимает до 5000 устройств. Пропускная способность брандмауэра — 1 Гбит/с, VPN — от 900 Мбит/с до 1 Гбит/с. Есть возможность подключения USB-модема, веб-кеширование и дополнительный источник питания.

Построение безопасной управляемой из облака сети на базе оборудования Cisco Meraki MX не представляет собой никаких трудностей. Система разворачивается очень быстро, настройка в основном происходит автоматически, точно также как и управление — оно осуществляется при помощи облачных ресурсов Cisco с минимальным вмешательством администраторов. Встроенные средства безопасности позволяют создать для пользователей комфортную среду пребывания. Гости будут защищены от нежелательного контента, а для сотрудников организован максимальный приоритет для выполнения служебных задач.

Разнообразие же межсетевых экранов позволяет подобрать именно то оборудование, которое нужно для конкретной организации, не переплачивая за лишнюю производительность.

Система безопасности Cisco Meraki MX предоставляет готовый набор инструментов и решений для большинства ситуаций прямо из коробки. Это значит, что приобретая этот продукт, не нужно будет совершать других покупок и нести дополнительные расходы. Разворачивается сеть очень просто. Закупленное оборудование доставляются и монтируются на объекте. После установки устройства автоматически подключаются к облаку Cisco Meraki по протоколу SSL, регистрируют сеть и скачивают конфигурации для нее. Таким образом образовывается SD-WAN — ваша отдельная программно-конфигурируемая сеть в составе глобальной вычислительной сети (Wide Area Network) Cisco. Это позволяет иметь доступ к администрированию всей сети через Интернет, а также проводить настройку, диагностику с помощью нескольких щелчков мыши благодаря высокому уровню автоматизации системы.

Безопасность

Главный функция системы Meraki MX – обеспечение комплексной безопасности построенной сети. Для этого в ней есть множество программных средств, которые в связке с облаком Cisco Meraki позволяют легко настраивать сеть и управлять системой. Решения, предоставляемые в рамках MX Security Appliances включают в себя:

— Надежный брандмауэр. С распространением современных приложений и сетей смешанного типа, уже недостаточно системы безопасности основанной на контроле за хостами и портами. Сетевой экран Cisco Meraki дает предоставляет администратору полный контроль над действиями пользователей, включая контент и приложения. Он глубоко анализирует сетевой трафик, определяя тип передаваемых данных, а также приложения и пользователей, которые за этот сетевой трафик отвечают. На основании этих данных применяются разнообразные фильтры, которые администратор настроил ранее. Таким образом, например, можно с одной стороны заблокировать передачу данных с онлайн-кинотеатров, а с другой — дать наивысший приоритет трафику системы видеоконференций. Фирменный брандмауэр может работать даже с трафиком peer-to-peer приложений, перед которыми пасуют многие другие сетевые экраны. При этом настройка системы довольно проста — в соответствующем окне нужно просто выбрать тип данных или конкретные ресурсы и приложения, которые будут заблокированы или наоборот разрешены.

Для предотвращения сетевых атак в сетевом экране Cisco Meraki используется движок на основе одного из самых распространенных защитных средств с открытым исходным кодом — Sourcefire Snort. Безопасность обеспечивается на основе комбинации различных инструментов — проверки сигнатур, анализа протоколов, системы поиска аномалий и т. д.

Также в сетевом экране используется распознавание подключаемых устройств. Он в автоматическом режиме определяет устройства на базе iOS, Android, Windows, Mac OS и других операционных систем и может применять к ним правила на основе заранее заданных администратором параметров. Конкретные правила могут применяться как ко всем подключаемым девайсам, так и к конкретному типу устройств. Например, все планшеты iPad могут автоматически получать уровень доступа «Только чтение».

— Продвинутая защита от вредоносного ПО. В Meraki MX есть продвинутая система защиты от вредоносных программ — Cisco Advanced Malware Protection. Она предоставляет надежную антивирусную защиту, используя все современные методы. Среди них сканирование файлов по сигнатурам. В базе присутствует более 500 млн известных файлов, причем каждый день в нее добавляется около 15, миллиона новых объектов. Также используется контекстный анализ файлов, песочница, ретроспективный анализ и другие инструменты.

Все скачиваемые через сеть файлы сканируются в режиме реального времени. Отчетность поступает администраторам, чтобы они могли видеть основные источники угроз на данный момент и оперативно реагировать на них. А система ретроспективного анализа позволяет узнать о вредоносных файлах даже если они прошли через сеть и оказались на устройстве. Такое бывает очень редко, когда файл скачивается до того, как разнообразные системы безопасности определяют его как вредоносный.

— Предотвращение вторжений. Каждая сеть — это потенциальная мишень для вторжений и вредоносных атак. В MX Security Appliances есть разнообразные легконастраиваемые средства для противодействия им. Система предотвращения вторжений (IPS, Intrusion prevention system) работает с помощью наборов правил, которые выполняются на движке Sourcefire Snort. Это комбинация предопределенных политик безопасности, которые определяют необходимый уровень защиты и работают полностью в автономном режиме. Их обновления выходят ежедневно и автоматически устанавливаются на ваши устройства в течении часа после публикации. Таким образом обеспечивается круглосуточная защита от самых разнообразных угроз — руткитов, вирусов, эксплойтов и т. д.

Все данные по работе системы безопасности предоставляются в реальном времени через веб-панель управления Meraki. Информация показывается в виде отчетов и графиков как по системе в целом, так и по конкретным сетям, устройствам и приложениям. На основе этой информации администратор принимает решения о необходимости принятия тех или иных мер, может вносить изменения в настройки и проводить другие необходимые операции, а также оценивать общую уязвимость системы.

Еще один плюс для администраторов — это легкость развертки системы предотвращения вторжений. Когда для этого используется целый комплекс средств, которые настраиваются вручную, может вкрасться человеческий фактор, из-за которого безопасность будет поставлена под угрозу. В случае с Meraki MX система предотвращения вторжений развертывается в считанные секунды и несколько кликов на соответствующих панелях управления. Эти клики нужны для включения и выбора необходимого набора правил движка Sourcefire.

— Автоматическая VPN. Используя MX Security Appliances вы получите надежную виртуальную сеть между вашими устройствами, которая будет самостоятельно настраиваться, мониториться и поддерживаться. При развертывании система автоматически настроит параметры VPN, необходимые для создания и поддержания VPN-сессий. Все пиры и маршруты автоматически связываются через защищенную WAN (Wide Area Network) и поддерживаются в актуальном состоянии в динамических IP-средах. Все функции безопасности, например, обмен ключами, аутентификация и политики безопасности, реализуются автоматически через VPN-пиры MX Security. А при помощи целого ряда инструментов администратор может наблюдать в режиме реального времени за состоянием сети.

В системе есть полная поддержка конфигурации раздельного туннелирования (split-tunneling) и полного туннелирования (full-tunneling), которая настраивается в один клик. Поддерживается создание и использование звездообразных (Hub-and-spoke) и полносвязных (full mesh) топологий сети для более простого и гибкого развертывания. А встроенный сетевой экран и политики безопасности позволяют легко управлять всей VPN-сетью целиком.

— Фильтрация контента. Система блокировки контента в Cisco Meraki позволяет пользователям вашей сети серфить по интернету абсолютно безопасно, оставаясь при этом защищенными от сайтов с нежелательным, вредным или шокирующим содержанием. Разнообразные политики могут быть применены к конкретным группам пользователей везде, где используется Active Directory. Для этого есть белые списки с возможностью исключений для конкретных пользователей. Политики групп Active Directory регулируются через панель управления, также есть возможность отправлять прямые запросы на сервер Active Directory. При этом все интуитивно понятно и нет необходимости установки различных Active Directory-агентов, что упрощает работу с системой.

Фильтрация контента и сайтов происходит таким образом: когда устройство хочет посетить тот или иной ресурс, его адрес сверяется с имеющейся базой данных URL. Он проверяется в несколько этапов на соответствие различным параметрам. Таким образом, например, на одном сайте некоторые страницы могут быть доступны для посещения, а другие — нет. Конкретные URL-адреса могут быть добавлены в белый список — тогда они будут иметь приоритет над фильтром и смогут обходить его. Фильтрация контента в системе происходит более чем по 80 категориям, которые могут быть заблокированы для всех пользователей, кроме тех, кто внесен в белый список.

MX Security Appliances синхронизируется с облаком Cisco Meraki в фоновом режиме, так что все базы, политики, подписки и категории всегда остаются в актуальном состоянии, избавляя администратора от необходимости обновления вручную.

— Отказоустойчивость. Cisco Meraki MX Security Appliances поддерживают несколько уровней резервирования, что обеспечивает постоянное подключение к WAN, бесперебойный доступ к устройствам и бесшовный переход на резервные ресурсы в случае сбоя. Каждое устройство Meraki MX поддерживает двойное подключение к WAN, что позволяет в случае атаки или обрыва соединения моментально переключится на другой ресурс. Если это произошло, встроенная приоритезация трафика перенаправит потоки и распределит мощности по новым устройствам, что обеспечит стабильную работу сети в аварийных ситуациях. Такое подключение к WAN поддерживается как по гигабитному Ethernet-протоколу, так и при помощи сотовой связи — включая протоколы WCDMA, HSPA (3G), LTE и WiMAX (4G).

Администратор может указать, какой датацентр использовать в качестве основного ресурса для общих подсетей, а также определить список других приоритетных узлов, которые будут использоваться в случае отказа основного датацентра при отключении электроэнергии или в случае атаки. Таким образом, если основной узел уйдет в офлайн, система автоматически перенаправит потоки на указанные ресурсы.

— Контроль за программами. Технология проверки и фильтрации сетевых пакетов по их содержимому Deep Packet Inspection (DPI) позволяет надежно контролировать использование тех или иных программ в сети и при необходимости блокировать их работу. Система анализирует не только IP-адреса, хосты, порты и заголовки пакетов, но и применяет эвристический анализ трафика. Это позволяет выявлять даже трафик таких программ, которые маскируются под другие приложения.

С помощью удобной системы поиска администратор может находить приложения и пользователей, которые генерируют больше всего трафика. При помощи политик приоритезации трафика их можно ограничивать или понижать/повышать в приоритете. Приоритетность трафика может распределяться автоматически на основе членства в группах.

Также в системе Cisco Meraki есть облачная база подписей приложений. Она постоянно обновляется и дополняется, таким образом администратору не нужно вручную устанавливать доверенные программы и их обновления.

Устройства

В Meraki MX есть восемь моделей проводных и беспроводных сетевых шлюзов (о конкретных девайсах читайте ниже). Они отличаются по техническим характеристикам (например, пропускной способности брандмауэра) и количеству обслуживаемых клиентов, но имеют и общую черту — встроенную систему безопасности, про элементы которой мы говорили выше, а также надежное железо. Что находится у них внутри рассмотрим на примере модели МХ400. Там есть емкий жестки диск для кэширования, центральный процессор обеспечивающий многоуровневый анализ трафика и другие функции, оперативную память для работы системы фильтрации контента и ряд сетевых интерфейсов для подключения сетевых устройств и других приспособлений (например, 3G/4G модемов).

Малые шлюзы

MX64 — устройство начального уровня, предназначенное для подключения 50 клиентов. Имеет пропускную способность брандмауэра 250 Мбит/с и VPN 85-100 Мбит/с. Шлюз имеет пять гигабитных портов и возможность подключения USB 3G/4G модема. Его собрат MX64W имеет такие же возможности, но дополнительно оснащен модулем WiFi 802.11ac.

Модель MX65 также имеет схожие характеристики, но количество гигабитных портов в ней увеличено до 12, причем два из них поддерживают технологию Power over Ethernet (PoE) — возможность передавать электрическое питание по витой паре. Устройство MX65W также оснащено модулем WiFi 802.11ac.

Средние шлюзы

Эти шлюзы отличаются от малых не только увеличенной пропускной способностью и размерами, но и поддержкой звездообразных (Hub-and-spoke) топологий, в которых выступают в качестве центральных узлов (хабов).

Модель MX84 имеет пропускную способность брандмауэра 500 Мбит/с и VPN 200-250 Мбит/с, предназначена для подключения 200 клиентов. В ней есть 10 гигабитных портов, два SFP-модуля и возможность подключения USB-модема. В качестве хаба MX84 может обеспечивать подключение 100 периферийных точек (spokes). Также в этой модели доступно веб-кеширование.

К шлюзу MX100 могут подключаться 500 клиентов. Его пропускная способность — 750 Мбит/с для брандмауэра и от 350 до 500 Мбит/с для VPN. Имеется девять гигабитных портов, два модуля SFP и возможность подключения USB-модема. Как хаб он может принимать подключения от 250 устройств. Веб-кеширование также присутствует.

Большие шлюзы

Одна из главных особенностей самых продвинутых моделей МХ, помимо большой пропускной способности, — это возможность подключения дополнительных модулей. Благодаря этому, можно масштабировать шлюзы в зависимости от потребностей.

Устройство МХ400 предназначено для подключения 2000 клиентов. Пропускная способность его брандмауэра — 1 Гбит/с, VPN — от 900 Мбит/с до 1 Гбит/с. Количество гигабитных портов — до 20, также присутствуют до 16 SFP и до четырех SFP+. Также есть возможность подключения USB 3G/4G-модема. В качестве хаба к модель может подключать до 1000 устройств, есть система веб-кеширования и резервный источник питания.

Количество портов в модели МХ1000 такое же, как в предыдущей. Зато к ней может подключаться 10 000 клиентов, как хаб она принимает до 5000 устройств. Пропускная способность брандмауэра — 1 Гбит/с, VPN — от 900 Мбит/с до 1 Гбит/с. Есть возможность подключения USB-модема, веб-кеширование и дополнительный источник питания.

В итоге

Построение безопасной управляемой из облака сети на базе оборудования Cisco Meraki MX не представляет собой никаких трудностей. Система разворачивается очень быстро, настройка в основном происходит автоматически, точно также как и управление — оно осуществляется при помощи облачных ресурсов Cisco с минимальным вмешательством администраторов. Встроенные средства безопасности позволяют создать для пользователей комфортную среду пребывания. Гости будут защищены от нежелательного контента, а для сотрудников организован максимальный приоритет для выполнения служебных задач.

Разнообразие же межсетевых экранов позволяет подобрать именно то оборудование, которое нужно для конкретной организации, не переплачивая за лишнюю производительность.