Сегодня многие популярные браузеры поддерживают автообновление, однако значительную часть плагинов к ним нужно обновлять самостоятельно. Внушительное количество пользователей делает это крайне редко, не задумываясь или не зная, что в большинстве случаев атакуются не только браузеры, но и плагины!

Сегодня многие популярные браузеры поддерживают автообновление, однако значительную часть плагинов к ним нужно обновлять самостоятельно. Внушительное количество пользователей делает это крайне редко, не задумываясь или не зная, что в большинстве случаев атакуются не только браузеры, но и плагины!Под катом — любопытная статистика проверок безопасности браузеров и плагинов на наличие потенциальных уязвимостей по результатам работы онлайн службы SurfPatrol в 2011 году. Данные предоставляются по Рунету.

Поехали

Проверяемые платформы: Windows, MacOS, Android, iOS.

Проверяемые браузеры: IE 6+, Safari 3+, Firefox 1+, Chrome (все версии), Opera 9.5+, Opera Mini, Android Browser, Mobile Safari, Opera Mobile.

SurfPatrol определяет как сам браузер, так и целый список плагинов, включая: .Net Framework, Adobe Flash Player, Adobe Reader Plugin, Foxit Reader Plugin, Java Deployment Toolkit, Microsoft DirectX, Microsoft Office 2003, Microsoft Office 2007, Microsoft Office 2010, Microsoft Office Visio 2003 Viewer, Microsoft Silverlight, Microsoft XML Core Services 3.0, Microsoft XML Core Services 4.0, Microsoft XML Core Services 6.0, QuickTime Plugin, Real Player, SAP Component, Shockwave for Director, Sun Java, VideoLan VLC Media Player, Windows Media Player.

Компонент проверки признается уязвимым, если обнаружена «незакрытая» уязвимость (не установлено обновление-патч или обновление ещё не выпущено).

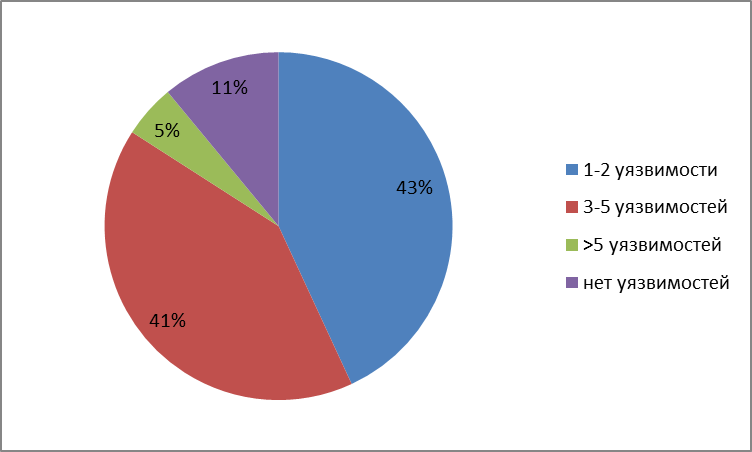

Итак, 89% веб-серферов имеют как минимум одну уязвимость в связке браузер-плагин, при этом почти половина всех проверок выявляла более 3-х уязвимостей.

Большинство проверок устройств под управлением Android проводилось для версии 2.3 (62%), при этом в наиболее популярном браузере этой платформы — Android Browser – в 73% проверок были найдены уязвимости.

На платформе iOS уязвимости были обнаружены в 39% случаев, наиболее часто проверялась самая популярная на тот момент версия – четвертая. MacOS оказалась уязвимой в подавляющем большинстве проведенных проверок (около 91%). Из общей статистики выбиваются проверки браузеров Safari и Chrome на MacOS v.10.7.2 – уязвимости были обнаружены в 70% случаев.

Наибольшее число проверок приходится на Windows – самую широко распространенную платформу. Определённый оптимизм внушает то, что процент проверок с найденными уязвимостями для последней на тот момент версии Windows 7 хоть и незначительно, но меньше, чем в более ранних версиях Windows.

При этом комбинация «браузер + плагины» на платформе Windows оказалась наиболее уязвимой для Chrome и IE в 75% и 79% проверок соответственно.

Но насколько «виноваты» сами браузеры? В целом по всем платформам уязвимости в браузерах (без учета плагинов) были обнаружены в следующем проценте проверок: IE – 62%, Chrome – 30%, Firefox – 22%, Safari – 21%, Opera – 17%.

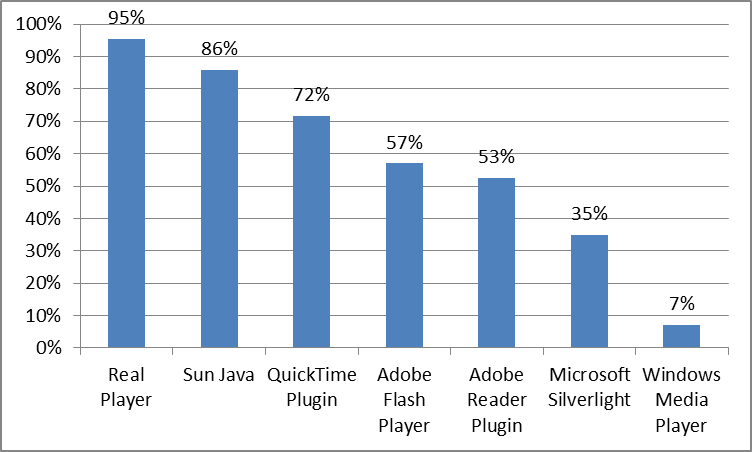

А процент проверок, в результате которых были обнаружены уязвимости в плагине (из наиболее распространённых плагинов), от числа всех проверок плагина показан на графике:

Делаем выводы

9 из 10 пользователей Рунета подвержены риску кибератаки. Даже при использовании последней версии браузера наличие бреши в одном из плагинов может свести на нет все усилия по обеспечению безопасности.

Надежность веб-серфинга можно повысить не только путем внедрения принудительного автоматического обновления браузеров и плагинов, но и благодаря более активному просвещению пользователей об угрозах, атаках и методах защиты и всестроенней совместной пропаганде интернет-гигиены.

Кстати, проверить насколько сегодня безопасен ваш веб-серфинг, можно сейчас =)

Если у Вас появились вопросы, пишите! Обязательно ответим.