Согласно собранной экспертами Positive Technologies статистике, самыми частыми объектами атак в 2017 году стали инфраструктура и веб-ресурсы компаний, а среди главных трендов года специалисты называют трояны-шифровальщики, развитие рынка киберуслуг, атаки на банки, криптовалютные биржи и ICO.

Главным трендом 2017 года, несомненно, стали трояны-шифровальщики. Причем, как показал анализ поведения злоумышленников на протяжении всего года, проблему представляют не столько вымогатели, сколько вирусы, которые безвозвратно шифруют данные, нанося тем самым огромный урон инфраструктуре компаний.

Пока одни заражают «вредоносами», другие налаживают их производство. За счет активного продвижения услуги ransomware as a service одни и те же трояны стали многократно использоваться разными лицами, а порог входа в киберпреступный бизнес снижается, поскольку через интернет купить вредоносное ПО теперь может любой желающий. А значит, число вредоносных кампаний будет только увеличиваться.

В течение всего 2017 года росло и количество жертв среди обычных пользователей: если в первом квартале аналитики Positive Technologies насчитали 21 уникальный инцидент, в результате которого пострадали частные лица, то к концу года их число приблизилось к 100. Эксперты компании связывают этот факт также с популярностью ransomware as a service, поскольку новички в киберпреступной среде, которые ищут быстрой наживы, чаще всего направляют купленные трояны именно на частных лиц. Стоит также отметить, что в 2017 году наибольший интерес у злоумышленников в принципе вызывали именно рядовые пользователи: это 26% всех атак.

Основными мотивами злоумышленников в 2017 году были получение прямой финансовой выгоды (70%) и кража данных (26%). Самыми похищаемыми данными стали медицинская информация и данные платежных карт. При этом, как отмечают эксперты, хотя персональные данные продолжают интересовать злоумышленников, в даркнете они уже не ценятся так высоко как раньше.

Поднявшийся в 2017 году ажиотаж вокруг криптовалют и существенный рост популярности ICO привлекли и злоумышленников, направивших атаки на криптовалютные биржи, кошельки частных лиц и ICO. И пока одни регистрировали криптокошельки и переводили на них деньги, другие опустошали эти кошельки, например, путем подбора учетных данных.

Не остался без внимания киберпреступников и стремительно растущий рынок «умных вещей». Компрометация учетных данных от IoT-устройств привела к тому, что миллионы роутеров, IP-камер, и пылесосов и прочей утвари оказались в ботнетах и используются для майнинга криптовалюты, слежки за людьми, DDoS-атак и прочего.

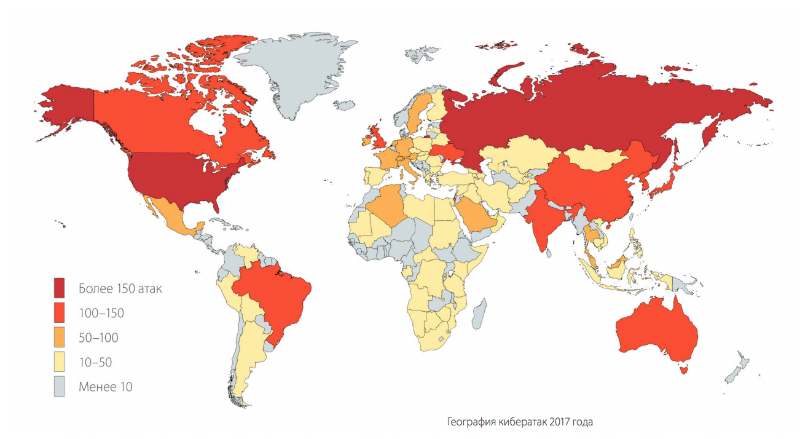

В течение 2017 года мы наблюдался рост популярности масштабных вредоносных атак: если в первом полугодии доли массовых и целевых атак были примерно равны, то по итогам года большинство составили массовые кибератаки (57%). По мнению аналитиков Positive Technologies, в будущем такие атаки будут продолжаться и эволюционировать. При этом они будут нацелены не только на получение прибыли, но и на деструктивное воздействие. Вредоносное ПО превращается в настоящее оружие, способное привести к разрушительным последствиям. Если компании не примут необходимые меры по защите, то нельзя исключать новые громкие целенаправленные атаки с использованием специализированного вредоносного ПО.

Active Directory (AD) — главная цель злоумышленников во время любой атаки на корпоративные информационные системы. Несмотря на усиление проактивных систем защиты, профессиональные пентестеры и злоумышленники находят новые векторы атак на AD. Сейчас как раз очередной виток игры: производители систем защиты научились обнаруживать атаки типа brute-force и pass-the-hash, а исследователи безопасности разработали методику создания golden ticket на основе NTLM-хеша. Появление в январе 2018 года DCShadow, новой техники атаки на AD, и заявление авторов атаки «SIEM вам не поможет» — стали вызовом для каждой Blue Team.

В ходе бесплатного вебинара, который состоится в четверг 15 марта в 14:00 руководитель группы исследования методов обнаружения атак Positive Technologies Антон Тюрин расскажет, как работают современные атаки на Active Directory, как их можно обнаружить в логах и сетевом трафике и что можно сделать, чтобы сократить количество векторов. Целевая аудитория выступления: сотрудники SOC, Blue Team и IT-подразделений.

Для участия в вебинаре нужно зарегистрироваться.