Google выпустила обновление для Android под названием Android Security Bulletin—December 2016, которое исправляет в этой ОС множественные уязвимости, а также уязвимости в ее сторонних компонентах производства NVIDIA, MediaTek, HTC и Qualcomm. Например, в компоненте драйвера звукового кодека HTC было исправлено три уязвимости типа Local Privilege Escalation (LPE), которые могут быть использованы атакующими для запуска вредоносного кода в режиме ядра Android. Исправлению подлежат устройства Google Nexus 9.

Нужно отметить, что в этот раз не было исправлено ни одной критической уязвимости в Android, которая могла быть использована для удаленного исполнения кода с повышенными привилегиями, например, с использованием печального компонента Mediaserver, отвечающего за обработку мультимедийных файлов.

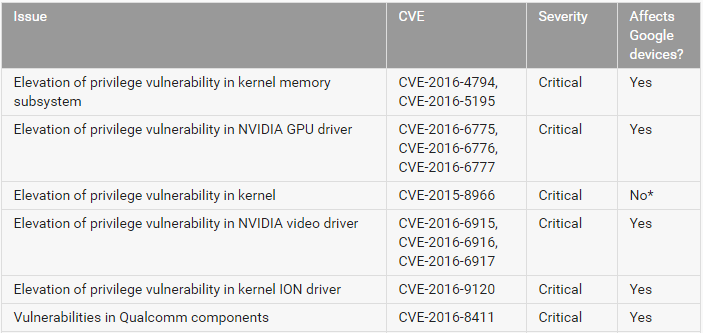

В то же время, обновление закрывает ряд критических LPE уязвимостей в ядре и его компонентах. Эти уязвимости указаны ниже в таблице и получили статус Critical по той причине, что могут быть использованы для установки на устройство вредоносного кода с максимальными правами root, что, в свою очередь, может привести к перепрошивке устройства (reflashing) для полного удаления этого кода.

Среди критических LPE уязвимостей в ядре Android, две из них с идентификаторами CVE-2016-4794 и CVE-2016-5195 присутствуют в диспетчере виртуальной памяти ядра. При этом атакующий может локально запустить в Android эксплойт и установить на устройстве код с правами root, что может повлечь перепрошивку устройства для его удаления. Обновлению подлежат смартфоны Pixel C, Pixel, Pixel XL, Nexus 5X, Nexus 6, Nexus 6P, Nexus 9, Android One, Nexus Player.

Схожие LPE уязвимости присутствуют в видео-драйвере NVIDIA и позволяют злоумышленниками осуществить рутинг устройства. Обновлению подлежат смартфоны Nexus 9 и Pixel C.

Samsung также порадовала своих пользователей обновлением Android, выпустив бюллетень SMR-DEC-2016. Большинство исправленных Samsung уязвимостей имеет статус важности Low и лишь несколько из них с идентификаторами SVE-2016-6978, SVE-2016-7661, SVE-2016-7662 (OMACP Security Issue), а также SVE-2016-7341 (Heap overflow in sensor driver) имеют тип Medium.

Мы рекомендуем пользователям обновить свои устройства под управлением Android.

be secure.

Нужно отметить, что в этот раз не было исправлено ни одной критической уязвимости в Android, которая могла быть использована для удаленного исполнения кода с повышенными привилегиями, например, с использованием печального компонента Mediaserver, отвечающего за обработку мультимедийных файлов.

В то же время, обновление закрывает ряд критических LPE уязвимостей в ядре и его компонентах. Эти уязвимости указаны ниже в таблице и получили статус Critical по той причине, что могут быть использованы для установки на устройство вредоносного кода с максимальными правами root, что, в свою очередь, может привести к перепрошивке устройства (reflashing) для полного удаления этого кода.

Среди критических LPE уязвимостей в ядре Android, две из них с идентификаторами CVE-2016-4794 и CVE-2016-5195 присутствуют в диспетчере виртуальной памяти ядра. При этом атакующий может локально запустить в Android эксплойт и установить на устройстве код с правами root, что может повлечь перепрошивку устройства для его удаления. Обновлению подлежат смартфоны Pixel C, Pixel, Pixel XL, Nexus 5X, Nexus 6, Nexus 6P, Nexus 9, Android One, Nexus Player.

Схожие LPE уязвимости присутствуют в видео-драйвере NVIDIA и позволяют злоумышленниками осуществить рутинг устройства. Обновлению подлежат смартфоны Nexus 9 и Pixel C.

Samsung также порадовала своих пользователей обновлением Android, выпустив бюллетень SMR-DEC-2016. Большинство исправленных Samsung уязвимостей имеет статус важности Low и лишь несколько из них с идентификаторами SVE-2016-6978, SVE-2016-7661, SVE-2016-7662 (OMACP Security Issue), а также SVE-2016-7341 (Heap overflow in sensor driver) имеют тип Medium.

Мы рекомендуем пользователям обновить свои устройства под управлением Android.

be secure.