Минувший 2010 год можно назвать годом расцвета интернет-мошенничества. Злоумышленниками придумано и воплощено десятки схем получения нелегального дохода, а само вредоносное ПО попало на сотни миллионов компьютеров.

Минувший 2010 год можно назвать годом расцвета интернет-мошенничества. Злоумышленниками придумано и воплощено десятки схем получения нелегального дохода, а само вредоносное ПО попало на сотни миллионов компьютеров. Итак, рейтинг мошеннических инструментов — 2010.

Внимание, трафик!

Предлагаю начать этот обзор с основных десяти типов «вредоносов» за 2010 года.

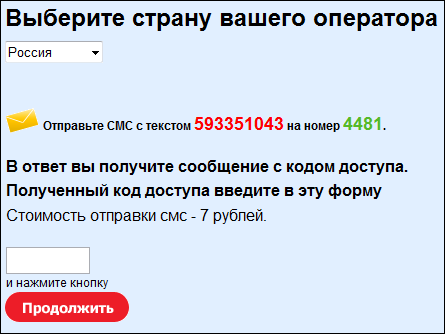

10 место — Псевдоуслуги

Мошенники сообщают, что стоимость смс — 7 рублей. Реальная стоимость у некоторых операторов почти в 43 раза больше заявленной на сайте мошенников.

В ушедшем году много пользователей на просторах Сети не раз видели предложение, о получении доступа к интересному и, в большинстве, незаконному контенту. Например, злоумышленники предлагали получить доступ к сайтам с порнографическим контентом, или почитать личные сообщения любого пользователя социальных сетей. Расплата за такую «информацию» в 99% случаев — СМС-сообщение, которое, как заявляют злоумышленники, обойдётся в десяток центов, а на самом деле такое сообщение стоит в среднем $4. Некоторые системы организованы таким образом, что отправив одно СМС, пользователь получает уведомление, гласящее, что для получения доступа к выбранной услуге нужно отправить еще 2 сообщения. Предлог может быть и иным. Например, отправив первое сообщение для получения доступа к порно-сайту приходит вопрос, мол, «Если вам действительно исполнилось 18 лет, отправьте СМС с кодом ***** на номер ****.» Так мошенники могут выудить у неосведомленного пользователя от $12 до $20. Качество таких услуг зачастую оказывается сомнительным. Более того, нередко обещанное является банальным блефом — пользователь лишается денег, не получая никакого контента. Ссылки на сайты, на которых используется такая схема мошенничества, обычно распространяются посредством рекламных баннерных сетей через сайты с бесплатным контентом.

9 место — Ложные архивы

О стоимости СМС ничего не говорится, но вот реальная стоимость.

Злоумышленники создают поддельные (fake) торрент-трекеры или файловые хранилища, с которых якобы можно скачать популярный или редкий контент. Данные ресурсы появляются в первых строчках популярных запросов в поисковых системах. Воспользовавшись таким ресурсом, жертва получает к скачиванию якобы самораспаковывющийся архив, в котором имеется желанная информация. В реальности «архив» оказывается исполняемым файлом (*.exe), интерфейс и иконка очень похожа на самораспаковывающийся архив. Отличие такого архива от настоящего заключается в том, что в процессе «распаковки» в определенный момент пользователю выводится информация о том, что для окончания процесса необходимо выплатить некоторую сумму денег. Фактически пользователь обманывается дважды — отправляет деньги злоумышленникам и не получает никакой полезной для себя информации. Архивы не содержат в себе ничего, кроме визуальной оболочки и мусора, а их размер (видимо, для усыпления бдительности пользователей) может достигать 70 МБ и более.

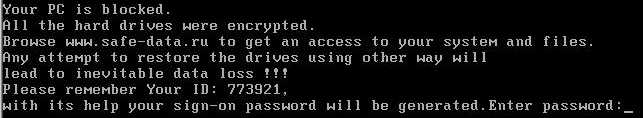

8 место — Загрузочные блокировщики

В ноябре 2010 года зафиксировано распространение блокировщика, который при заражении прописывается в загрузочную область жесткого диска, тем самым блокируя загрузку используемой операционной системе. При включении компьютера на экран пользователя выводится информация с требованиями злоумышленников. Разработчики конкретно этого «вредоноса» требуют за ключ $100.

7 — Блокировщики запуска IM-клиентов

Опять-таки о цене ничего не сказано, но вот реальная цена.

На протяжении нескольких месяцев в 2010 году злоумышленники распространяли вредоносную программу, которая блокировала запуск популярных клиентов мгновенного обмена сообщениями. Под ударом оказались пользователи ICQ, QIP и Skype. IM-клиент заменялся похожим по интерфейсу вредоносным ПО, в котором при запуске пользователю сообщалось, что его учётная запись заблокирована за рассылку спама, а за восстановление доступа к соответствующему сервису необходимо отправить СМС-сообщение, естественно, на платный номер.

6 место — Лжеантивирусы

Лжеантивирусы внешне похожи на антивирусное ПО, и часто их дизайн напоминает сразу несколько антивирусных продуктов. Но ничего общего с антивирусами эти вредоносные программы не имеют. Будучи установленными в систему, такие «антивирусы» сразу же сообщают о том, что система якобы заражена (отчасти это соответствует истине), и для лечения системы якобы необходимо приобрести платную версию антивирусной программы. В некоторых случаях угрожают удалить всю информацию с жесткого диска или привести компьютер в негодность.

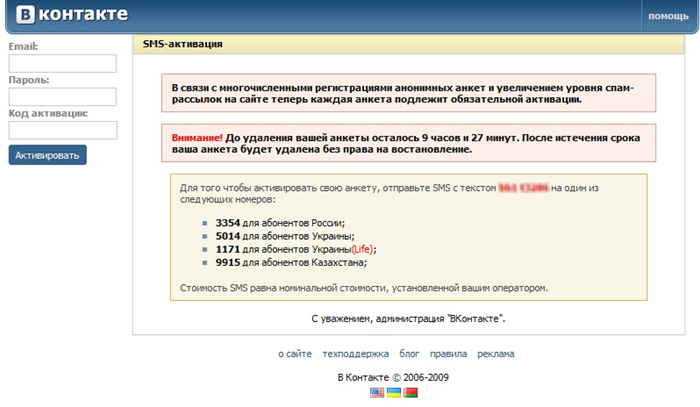

5 место — Редиректоры на вредоносные и мошеннические сайты

О цене написано достаточно хитро, но вот реальная стоимость.

Данные вредоносные программы создаются злоумышленниками для изменения системного файла hosts таким образом, чтобы при попытке зайти на популярный сайт (например, одной из популярных социальных сетей) в интернет-браузере отображался фальшивый сайт с дизайном, похожим на оригинальный. Обычно блокируется доступ к большинству поисковых систем, дабы лишить пользователя возможности самостоятельно «расправиться» с вирусом. При этом с пользователя под разными предлогами будут требоваться деньги. Самые популярные требования мошенников такие: пользователь должен отправить СМС для разблокирования доступа к социальной сети; пользователь должен оправить СМС для подтверждения того, что он не является ботом; и.т.п. При этом некоторые вирусы меняют в реестре путь к файлу hosts, таким образом уменьшая вероятность того, что среднестатистический пользователь самостоятельно справится с вредоносом.

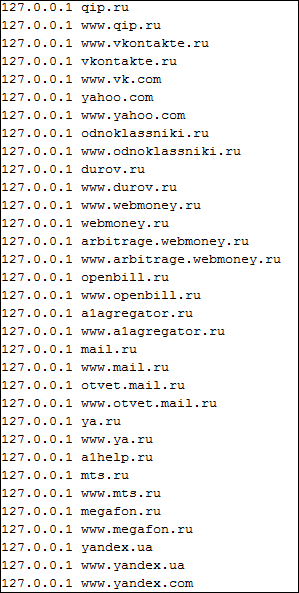

4 место — Редиректоры на локальный веб-сервер

В отличие от описанного выше типа, данные вредоносные программы после заражения системы перенаправляют пользователя на страницы, которые генерирует локально устанавливаемый на компьютере веб-сервер. В этом случае злоумышленники облегчают себе задачу нахождения хостера, который не удалит вредоносный сайт со своих адресов до заражения компьютера пользователя-жертвы. Также возможен вариант редиректа на 127.0.0.1 с целью блокировки доступа к некоторым ресурсам без установки локального веб-сервера.

3 место — Шифровальщики данных

В 2010 году появилось множество новых модификаций троянцев-шифровальщиков, целью которых являются документы пользователей. После того как троянец зашифровывает документы, выводится информация о том, что за расшифровку необходимо отправить деньги злоумышленникам. В подавляющем большинстве случаев вирусологи оперативно разрабатывают утилиты, с помощью которых можно расшифровать пользовательские данные, но, поскольку это возможно не всегда и злоумышленники требуют за расшифровку значительные суммы денег, Trojan.Encoder занимает третью строчку нашей десятки.

2 место — Блокировщики Windows

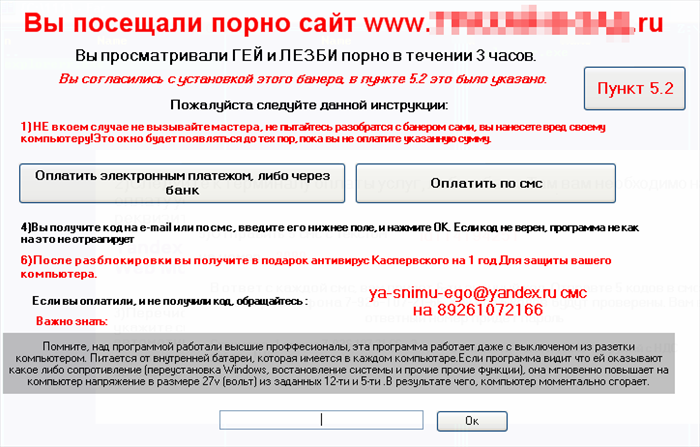

Второе место по праву занимают классические блокировщики Windows, которые держат в напряжении пользователей и специалистов антивирусных компаний с осени 2009 года. К блокировщикам Windows относят вредоносные программы, которые выводят окно (блокирующее другие окна) с требованиями злоумышленников. Таким образом, пользователь лишается возможности работать за компьютером, пока не заплатит за разблокирование. Разнообразие таких блокировщиков, как и предлогов мошенников шокирует — от требований заплатить штраф за использование пиратского ПО до требований оплаты заказанного порно-контента.

1 место — Банковские троянцы

Первое место в списке кибер-вредителей присуждается банковским троянцам. К данной категории вредоносных программ относятся те из них, которые ориентированы на получение неавторизованного доступа злоумышленников к счетам физических и юридических лиц посредством систем дистанционного банковского обслуживания. Последние сейчас стремительно набирают популярность, и преступники стремятся этой популярностью воспользоваться. Вероятно, в 2011 году мы станем свидетелями смещения сферы интересов интернет-мошенников с частных пользователей на юридических лиц, на счетах которых сосредоточены куда более значительные суммы денег.

PandaLabs представила свой ежегодный отчёт вирусной активности.

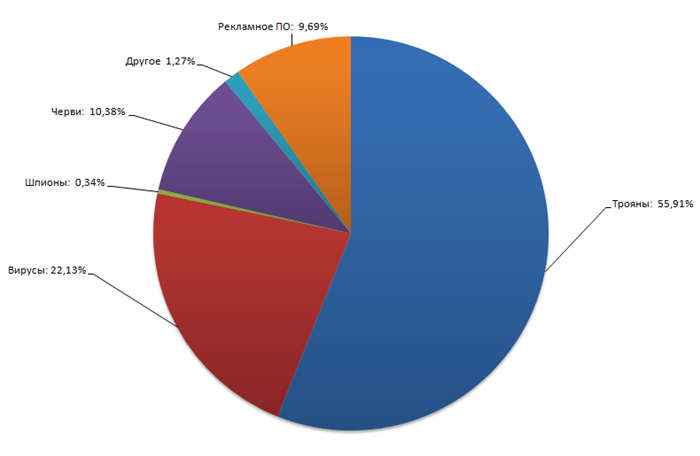

Самым популярным типом вирусов этого года оказались трояны.

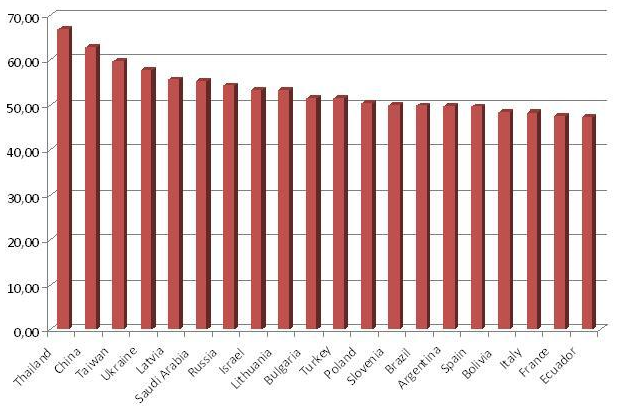

Аналитики отмечают, что в 2010 году количество созданных и распространенных кибер-мошенниками вирусов составило 1/3 всех когда-либо существовавших вирусов. Так называемые банковские трояны доминируют в рейтинге новейшего вредоносного ПО, которое появилось в 2010 году (56% всех новых образцов). На втором месте по «популярности» находятся вирусы и черви. Список наиболее инфицированных стран возглавили Таиланд, Китай, Тайвань, Украина и Латвия с показателем инфицированности в пределах 50-70%.

Рейтинг составлен на основе данных, полученных благодаря Panda ActiveScan.

Что касается наиболее популярных методов инфицирования, то в 2010 году ими стали:

— распространение вредоносного ПО с помощью социальных сетей,

— создание поддельных сайтов (атаки BlackHat SEO);

— использование так называемых уязвимостей «нулевого» дня.

В течение 2010 года продолжал активно распространялся спам, даже несмотря на то, что были ликвидированы некоторые бот-сети (например, Mariposa и Bredolad). Это уберегло миллионы компьютеров от угрозы и, конечно, повлияло на общемировой спам-траффик. В 2009 году примерно 95% всех электронных писем оказывались спамом, однако в 2010 году этот показатель снизился примерно до 85%.

2010 год можно назвать годом год кибер-преступности и кибер-войн. В прошедшем году мы видели несколько примеров кибер-войн. Одна из самых ярких подобных войн была вызвана червем Stuxnet. Ему удалось инфицировать атомную электростанцию вблизи города Бушер (Иран), что подтвердили иранские власти.

Еще одна яркая кибер-война 2010 года – «Операция Аврора». Целью этой атаки стали работники некоторых крупных транснациональных корпораций. Их рабочие компьютеры были инфицированы Трояном, который способен получить доступ ко всей конфиденциальной информации.

2010 год также продемонстрировал нам появление нового явления, навсегда изменившего отношения между обществом и сетью Интернет: кибер-протесты или, так называемый, хактивизм. Этот феномен стал известен благодаря «Анонимной группе». На самом деле, он не является чем-то абсолютно новым, однако в этот раз о нём писали все издания. «Анонимная группа» организовала множественные DDoS-атаки, которые обрушили системы сайтов различных обществ защиты авторского права. Таким образом эта группа стремилась защитить основателя сайта Wikileaks Джулиана Ассанджа.

Хочется надеяться, что 2011 год обойдётся без опасных и неприятных новинок мира кибер-вирусов.

Спасибо за внимание.