После обсуждения за закрытыми дверьми эксперты Международного союза электросвязи (МСЭ) утвердили стандарт (рекомендации) Y.2770 на применение технологий Deep Packet Inspection. Представители России и некоторых других стран предлагают сделать этот стандарт обязательным для интернет-провайдеров.

Deep Packet Inspection (DPI) — технология проверки и фильтрации сетевых пакетов по их содержимому с возможностью изменения пакетов. В отличие от брандмауэров, Deep Packet Inspection анализирует не только заголовки, но и содержимое трафика на уровнях модели OSI со второго и выше. DPI позволяет фильтровать информацию, не удовлетворяющую заданным критериям. Подобные системы удобно использовать для вычленения конкретных URL из HTTP-запросов или для ограничения трафика конкретных приложений (например, BitTorrent или HTTPS).

Технические спецификации Y.2770 не предусматривают инспекции зашифрованного трафика, но предусматривают обязательную инспекцию незашифрованных фрагментов такого трафика.

Российские операторы связи МТС и «Мегафон» уже используют системы DPI. Компании МТС установка такой системы обошлась в $50 млн. К тестированию DPI в своих сетях приступили «Вымпелком» и «Ростелеком».

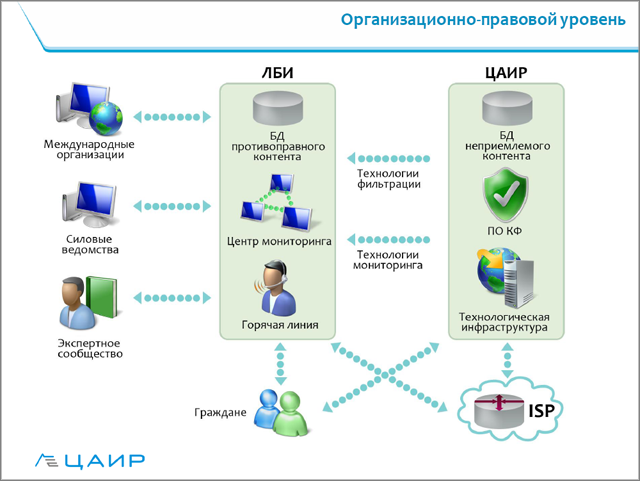

В России спрос на системы DPI может резко возрасти после вступления в действие ФЗ № 139. Продажей систем DPI занимается Центр анализа интернет-ресурсов (ЦАИР), который действует через некоммерческую организацию Лига безопасного интернета. Организация ЛБИ формально является инициатором принятия закона № 139.

Источник: презентация ЦАИР «Концепция безопасного Интернета в РФ» (pdf)

Deep Packet Inspection (DPI) — технология проверки и фильтрации сетевых пакетов по их содержимому с возможностью изменения пакетов. В отличие от брандмауэров, Deep Packet Inspection анализирует не только заголовки, но и содержимое трафика на уровнях модели OSI со второго и выше. DPI позволяет фильтровать информацию, не удовлетворяющую заданным критериям. Подобные системы удобно использовать для вычленения конкретных URL из HTTP-запросов или для ограничения трафика конкретных приложений (например, BitTorrent или HTTPS).

Технические спецификации Y.2770 не предусматривают инспекции зашифрованного трафика, но предусматривают обязательную инспекцию незашифрованных фрагментов такого трафика.

Российские операторы связи МТС и «Мегафон» уже используют системы DPI. Компании МТС установка такой системы обошлась в $50 млн. К тестированию DPI в своих сетях приступили «Вымпелком» и «Ростелеком».

В России спрос на системы DPI может резко возрасти после вступления в действие ФЗ № 139. Продажей систем DPI занимается Центр анализа интернет-ресурсов (ЦАИР), который действует через некоммерческую организацию Лига безопасного интернета. Организация ЛБИ формально является инициатором принятия закона № 139.

Источник: презентация ЦАИР «Концепция безопасного Интернета в РФ» (pdf)

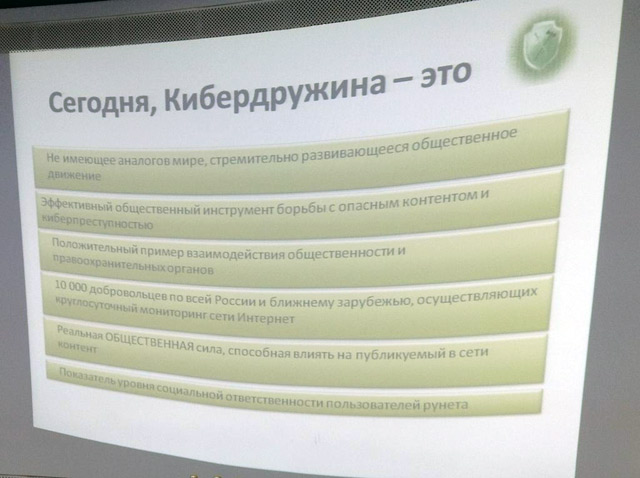

Кибердружина

Сообщить о вредоносном контенте на телефон горячей линии может любой гражданин РФ, подтвердивший свою личность.

Организация ЛБИ заявляет, что «круглосуточным мониторингом интернета» занимается 10 тысяч добровольцев по всей России. Судя по всему, считается количество информаторов на «горячей линии», хотя ЛБИ называет это сообщество «Кибердружиной».

Источник

Некоторым из них выдают специальные майки.

Директор ЛБИ обещает с 1 декабря 2012 года увеличить число кибердружинников до 20 000 человек, а в 2013 году ввести в строй автоматический поисковик опасного контента в интернете (ПАК).

Организация ЛБИ заявляет, что «круглосуточным мониторингом интернета» занимается 10 тысяч добровольцев по всей России. Судя по всему, считается количество информаторов на «горячей линии», хотя ЛБИ называет это сообщество «Кибердружиной».

Источник

Некоторым из них выдают специальные майки.

Директор ЛБИ обещает с 1 декабря 2012 года увеличить число кибердружинников до 20 000 человек, а в 2013 году ввести в строй автоматический поисковик опасного контента в интернете (ПАК).