На прошлой неделе в СМИ попала информация о программе АНБ по перехвату трафика между дата-центрами Google непосредственно через оптоволоконные кабели (программа MUSCULAR). Идея в том, чтобы перехватывать трафик до того момента, как его шифруют между серверами фронтенда и компьютерами пользователя.

Рисунок АНБ с издевательским смайликом

На этой неделе газета The Washington Post опубликовала дополнительные сведения о программе MUSCULAR, в том числе фрагменты пакетной передачи из внутренней сети Google.

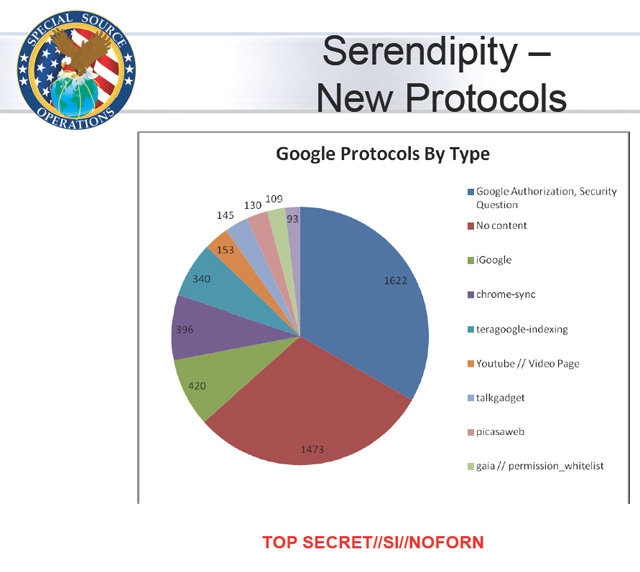

Инженеры компании Google сразу после публикации 5 ноября сказали, что АНБ не могло видеть на открытых каналах связи типы "Google Authorization" и "gaia//permission_whitelist", так что последняя презентация — явное доказательство, что АНБ действительно внедрилось во внутреннюю сеть.

Отдельные разработчики Google вообще не стеснялись в выражениях. Сначала специалист по безопасности Брэндон Дауни прямо послал АНБ на четыре буквы. После публикации новых слайдов не выдержал его коллега Майк Хирн (Mike Hearn).

Рисунок АНБ с издевательским смайликом

На этой неделе газета The Washington Post опубликовала дополнительные сведения о программе MUSCULAR, в том числе фрагменты пакетной передачи из внутренней сети Google.

Инженеры компании Google сразу после публикации 5 ноября сказали, что АНБ не могло видеть на открытых каналах связи типы "Google Authorization" и "gaia//permission_whitelist", так что последняя презентация — явное доказательство, что АНБ действительно внедрилось во внутреннюю сеть.

Отдельные разработчики Google вообще не стеснялись в выражениях. Сначала специалист по безопасности Брэндон Дауни прямо послал АНБ на четыре буквы. После публикации новых слайдов не выдержал его коллега Майк Хирн (Mike Hearn).

«Пакетный перехват на одном из слайдов АНБ показывает трафик репликации из внутренней базы данных для антихакерской системы, над которой я работал больше двух лет [система предотвращает захват аккаунта посторонним лицом, анализируя десятки параметров — прим. пер.], — пишет он. — В частности, там показана авторизация пользователя, которая является частью системы.

Недавно Брэндон Дауни, мой коллега в подразделении Google Security, сказал (после обычных оговорок о личном мнении и о том, что он не говорит за всю компанию, что я повторяю здесь) — "fuck these guys".

Сейчас я присоединяюсь к нему и посылают гигантский Fuck You людям, которые сделали эти слайды. Я не американец, а англичанин, но здесь нет разницы — похоже, что GCHQ работает даже хуже, чем АНБ.

Мы спроектировали эту систему, чтобы предотвратить доступ преступников. Здесь нет двусмысленности. Система судебных ордеров со скептическими судьями, возможностью для апелляции и системой доказательств была создана на вековом опыте трудных судебных побед. Когда она работает, то представляет настолько хороший баланс, насколько возможно, между необходимостью сдерживать государство и необходимостью сдерживать преступность. Обход этой системы является незаконным не просто так.

К сожалению, мы живем в мире, где слишком часто законы переиначивают в интересах небольшой группы людей. Никто в GCHQ или АНБ никогда не предстанет перед судом и не ответит за этот саботаж юридической процедуры в промышленных масштабах. В отсутствие работающий системы правоприменения нам приходится делать то, что интернет-инженеры делали всегда — создавать более безопасное программное обеспечение. Трафик, показанный на слайдах вверху, теперь полностью зашифрован, а вся работа АНБ/GCHQ по его анализу уничтожена.

Спасибо тебе, Эдвард Сноуден. От меня лично, это было самое интересное открытие за всё лето».