Привет, хабросообщество.

Хочу поделиться с вами случаем, который недавно со мной произошел. Надеюсь, кого-то эта статья сможет уберечь от потери приватных данных и, даже, денег.

Началось все с того, что один из моих знакомых, посетовал, что мобильную версию ВКонтакте закрыли. Я очень удивился, потому как не видел для этого никак объективных причин, и поспешил проверить, так ли это. Переход на m.vk.com развеял мои сомнения — все работало. В ходе расспроса знакомого, выяснилось, что у него m.vk.com сообщает о том, что весь сервис переехал на мобильное приложение и предлагает это приложение скачать. Очевидно, это шалят вирусы, подумал я, и попросил знакомого дать взглянуть на его машину.

Первым делом, я самолично взглянул на этот фейк, все выглядело очень правдоподобно: было хорошо сверстано и URL был именно m.vk.com. Так что, можно было действительно подумать, что мобильная версия ВК закрылась.

Ну что это может быть? Конечно же, hosts! Открывая его, я уже был готов спасти знакомого от страшной напасти, но… в файле не оказалось ничего, кроме стандартных комментариев. Так же не было и другого, скрытого hosts, как это иногда бывает. Тщательное изучение запущенных процессов не дало ничего интересного, ровным счетом как и гуглирование предлагаемого для скачивания приложения. Я призадумался.

Мои мыслительные процессы прервал знакомый, сообщив, что та же самая история происходит и при попытке зайти в ВК с телефона. Это была зацепка. Телефон был подключен к домашней wi-fi точке, к той же, что и проблемный компьютер. Попросив знакомого зайти в ВК с мобильного интернета, отключившись от wi-fi, я отмел вариант заражения телефона — открывалась настоящая версия. Вывод был только один — заражен роутер.

Перейдя на 192.168.1.1, я попросил знакомого логин и пароль от роутера и услышал в ответ… admin:admin! Что?! Как можно было не сменить пароль на роутере раздающем wi-fi?! Поразительная безответственность! Знакомый пожал плечами.

Проверив DNS я обнаружил следующее:

Второй адрес мне хорошо известен, это DNS Google, а вот первый я раньше не встречал. Он был даже не из нашего региона.

Ничего, кроме как перейти по этому адресу, в голову не пришло. Предо мной предстал фейк QIWI, при чем, опять же, отменного качества. (Кстати, он до сих пор там).

Я удалил этот адрес из DNS, заменив его стандартным для нашего региона, сменил пароль на роутере и перезапустил его. После этого, все заработало как положено. Выслушав благодарности знакомого, я решил заняться фейком поплотнее.

2ip.ru сказал, что адрес украинский и показал из какого он диапазона. Диапазон был небольшим, поэтому логично было бы его просканировать. Сказано-сделано. Полчаса возни и был обнаружен другой интересный адрес. Вот он: 176.102.38.39.

Сейчас там расположена ненормативная лексика, но когда я его нашел, там была форма с названием «Fake admin panel» и поля для логина и пароля. Чем черт не шутит? Подумал я, и ввел admin:admin. Как вы думаете, что произошло?

Я оказался в админке, с логами всех входов в фейки мошенников! Поразительно, они попались на своем же методе заражения.

Признаю, я сначала подумал, что это ханипот, и попробовал войти в один из кошельков QIWI из лога. Данные были верными, на счету кошелька было около 1000 рублей. Значит, это не ханипот. Я вышел из кошелька, и начал изучать админку.

В разделе Stat можно было увидеть сколько всего залогировано входов. Ситуация примерно такая:

Неплохие результаты (не считая btc), да?

Отдельно нужно отметить лог QIWI, судя по всему, ради него это все и было сделано. В логе QIWI отображался не только логин, пароль и IP, но и баланс на момент входа, а так же включено ли SMS подтверждение для платежей (что поразительно, в большей части аккаунтов оно было выключено). Такой лог, говорит о том, что после авторизации через фейк, человека авторизировало на реальном QIWI, и бедняга даже не подозревал о подвохе.

В правом верхнем углу отображается количество записей, которые еще не убраны в архив (замечу, что эти записи пополнялись очень быстро).

А внизу (на картинке не видно), были кнопочки для удобного экспорта не архивных логов в txt файл и кнопочка для восстановления всех записей из архива.

Ощущая, что мое время на исходе, я восстановил все записи из архива QIWI и скачал их себе. Хотел проделать тоже самое с остальными сервисами, но не смог. Потому как при следующем запросе я увидел ошибку 403, а потом и то, что там есть сейчас.

Полученный файл я очистил от одинаковых записей и проверил нет ли там кошелька моего знакомого. Знакомому повезло, его кошелек в руки мошенников не попал.

Вот этот файл (естественно без паролей), можете проверить, нет ли там вашего кошелька.

Быть осторожен, хаброжитель, зло не дремлет!

P.S.: Видимо, мне теперь придется отказаться от вечерних прогулок :D

Хочу поделиться с вами случаем, который недавно со мной произошел. Надеюсь, кого-то эта статья сможет уберечь от потери приватных данных и, даже, денег.

Завязка

Началось все с того, что один из моих знакомых, посетовал, что мобильную версию ВКонтакте закрыли. Я очень удивился, потому как не видел для этого никак объективных причин, и поспешил проверить, так ли это. Переход на m.vk.com развеял мои сомнения — все работало. В ходе расспроса знакомого, выяснилось, что у него m.vk.com сообщает о том, что весь сервис переехал на мобильное приложение и предлагает это приложение скачать. Очевидно, это шалят вирусы, подумал я, и попросил знакомого дать взглянуть на его машину.

Первым делом, я самолично взглянул на этот фейк, все выглядело очень правдоподобно: было хорошо сверстано и URL был именно m.vk.com. Так что, можно было действительно подумать, что мобильная версия ВК закрылась.

Ну что это может быть? Конечно же, hosts! Открывая его, я уже был готов спасти знакомого от страшной напасти, но… в файле не оказалось ничего, кроме стандартных комментариев. Так же не было и другого, скрытого hosts, как это иногда бывает. Тщательное изучение запущенных процессов не дало ничего интересного, ровным счетом как и гуглирование предлагаемого для скачивания приложения. Я призадумался.

Мои мыслительные процессы прервал знакомый, сообщив, что та же самая история происходит и при попытке зайти в ВК с телефона. Это была зацепка. Телефон был подключен к домашней wi-fi точке, к той же, что и проблемный компьютер. Попросив знакомого зайти в ВК с мобильного интернета, отключившись от wi-fi, я отмел вариант заражения телефона — открывалась настоящая версия. Вывод был только один — заражен роутер.

Всему виной безответственность

Перейдя на 192.168.1.1, я попросил знакомого логин и пароль от роутера и услышал в ответ… admin:admin! Что?! Как можно было не сменить пароль на роутере раздающем wi-fi?! Поразительная безответственность! Знакомый пожал плечами.

Проверив DNS я обнаружил следующее:

176.102.38.70

8.8.8.8

Второй адрес мне хорошо известен, это DNS Google, а вот первый я раньше не встречал. Он был даже не из нашего региона.

Ничего, кроме как перейти по этому адресу, в голову не пришло. Предо мной предстал фейк QIWI, при чем, опять же, отменного качества. (Кстати, он до сих пор там).

Я удалил этот адрес из DNS, заменив его стандартным для нашего региона, сменил пароль на роутере и перезапустил его. После этого, все заработало как положено. Выслушав благодарности знакомого, я решил заняться фейком поплотнее.

Вот это поворот

2ip.ru сказал, что адрес украинский и показал из какого он диапазона. Диапазон был небольшим, поэтому логично было бы его просканировать. Сказано-сделано. Полчаса возни и был обнаружен другой интересный адрес. Вот он: 176.102.38.39.

Сейчас там расположена ненормативная лексика, но когда я его нашел, там была форма с названием «Fake admin panel» и поля для логина и пароля. Чем черт не шутит? Подумал я, и ввел admin:admin. Как вы думаете, что произошло?

Я оказался в админке, с логами всех входов в фейки мошенников! Поразительно, они попались на своем же методе заражения.

Признаю, я сначала подумал, что это ханипот, и попробовал войти в один из кошельков QIWI из лога. Данные были верными, на счету кошелька было около 1000 рублей. Значит, это не ханипот. Я вышел из кошелька, и начал изучать админку.

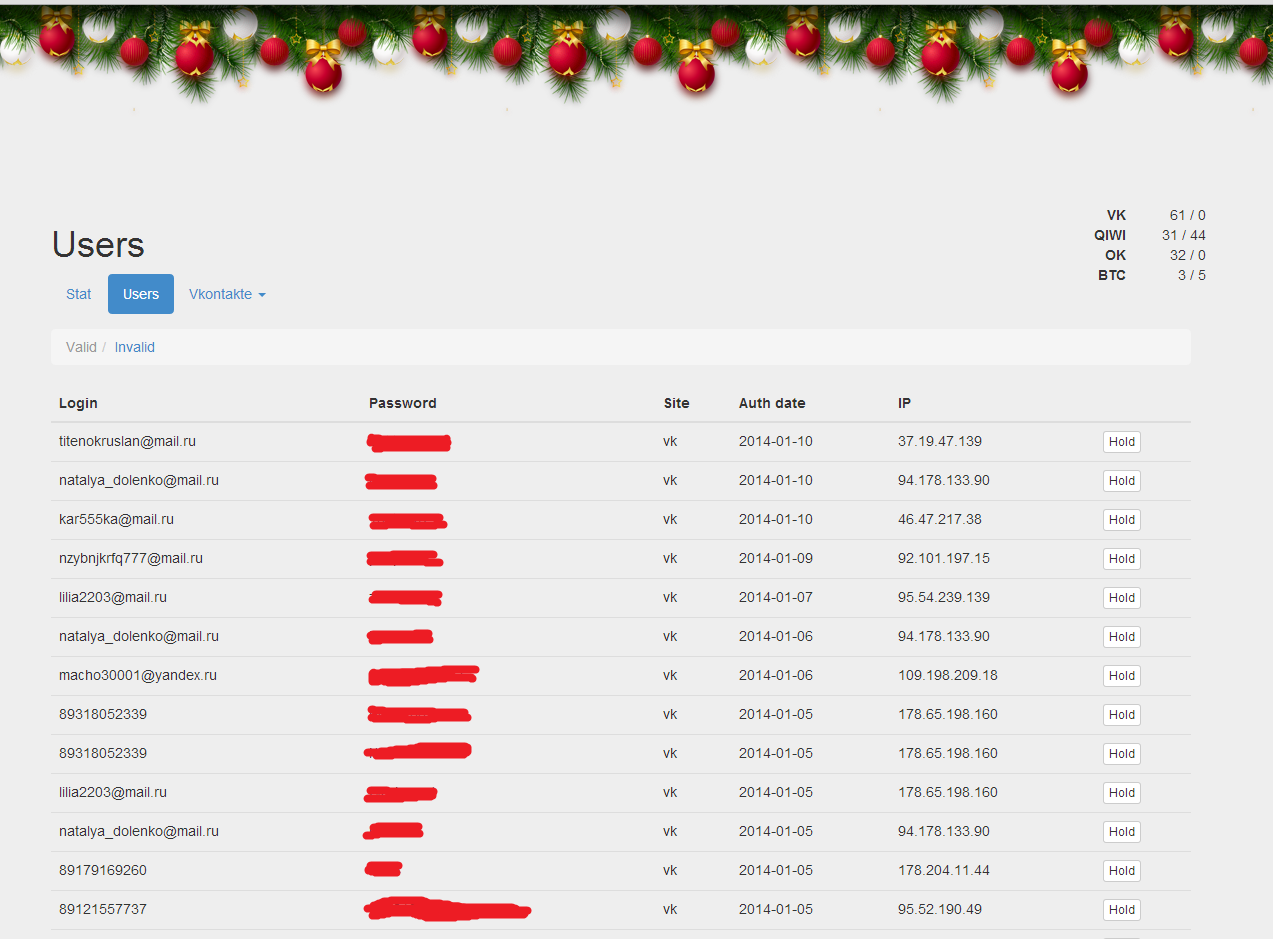

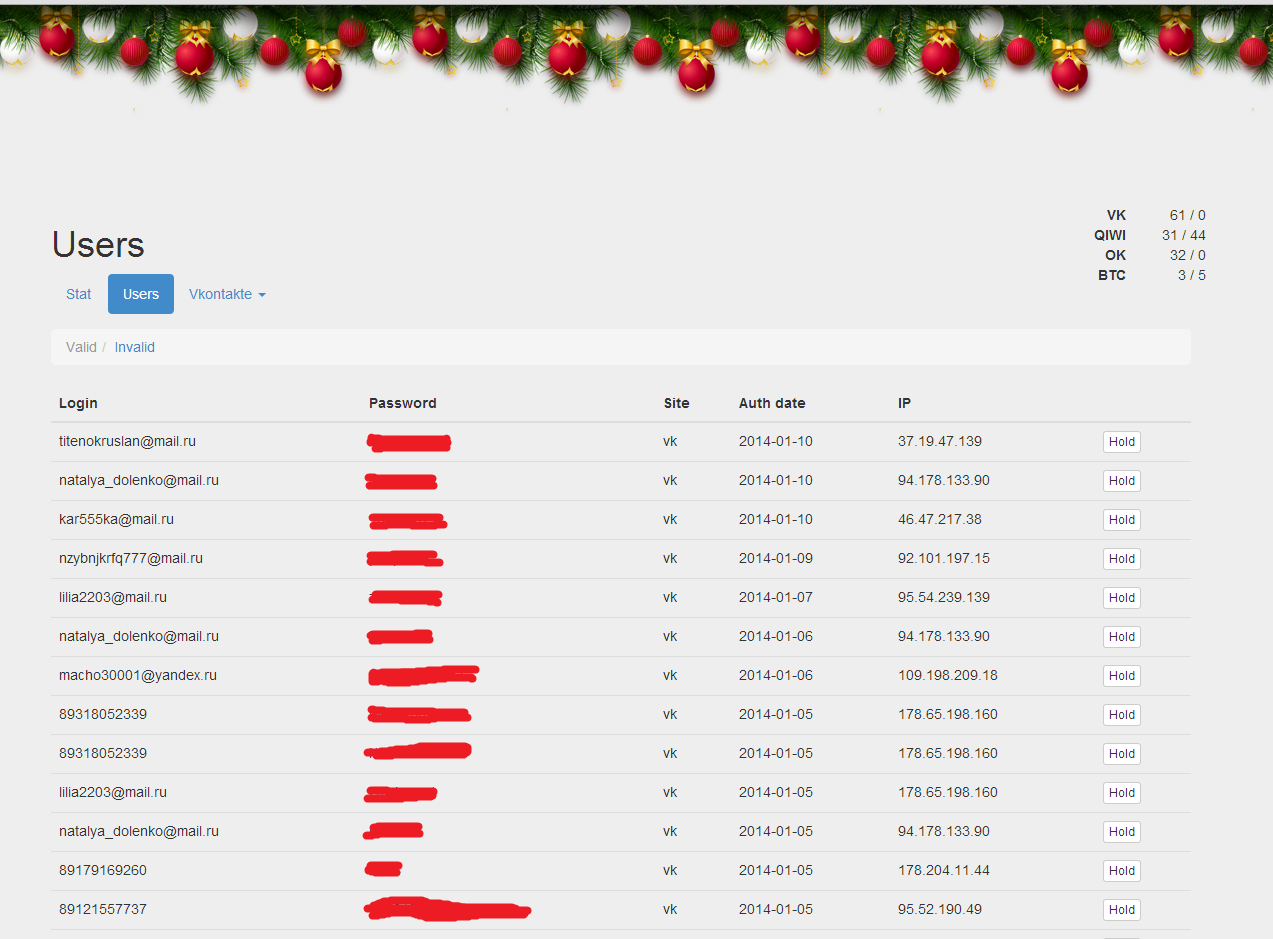

В тылу врага

Оформлена админка была со вкусом

(эти игрушечки сверху шевелились, когда на них наводишь крыской, и издавали звук (и это была не флешка))

(эти игрушечки сверху шевелились, когда на них наводишь крыской, и издавали звук (и это была не флешка))

В разделе Stat можно было увидеть сколько всего залогировано входов. Ситуация примерно такая:

VK ~72000

OK ~45000

QIWI ~9000

BTC — 5

Неплохие результаты (не считая btc), да?

Отдельно нужно отметить лог QIWI, судя по всему, ради него это все и было сделано. В логе QIWI отображался не только логин, пароль и IP, но и баланс на момент входа, а так же включено ли SMS подтверждение для платежей (что поразительно, в большей части аккаунтов оно было выключено). Такой лог, говорит о том, что после авторизации через фейк, человека авторизировало на реальном QIWI, и бедняга даже не подозревал о подвохе.

В правом верхнем углу отображается количество записей, которые еще не убраны в архив (замечу, что эти записи пополнялись очень быстро).

А внизу (на картинке не видно), были кнопочки для удобного экспорта не архивных логов в txt файл и кнопочка для восстановления всех записей из архива.

Ощущая, что мое время на исходе, я восстановил все записи из архива QIWI и скачал их себе. Хотел проделать тоже самое с остальными сервисами, но не смог. Потому как при следующем запросе я увидел ошибку 403, а потом и то, что там есть сейчас.

Результаты

Полученный файл я очистил от одинаковых записей и проверил нет ли там кошелька моего знакомого. Знакомому повезло, его кошелек в руки мошенников не попал.

Вот этот файл (естественно без паролей), можете проверить, нет ли там вашего кошелька.

offtop

Эксперимента ради, просканировал свою подсеть. Нашел 8 роутеров, на 3х из которых стандартный пароль.

Быть осторожен, хаброжитель, зло не дремлет!

P.S.: Видимо, мне теперь придется отказаться от вечерних прогулок :D

Only registered users can participate in poll. Log in, please.

А вы поменяли пароль на роутере?

72.09% Да3474

7.08% Теперь, да341

13.76% Нет663

7.08% У меня нет роутера341

4819 users voted. 389 users abstained.