Когда Эдвард Сноуден впервые появился перед видеокамерой летом прошлого года, многие обратили внимание на его ноутбук с наклейками анонимайзера Tor и Фонда электронных рубежей. Сейчас стало известно, какая операционная система установлена на этом ноутбуке: защищённый дистрибутив Linux под названием TAILS (The Amnesic Incognito Live System) на основе Debian.

Раньше дистрибутив назывался Amnesia и базировался на ОС Incognito

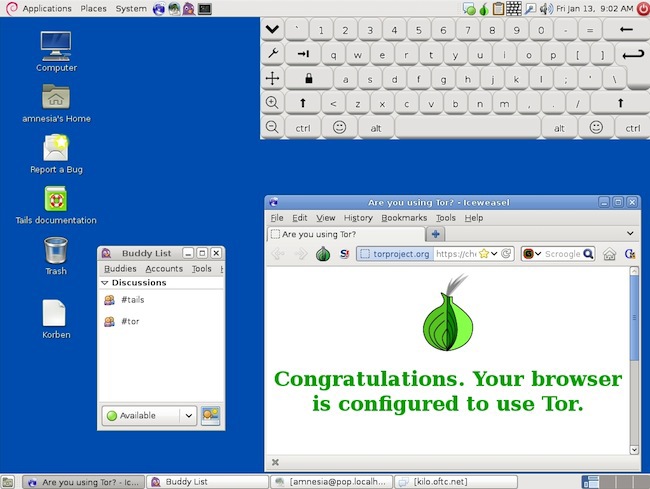

Загрузив образ TAILS с диска или флэшки, мы сразу получаем все необходимые инструменты для безопасной работы в интернете: Tor запускается автоматически, GPG для шифрования почты, OTR-чат, парольный менеджер KeePassX и другие программы, многие из которых модифицированы для безопасности. Дистрибутив спроектирован таким образом, что не хранит никакой информации локально (и вообще не обращается к накопителю), чтобы защитить секретные данные в случае, если компьютер попадёт в руки врага, и обезопасить систему от вредоносного ПО. Оперативная память стирается перед завершением работы с помощью sdmem, чтобы злоумышленник не мог восстановить её содержимое с недавно выключенного компьютера. Графический интерфейс может подделываться под Windows XP, чтобы не вызывать подозрений у окружающих.

Эдвард Сноуден заставил использовать TAILS даже Гленна Гринвальда, журналиста The Guardian, которому передавал секретные документы АНБ, и который недавно получил благодаря этим публикациям Пулитцеровскую премию — самую ценную награду в области журналистики.

Сейчас Фонд свободы прессы рекомендует дистрибутив TAILS всем журналистам и призывает пожертвовать на разработку. Через месяц должна выйти версия TAILS 1.0 — важнейшее событие в истории проекта. Отдельно идёт разработка мобильной версии для смартфонов и планшетов.

Несмотря на большое значение, дистрибутив TAILS до сих пор малоизвестен в сообществе и поэтому до последнего времени практически не получал никаких пожертвований. За прошлый год разработчикам удалось собрать всего 41 330 евро и 29,58 биткоинов, из которых 20 000 евро перечислили коллеги из проекта Tor в качестве вознаграждения за найденные баги, а ещё 21 000 евро — Национальный демократический институт.

Кстати, разработчики TAILS тоже соблюдают анонимность и общаются только по зашифрованной электронной почте. «АНБ различными способами давит на свободное ПО и разработчиков», — объясняют они причины своей скрытности.

С одной стороны, их анонимность наталкивает на мысль, что это может быть проектом тех же спецслужб, с внедрёнными закладками. Но есть свидетельства, что это не так. Например, в слайдах одной из презентаций АНБ упоминается TAILS как один из главных инструментов, который мешает прослушке трафика. Кроме того, весь исходный код открыт, так что его каждый мог проверить его за те пять лет, в течение которых разрабатывается эта ОС.

Раньше дистрибутив назывался Amnesia и базировался на ОС Incognito

Загрузив образ TAILS с диска или флэшки, мы сразу получаем все необходимые инструменты для безопасной работы в интернете: Tor запускается автоматически, GPG для шифрования почты, OTR-чат, парольный менеджер KeePassX и другие программы, многие из которых модифицированы для безопасности. Дистрибутив спроектирован таким образом, что не хранит никакой информации локально (и вообще не обращается к накопителю), чтобы защитить секретные данные в случае, если компьютер попадёт в руки врага, и обезопасить систему от вредоносного ПО. Оперативная память стирается перед завершением работы с помощью sdmem, чтобы злоумышленник не мог восстановить её содержимое с недавно выключенного компьютера. Графический интерфейс может подделываться под Windows XP, чтобы не вызывать подозрений у окружающих.

Эдвард Сноуден заставил использовать TAILS даже Гленна Гринвальда, журналиста The Guardian, которому передавал секретные документы АНБ, и который недавно получил благодаря этим публикациям Пулитцеровскую премию — самую ценную награду в области журналистики.

Сейчас Фонд свободы прессы рекомендует дистрибутив TAILS всем журналистам и призывает пожертвовать на разработку. Через месяц должна выйти версия TAILS 1.0 — важнейшее событие в истории проекта. Отдельно идёт разработка мобильной версии для смартфонов и планшетов.

Несмотря на большое значение, дистрибутив TAILS до сих пор малоизвестен в сообществе и поэтому до последнего времени практически не получал никаких пожертвований. За прошлый год разработчикам удалось собрать всего 41 330 евро и 29,58 биткоинов, из которых 20 000 евро перечислили коллеги из проекта Tor в качестве вознаграждения за найденные баги, а ещё 21 000 евро — Национальный демократический институт.

Кстати, разработчики TAILS тоже соблюдают анонимность и общаются только по зашифрованной электронной почте. «АНБ различными способами давит на свободное ПО и разработчиков», — объясняют они причины своей скрытности.

С одной стороны, их анонимность наталкивает на мысль, что это может быть проектом тех же спецслужб, с внедрёнными закладками. Но есть свидетельства, что это не так. Например, в слайдах одной из презентаций АНБ упоминается TAILS как один из главных инструментов, который мешает прослушке трафика. Кроме того, весь исходный код открыт, так что его каждый мог проверить его за те пять лет, в течение которых разрабатывается эта ОС.