Как вы можете помнить, в октябре 2013 ФБР закрыли Silk Road и нашли его администратора — Росса Уильяма Уильбрихта. Многие строили догадки, как же так могло получиться, как такой серьезный человек мог так просто деанонимизироваться.

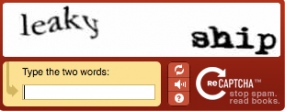

Оказалось все чрезвычайно просто: Росс не настроил свой сервер для выхода в обычный интернет через Tor (запросы в интернет шли напрямую), а капча, которая использовалась на странице логина, подгружала данные из интернета, таким образом раскрывая не только факт показа капчи, но и IP-адрес сервера, на котором хостится Silk Road.

Вот что говорят федералы:

Утечка IP-адреса, которую мы обнаружили, осуществлялась через интерфейс страницы логина. Во время исследования отправляемых пакетов, был обнаружен IP-адрес, не принадлежащий ни одной известной Exit-ноде. Этот IP-адрес («подозреваемый IP-адрес») был единственным IP-адресом, не принадлежащий сети Tor.

Этот IP-адрес заинтересовал нас. Если hidden service настроен корректно, то исходящий IP-адрес сервера должен принадлежать адресу одной из Tor-нод, а не раскрывать реальный адрес сервера, для чего и был сделан Tor. Когда я попытался открыть этот IP-адрес в обычном (не-Tor) браузере, я увидел, как открылась часть страницы логина Silk Road (страница ввода капчи). Исходя из моего опыта и навыков, это означает, что этот IP-адрес принадлежит серверу Silk Road, и «утек» он потому, что код, отвечающий за страницу логина, не был настроен на использование Tor.

Dread Pirate Sunk By Leaky CAPTCHA @ krebsonsecurity.com