Свою публикацию весельчаки из «Шалтая» оформили в виде открытого письма в Департамент военной контрразведки ФСБ РФ:

В Департамент военной контрразведки ФСБ РФ

генерал-полковнику Безверхнему Александру Георгиевичу

от команды Анонимный Интернационал (b0ltai.org)

Уважаемый Александр Георгиевич!

К Вам обращается команда Анонимный Интернационал.

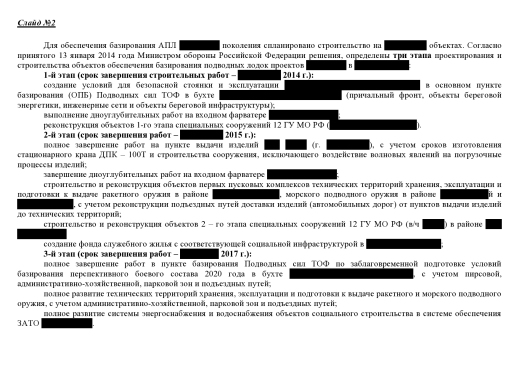

Некоторое время назад нами был получен доступ к почтовому массиву и устройствам Ксении Большаковой, помощника и секретаря г-на Филимонова, бывшего руководителя Департамента строительства Министерства Обороны РФ. В данный момент этот информационный массив продается на Бирже Информации по адресу joker.buzz/item/23

После внимательного изучения массива, мы с сожалением убедились в полной некомпетентности сотрудников ряда подразделений Министерства Обороны РФ в области информационной безопасности, а если говорить более конкретно — в преступной небрежности. Через бесплатные почтовые сервисы типа yandex.ru, mail.ru и американский gmail.com передавались незашифрованные служебные документы, часто представляющие собой секретную информацию, связанную с обороноспособностью РФ. В частности, таким образом передавались доклады и информация по вопросам, обсуждавшимся на совещаниях у министра обороны РФ и его заместителей. Информация проходила по незащищенным каналам электронной почты в открытом виде, легко доступная большинству заинтересантов. Также сотрудники г-на Филимонова и связанные с ними лица передавали секретную информацию по устройствам фирмы Apple. Кроме того, в записях устройств секретаря Филимонова Ксении Большаковой оказались пароли и доступы на служебные почтовые сервера Министерства Обороны.

С печалькой отмечаем, что если данная информация стала доступна нам, то с большей степенью вероятности она могла быть доступна и спецслужбам ряда заинтересованных стран, так как преступная небрежность сотрудников Департамента строительства Министерства Обороны РФ давала широкие возможности для этого на протяжении 2012-2014 годов.

Просим Вас, уважаемый Александр Георгиевич, обратить внимание на подобное пренебрежительное отношение к информационной безопасности бывших и нынешних сотрудников структур Министерства Обороны. При необходимости можем сообщить дополнительную информацию о данных лицах.

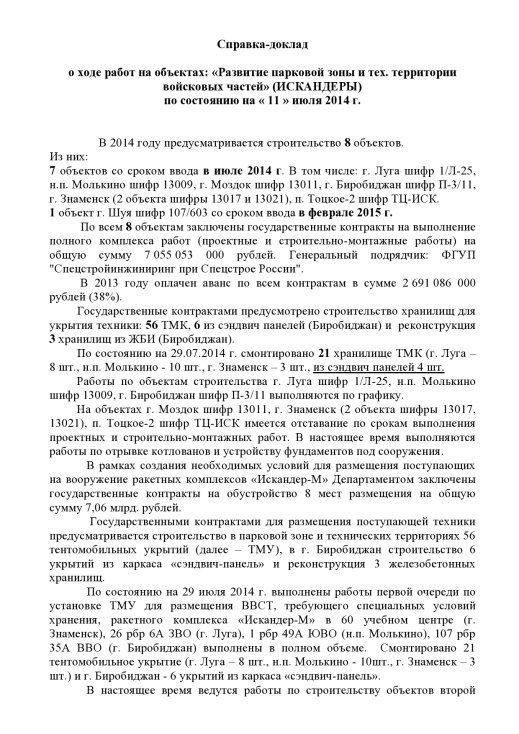

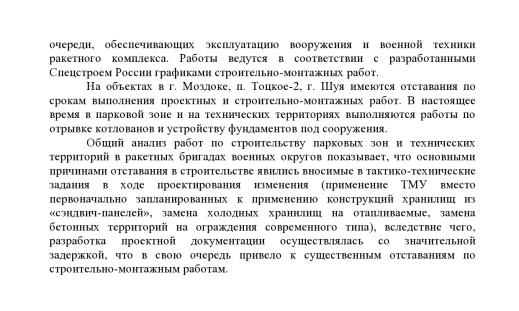

В сопровождении к этому письму выкладываем файл про войсковые части с размещением комплексов «Искандер», а также частью заретушированный файл по местам базирования АПЛ четвертого поколения на 12 объектах.

Также хотим заметить, что продающийся на Бирже Информации массив г-на Филимонова может быть продан сотрудникам военной контрразведки с 50% скидкой. При условии верификации нами этих сотрудников.

С уважением, Анонимный Интернационал.

Указанный архив продается на «Бирже информации» за 350 Биткоинов, что на данный момент примерно равняется 6 млн. рублей.

Пресс-секретарь президента Песков уже прокомментировал новость Интерфаксу:

Использование бесплатных почтовых сервисов в служебных целях в нынешних условиях это не совсем удачное решение, а для передачи какой-то информации для служебного пользования или тем более секретной, это уже за гранью безумия и абсолютно недопустимо.И вот еще, про защиту гостайны, очень убедительно:

Что касается изложенных фактов, то я уверен, что, поскольку есть службы, которые занимаются защитой гостайны, эти службы достаточно четко делают свою работу.

И действительно, «четко делают», грифа на бумажке нет — не гостайна, отдыхаем! Да и куда там его ставить, этож «ВОРД»!