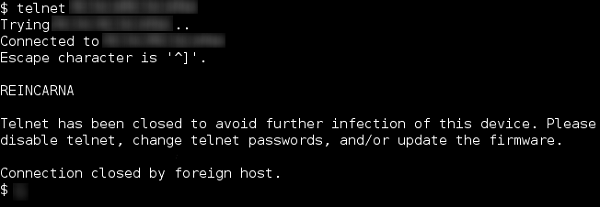

Mario Ballano, один из аналитиков компании Symantec, сообщил об обнаружении странного ботнета, получившего наименование Linux.Wifatch, который с помощью уязвимости в службе Telnet заражает различные сетевые устройства и объединяет их в peer-to-peer сеть. При этом, мало того, что никакой деструктивной активности он не проявляет (вроде рассылки спама или организации DDoS), но и ведет себя как эдакий вирусный антивирус для зараженных устройств. Агент ботнета пытается найти и завершить процессы известных ему вредоносов, настраивает перезагрузку раз в неделю для своеобразной защиты от угроз, работающих только в оперативной памяти, а также убивает уязвимый демон Telnet, оставив сообщение администратору с просьбой отключить дырявую службу, сменить пароли или обновить прошивку!

Mario Ballano, один из аналитиков компании Symantec, сообщил об обнаружении странного ботнета, получившего наименование Linux.Wifatch, который с помощью уязвимости в службе Telnet заражает различные сетевые устройства и объединяет их в peer-to-peer сеть. При этом, мало того, что никакой деструктивной активности он не проявляет (вроде рассылки спама или организации DDoS), но и ведет себя как эдакий вирусный антивирус для зараженных устройств. Агент ботнета пытается найти и завершить процессы известных ему вредоносов, настраивает перезагрузку раз в неделю для своеобразной защиты от угроз, работающих только в оперативной памяти, а также убивает уязвимый демон Telnet, оставив сообщение администратору с просьбой отключить дырявую службу, сменить пароли или обновить прошивку!Сообщение для администраторов уязвимых устройств:

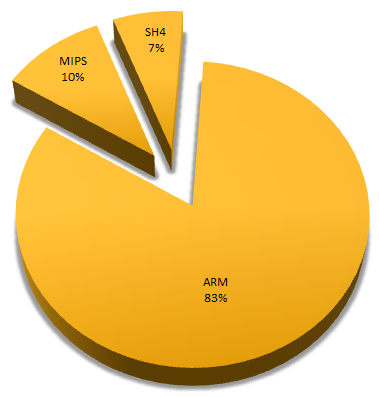

Первые следы ботнета были обнаружены еще в ноябре 2014 году исследователем, который заметил, что его домашний маршрутизатор ведет себя как-то странно. Оказалось, что инфекция превратила его устройство в «зомби», подключенное к одноранговой сети из зараженных устройств. Вредоносная программа написана на Perl для различных архитектур и поставляется с собственными статическими интерпретаторами Perl для каждой.

По данным Symantec были заражены десятки тысяч устройств, причем основная их часть находится в Китае, Бразилии, Мексике и Индии.

Для исходного кода используется сжатие, но не обфускация. Как заявили в Semantec, похоже, автор не старался каким либо образом затруднить анализ кода, напротив, даже сделал множество поясняющих комментариев. В скриптах, которые ботнет использует для своей работы был обнаружен и такой примечательный текст:

Авторство данной фразы приписывают Ричарду Столлману, а вот автор ботнета, судя по всему, вдохновлялся подвигами Эдварда Сноудена.

Теоретически, агент ботнета все-таки несет в себе дополнительную угрозу, т.к. может выполнять произвольные команды от хозяина (командный центр скрыт с помощью Tor), но они должны быть подписаны криптографическим ключом, что исключает возможность постороннего использования. Самое интересное, останется ли автор на стороне добра или со временем все же использует ботнет для получения выгоды…

Only registered users can participate in poll. Log in, please.

Перейдет ли автор ботнета на темную сторону?

17.66% Да, деньги правят миром.370

82.34% Нет, я верю в благородных хакеров!1725

2095 users voted. 434 users abstained.