Итальянская компания VoidSec, работающая в сфере информационной безопасности, опубликовала материал о недавно обнаруженном ботнете из роутеров Aethra. Как оказалось, эти устройства подвержены взлому, а злоумышленники используют ботнеты из таких устройств для проведения брутфорс-атак на сайты Wordpress.

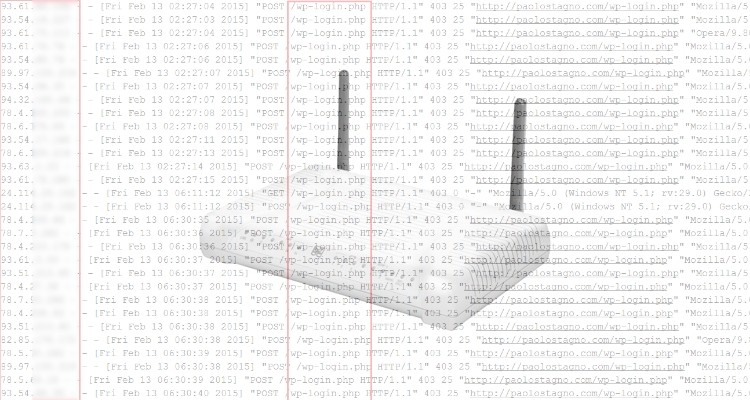

Одна из таких атак была обнаружена специалистом компании, когда тот анализировал логи Wordpress-сайтов, подвергшихся атаке. Как оказалось, атака шла с довольно близкого диапазона IP-адресов. После детального анализа оказалось, что атака осуществлялась с IP, отнсящихся к 6 интернет-провайдерам: Fastweb, Albacom (BT-Italia), Clouditalia, Qcom, WIND, и BSI Assurance UK. 4 провайдера работают в Италии. Большинство этих компаний устанавливают клиентам роутеры Aethra.

Дефолтные настройки — подарок для взломщика

Несмотря на то, что в Сети полным-полно рекомендаций изменять дефолтные настройки роутеров после их установки, большинство клиентов провайдеров этого не делают. Кому-то лень, кто-то просто не знает, как это сделать, или боится. В итоге у взломщиков до сих пор огромное поле деятельности, есть, где развернуться.

Что касается роутеров Aethra, то клиенты провайдеров использовали дефолтный логин без пароля. Некоторые устройства также подвержены различным типам XSS и CSRF атак, что позволяет злоумышленнику получить контроль над девайсом, даже если используются различные логины.

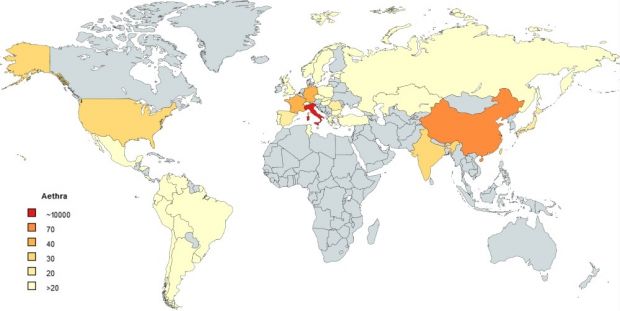

Используя Shodan, сервис, осуществляющий поиск подключенных к Сети устройств, исследователи обнаружили более 12 тысяч роутеров Aethra по всему миру. В Италии расположено большинство девайсов — 10866 штук. 8000 оказались задействованы в брут-форс атаках. К настоящему моменту 70% обнаруженных устройств работают с настройками по умолчанию.

По грубым оценкам специалистов, каждый инфицированный роутер может осуществлять DDoS атаку в 1-10 Gbps.

И что теперь?

Как оказалось, указанная проблема была обнаружена около года назад. Компания связалась с двумя крупнейшими итальянскими провайдерами, чьи роутеры были задействованы в атаках. Компания Fastweb отреагировала довольно быстро, закрыв уязвимость при помощи обновления прошивки всего за неделю. Другая компания BT-Italia, признала проблему, но ничего не делала в течение 11 месяцев. Ее роутеры до сих пор уязвимы.