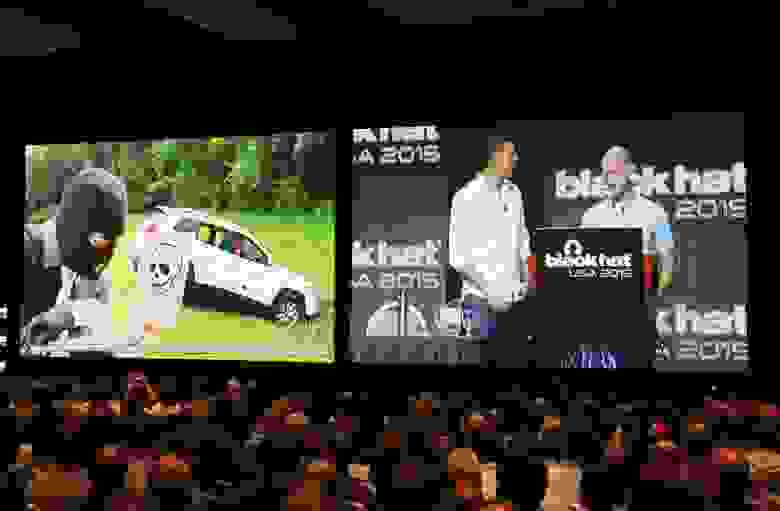

Как Чарли Миллер и Крис Валасек взломали Jeep Cherokee.

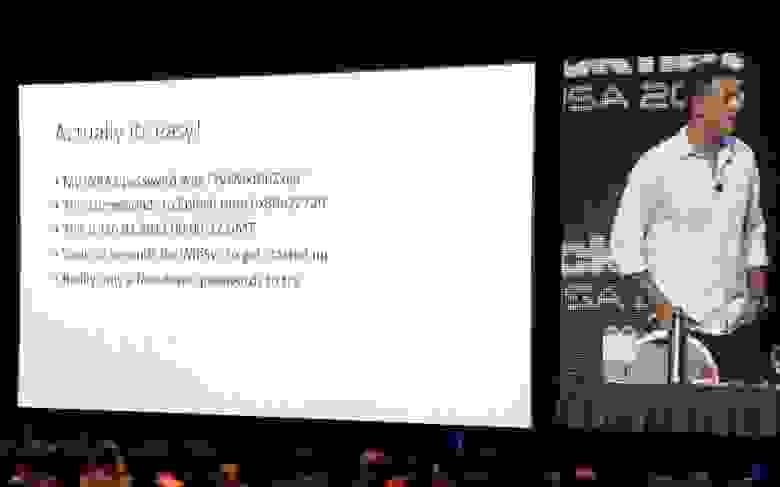

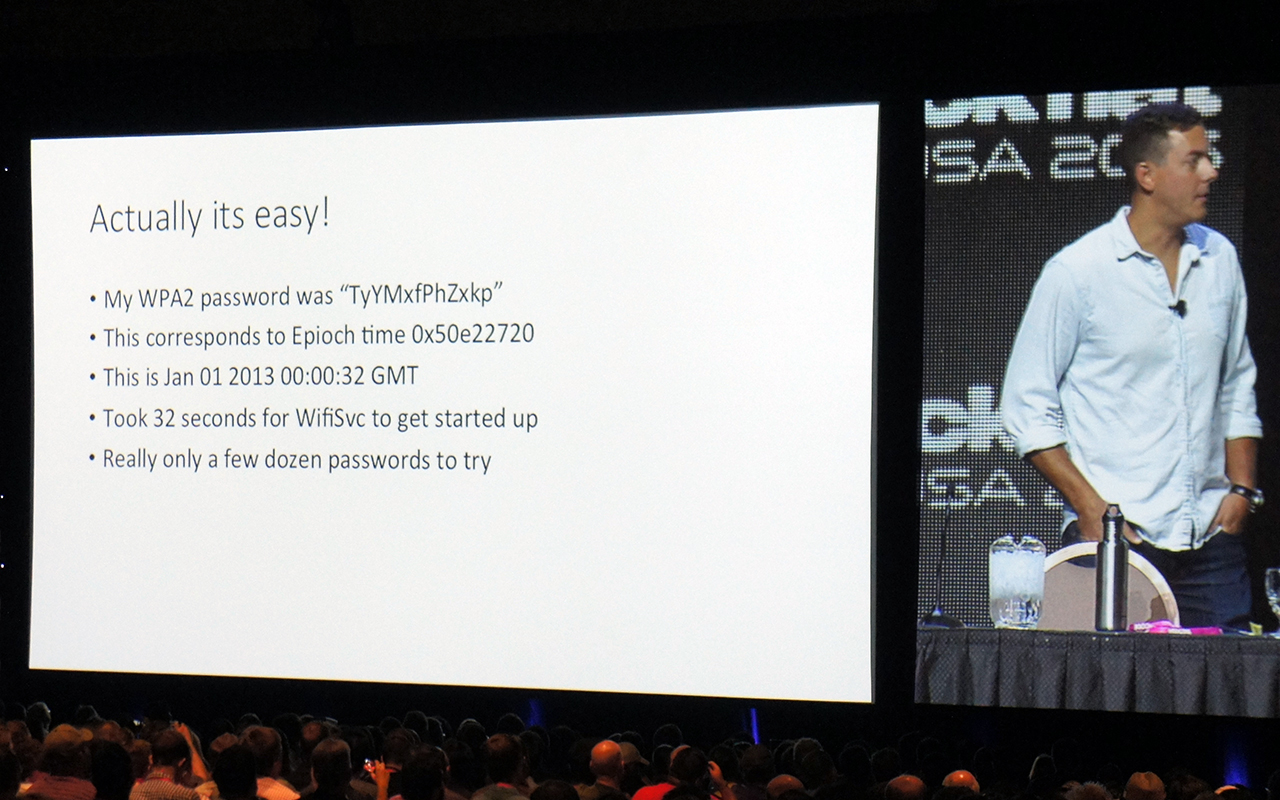

В начале своего исследования Миллер и Валасек пытались взломать мультимедийную систему Jeep через Wi-Fi. Производитель автомобиля, компания Chrysler, предлагает возможность использования Wi-Fi по подписке. Оказалось, что эту беспроводную связь взломать достаточно легко, из-за того, что пароль на неё генерился автоматически на основе времени, когда машина и мультимедийная система включались впервые.

Теоретически, измеряя время с точностью до секунд, этот метод довольно надёжен, учитывая большое количество вариантов времени. Но если вы знаете хотя бы год производства и угадаете месяц, то перебор будет ограничен 15 миллионами комбинаций. Если уменьшить время до дневных часов, останется уже 7 миллионов комбинаций. А это уже достаточно неплохой результат – его можно пробрутфорсить за час.

Проблема в том, что в течение всего часа необходимо находиться поблизости от этого джипа, чтобы оставаться в пределах досягаемости Wi-Fi. Но исследователи нашли другой путь. Оказалось, что пароль для Wi-Fi создаётся до того, как в системе будут установлены дата и время – то есть, дефолтное время отсчёта плюс несколько секунд на то, чтобы бортовой компьютер загрузился.

И это время составляет ровно January 01 2013 00.00.32 GMT.

После соединения с бортовым компьютером Миллер и Валасек нашли способ взломать мультимедийный компьютер, работавший под управлением Linux. Перепробовав несколько очевидных путей проникновения, они нашли один и получили контроль над системой.

Возможности хака хоть и ограничены, но всё равно впечатляют: полный контроль над плеером, радио и громкостью. Представьте, что произойдёт, если вы едете на скорости 100 км/ч, и вдруг вместо радио начинает греметь статика на максимальной громкости.\

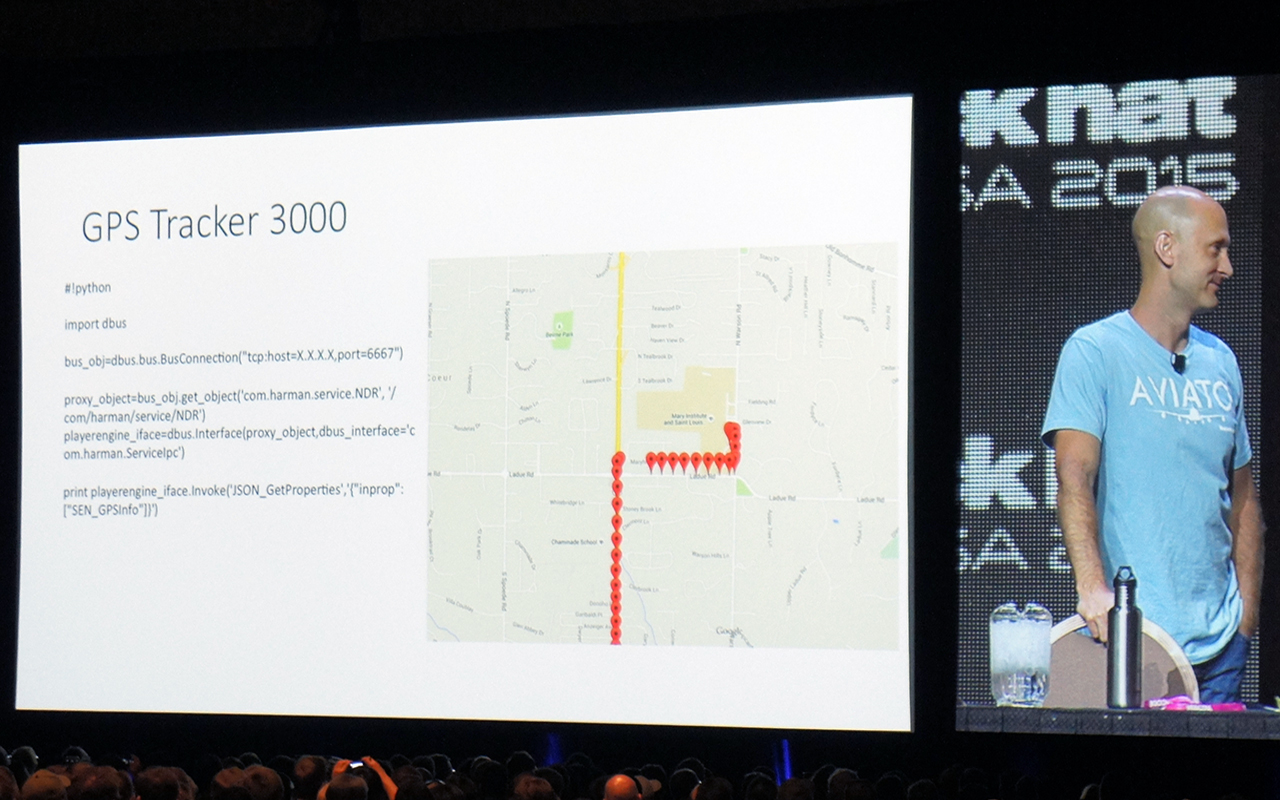

Ещё одна возможность, найденная исследователями – отслеживание автомобиля через его GPS. Что интересно, для этого не нужно устанавливать дополнительное ПО, эта функция уже есть в системе.

Так что, если владелец машины платит за подписку на Wi-Fi, взломать её можно именно так. Но это делает далеко не каждый владелец. С другой стороны, все компьютеры подсоединены к сотовому оператору Sprint, даже если их владельцы не оплачивали беспроводные услуги. Это уже стандарт для бортовых компьютеров.

Миллер и Валасек попробовали работать и в этом направлении. Используя «фемтосоту» (компактную базовую станцию сотовой сети), купленную на eBay, они смогли попасть в сеть Sprint и просканировать ip-адреса, прослушивая определённые вызовы, о существовании которых они узнали во время взлома Wi-Fi.

Таким образом можно найти все машины Chrysler, в которых стоит подобный бортовой компьютер. А затем нужно лишь найти ту, что вам нужна. Забавно, что как раз это сделать довольно сложно. Как сказал один из исследователей, «проще хакнуть все джипы, чем один конкретный».

Однако и это можно сделать благодаря GPS-трекеру. После этого можно точно так же развлекаться с мультимедийной системой – но это ещё не всё. Следующим шагом был поиск возможности доступа к CAN-шине. Это внутренняя сеть автомобиля, соединяющая все компоненты – двигатель, трансмиссию, датчики и т.п., поскольку почти все части автомобиля в наше время контролируются электроникой.

Мультимедийная система не соединена с CAN-шиной. Об этом говорят все автопроизводители, как о необходимой для обеспечения безопасности мере. Однако и этот разрыв можно преодолеть. Мультимедиа имеет соединение с контроллером V850, который в свою очередь, соединён с CAN-шиной.

ПО для контроллера было разработано с тем, чтобы иметь возможность получать данные с CAN-шины, но не отправлять их. Но это всё-таки компьютер – а значит, его можно перепрограммировать.

Исследователи нашли способ изменить прошивку контроллера V850 через его соединение с мультимедиа-системой. И такой апгрейд осуществляется без всяких проверок и авторизаций.

И уже после этого Миллер и Валасек смогли отправлять любые команды на CAN-шину, и заставлять любой компонент автомобиля делать всё, что угодно. Это касалось руля, двигателя, трансмиссии, тормозов, не говоря уже о дворниках, кондиционере, замках дверей и прочем. И всем этим богатством можно было управлять удалённо, через сеть Sprint.

Хорошая новость в том, что на исследование у них ушли годы. И основной фокус, доступ к CAN-шине, они разглашать не стали. Не каждый ведь способен повторить его. Плохая же новость в том, что такие взломы возможны в принципе – и их последствия трудно переоценить.

В начале своего исследования Миллер и Валасек пытались взломать мультимедийную систему Jeep через Wi-Fi. Производитель автомобиля, компания Chrysler, предлагает возможность использования Wi-Fi по подписке. Оказалось, что эту беспроводную связь взломать достаточно легко, из-за того, что пароль на неё генерился автоматически на основе времени, когда машина и мультимедийная система включались впервые.

Теоретически, измеряя время с точностью до секунд, этот метод довольно надёжен, учитывая большое количество вариантов времени. Но если вы знаете хотя бы год производства и угадаете месяц, то перебор будет ограничен 15 миллионами комбинаций. Если уменьшить время до дневных часов, останется уже 7 миллионов комбинаций. А это уже достаточно неплохой результат – его можно пробрутфорсить за час.

Shock at the wheel: your Jeep can be hacked while driving down the road https://t.co/40h8StaLFG pic.twitter.com/bOvjzQb9K4

— Kaspersky Lab (@kaspersky) 23 июля 2015Проблема в том, что в течение всего часа необходимо находиться поблизости от этого джипа, чтобы оставаться в пределах досягаемости Wi-Fi. Но исследователи нашли другой путь. Оказалось, что пароль для Wi-Fi создаётся до того, как в системе будут установлены дата и время – то есть, дефолтное время отсчёта плюс несколько секунд на то, чтобы бортовой компьютер загрузился.

И это время составляет ровно January 01 2013 00.00.32 GMT.

После соединения с бортовым компьютером Миллер и Валасек нашли способ взломать мультимедийный компьютер, работавший под управлением Linux. Перепробовав несколько очевидных путей проникновения, они нашли один и получили контроль над системой.

Возможности хака хоть и ограничены, но всё равно впечатляют: полный контроль над плеером, радио и громкостью. Представьте, что произойдёт, если вы едете на скорости 100 км/ч, и вдруг вместо радио начинает греметь статика на максимальной громкости.\

Ещё одна возможность, найденная исследователями – отслеживание автомобиля через его GPS. Что интересно, для этого не нужно устанавливать дополнительное ПО, эта функция уже есть в системе.

Так что, если владелец машины платит за подписку на Wi-Fi, взломать её можно именно так. Но это делает далеко не каждый владелец. С другой стороны, все компьютеры подсоединены к сотовому оператору Sprint, даже если их владельцы не оплачивали беспроводные услуги. Это уже стандарт для бортовых компьютеров.

Миллер и Валасек попробовали работать и в этом направлении. Используя «фемтосоту» (компактную базовую станцию сотовой сети), купленную на eBay, они смогли попасть в сеть Sprint и просканировать ip-адреса, прослушивая определённые вызовы, о существовании которых они узнали во время взлома Wi-Fi.

Recall Alert: Fiat Chrysler is recalling 1.4 million hackable vehicles. Check affected cars: http://t.co/sErJGgCxqL pic.twitter.com/8HuTxKYIY0

— CNNMoney (@CNNMoney) 25 июля 2015Таким образом можно найти все машины Chrysler, в которых стоит подобный бортовой компьютер. А затем нужно лишь найти ту, что вам нужна. Забавно, что как раз это сделать довольно сложно. Как сказал один из исследователей, «проще хакнуть все джипы, чем один конкретный».

Однако и это можно сделать благодаря GPS-трекеру. После этого можно точно так же развлекаться с мультимедийной системой – но это ещё не всё. Следующим шагом был поиск возможности доступа к CAN-шине. Это внутренняя сеть автомобиля, соединяющая все компоненты – двигатель, трансмиссию, датчики и т.п., поскольку почти все части автомобиля в наше время контролируются электроникой.

Мультимедийная система не соединена с CAN-шиной. Об этом говорят все автопроизводители, как о необходимой для обеспечения безопасности мере. Однако и этот разрыв можно преодолеть. Мультимедиа имеет соединение с контроллером V850, который в свою очередь, соединён с CAN-шиной.

ПО для контроллера было разработано с тем, чтобы иметь возможность получать данные с CAN-шины, но не отправлять их. Но это всё-таки компьютер – а значит, его можно перепрограммировать.

Исследователи нашли способ изменить прошивку контроллера V850 через его соединение с мультимедиа-системой. И такой апгрейд осуществляется без всяких проверок и авторизаций.

И уже после этого Миллер и Валасек смогли отправлять любые команды на CAN-шину, и заставлять любой компонент автомобиля делать всё, что угодно. Это касалось руля, двигателя, трансмиссии, тормозов, не говоря уже о дворниках, кондиционере, замках дверей и прочем. И всем этим богатством можно было управлять удалённо, через сеть Sprint.

Хорошая новость в том, что на исследование у них ушли годы. И основной фокус, доступ к CAN-шине, они разглашать не стали. Не каждый ведь способен повторить его. Плохая же новость в том, что такие взломы возможны в принципе – и их последствия трудно переоценить.