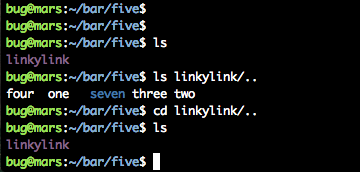

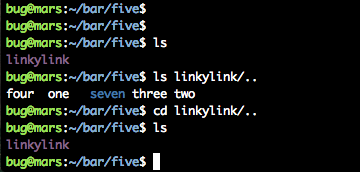

На картинке выше вы можете наблюдать, как ls считает, что linkylink/.. это не то же самое, что текущий каталог. При этом cd, кажется, с ним не согласен.

Начну рассказ со всем знакомых веб-адресов, которые похожи на системные пути.

User

$ ssh -N -R server_port:target:target_port sshd_server

def maps():

print "maps maps maps"

def spam():

print "Erasing everything..."

print "done."

s = "spam" ,spam ,"spam"

s[1]()

http://192.168.1.1/apply.cgi?

current_page=Main_AdmStatus_Content.asp&

next_page=Main_AdmStatus_Content.asp&

next_host=192.168.1.1&

sid_list=FirewallConfig%3B&

group_id=&

modified=0&

action_mode=+Refresh+&

first_time=&

action_script=&

SystemCmd=nohup+ping+ya.ru+%26&

action=Refresh

FFmpeg — это набор свободных библиотек с открытым исходным кодом, которые позволяют записывать, конвертировать и передавать цифровое аудио и видео в различных форматах. Он включает libavcodec, библиотеку кодирования и декодирования аудио и видео и libavformat, библиотеку мультиплексирования и демультиплексирования в медиаконтейнер. Название происходит от названия экспертной группы MPEG и «FF», означающего «fast forward».

Information