Сегодня, оглядываясь назад, я ловлю себя на мысли, что тот опыт и знания, которые я получил в процессе разработки, имеют не меньшую ценность, чем непосредственный результат моих усилий. Получив четкое представление о процессе и о многих «подводных камнях», сопутствующих такого рода затее, я всерьез подумываю о том, чтобы приступить к еще более смелому проекту, о котором я постараюсь рассказать уважаемому сообществу чуть позднее.

А пока, обо всем по порядку…

Катя Клубникина изображает счастливого туриста с первым макетом устройства на шее.

Катя Клубникина изображает счастливого туриста с первым макетом устройства на шее.

Часть первая. Предыстория.

Итак, некоторое время назад, а если быть чуть более точным, лет пять назад я решил окончательно перейти на Linux и делать все, что я делал до того, исключительно под Linux. Отчасти это было обусловлено некоторыми моими размышлениями о развитии электроники и медиа, отчасти пониманием некоторого тупика «потребительской» парадигмы и желанием продемонстрировать возможность использования открытого, созданного совместными кооперативными усилиями инструментария для работы над полноценными профессиональными проектами, связанными не столько и не только с разработкой ПО, но включающими в себя все аспекты разработки аудио-визуального продукта целиком.

Надо сказать, что до этого я практически 13 лет занимался тем, что принято называть собирательным термином «визуальная коммуникация», а именно, рисовал графический дизайн, снимал рекламу и делал дизайн в движении, а позднее, имея изрядный школьно-студенческий программерский багаж, стал интересоваться разработкой интерактивного ПО, в т.ч. применительно к набиравшей обороты web-индустрии.

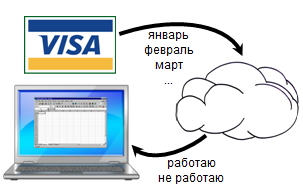

Прежде всего хотелось бы сказать, что «облачный продукт» и «SaaS» – это не одно и то же. Часто под SaaS подразумевают веб-сервис, которым человек пользуется через браузер и оплачивает его на основе ежемесячной абонентской платы (или ежедневной – в общем, регулярной). Но SaaS расшифровывается как «Soft as a Service» («ПО как услуга»). Т.е. под SaaS следует понимать не только web-сервис, но и обыкновенный десктопный софт, который предоставляется на основе абонентской платы.

Прежде всего хотелось бы сказать, что «облачный продукт» и «SaaS» – это не одно и то же. Часто под SaaS подразумевают веб-сервис, которым человек пользуется через браузер и оплачивает его на основе ежемесячной абонентской платы (или ежедневной – в общем, регулярной). Но SaaS расшифровывается как «Soft as a Service» («ПО как услуга»). Т.е. под SaaS следует понимать не только web-сервис, но и обыкновенный десктопный софт, который предоставляется на основе абонентской платы. На рынке существует много десктопных продуктов, и разработчик такого ПО может захотеть не переписывать проект с нуля, а начать косвенно конкурировать с «браузерными» проектами, используя привлекательную черту SaaS — помесячную схему микросписаний (подписку). Для пользователя такая схема очень удобна: не нужно сразу платить большую сумму денег. Т.е. можно автоматически списывать стоимость месяца использования ПО с кредитной карты, Яндекс.Денег, WebMoney или даже со счета интернет-провайдера абонента в едином чеке с оплатой интернета.

На рынке существует много десктопных продуктов, и разработчик такого ПО может захотеть не переписывать проект с нуля, а начать косвенно конкурировать с «браузерными» проектами, используя привлекательную черту SaaS — помесячную схему микросписаний (подписку). Для пользователя такая схема очень удобна: не нужно сразу платить большую сумму денег. Т.е. можно автоматически списывать стоимость месяца использования ПО с кредитной карты, Яндекс.Денег, WebMoney или даже со счета интернет-провайдера абонента в едином чеке с оплатой интернета.

Суть сводится к тому, что эту команду в виде «make install» или «sudo make install» использовать в современных дистрибутивах нельзя.

Суть сводится к тому, что эту команду в виде «make install» или «sudo make install» использовать в современных дистрибутивах нельзя.