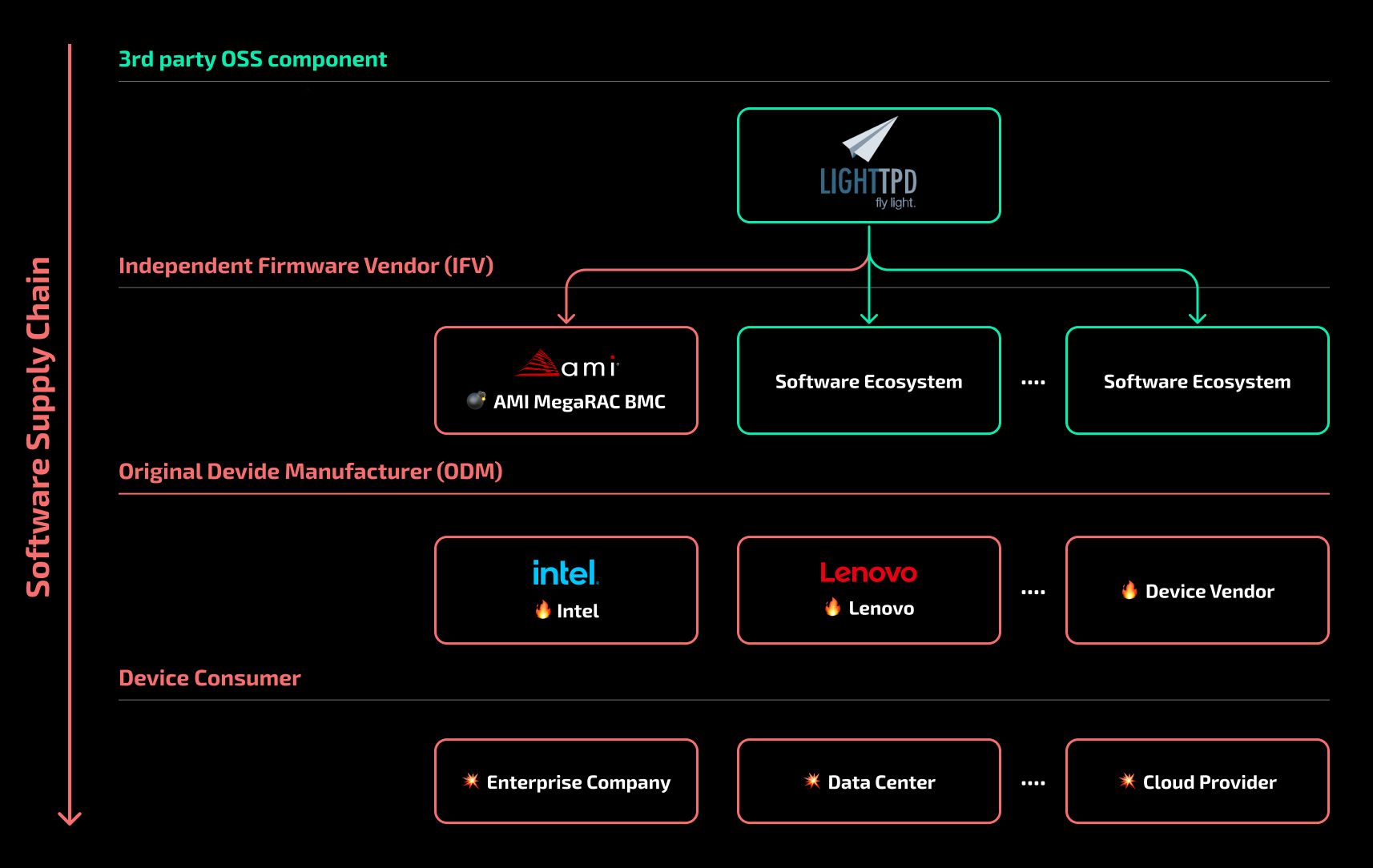

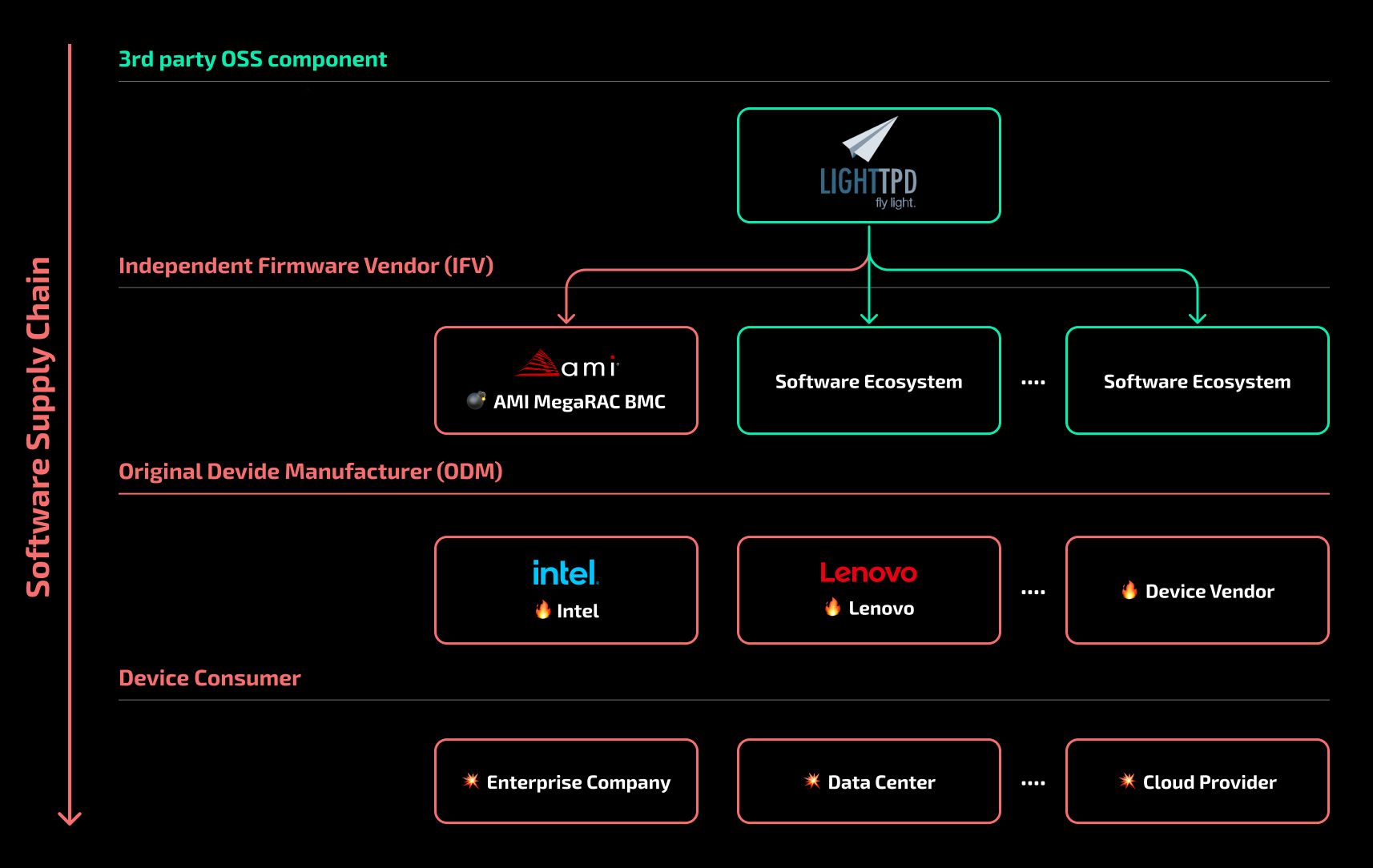

На прошлой неделе исследователи компании Binarly сообщили об обнаружении уязвимости в серверных материнских платах как минимум трех крупных вендоров: компаний Intel, Lenovo и Supermicro. Уязвимость была обнаружена в модуле Baseboard Management Controller, используемом для удаленного управления сервером. BMC создан для управления парком серверов, он упрощает установку операционной системы и другие операции и работает, даже когда сам сервер выключен. Для работы BMC требуется веб-сервер, и в ряде контроллеров для этого используется проект с открытыми исходными кодами lighthttpd. Уязвимость в этом веб-сервере может быть эксплуатирована для чтения данных из оперативной памяти за пределами выделенного диапазона (out of bounds read).

Как отмечается в отчете Binarly, данная уязвимость выявляет целую серию недоработок в цепочке поставок. Уязвимость была обнаружена и исправлена разработчиками lighthttpd еще в 2018 году. Производители контроллеров BMC, несмотря на это, продолжили использовать уязвимую версию — она обнаружена в ряде контроллеров как минимум двух поставщиков, компаний AMI и ATEN. Контроллеры устанавливались в материнские платы, для которых какое-то время выпускались обновления прошивки. Соответственно, имелась возможность исправить уязвимость для уже выпущенных устройств. Но этого сделано не было: в отчете приводится пример платы Intel, самое свежее обновление прошивки контроллера для которой датировано февралем 2023 года. Уязвимость в этом случае не была исправлена. А после того, как Binarly передала информацию о проблеме производителям матплат, Intel и Lenovo сообщили, что исправлять ошибку не будут, так как подверженные устройства более не поддерживаются.

Как отмечается в отчете Binarly, данная уязвимость выявляет целую серию недоработок в цепочке поставок. Уязвимость была обнаружена и исправлена разработчиками lighthttpd еще в 2018 году. Производители контроллеров BMC, несмотря на это, продолжили использовать уязвимую версию — она обнаружена в ряде контроллеров как минимум двух поставщиков, компаний AMI и ATEN. Контроллеры устанавливались в материнские платы, для которых какое-то время выпускались обновления прошивки. Соответственно, имелась возможность исправить уязвимость для уже выпущенных устройств. Но этого сделано не было: в отчете приводится пример платы Intel, самое свежее обновление прошивки контроллера для которой датировано февралем 2023 года. Уязвимость в этом случае не была исправлена. А после того, как Binarly передала информацию о проблеме производителям матплат, Intel и Lenovo сообщили, что исправлять ошибку не будут, так как подверженные устройства более не поддерживаются.