Вот казалось бы сейчас, как никогда должна быть масса крутых IDE для разработки на Django. И они есть — взять хотя бы PyCharm или PyDev. Но мне они никогда не нравились. Я всю свою карьеру Python-разработчика пользовался SciTE + Scintilllua (вот мой конфиг, если кому нужен) и был вполне доволен. Но черт меня дернул попробовать VIM с Emacs и я уже не смог вернуться на SciTE. Нет, это отличный редактор, но большую часть работы я пишу код и уже не могу представить, как можно было работать в текстовом редакторе с мышкой или каждый раз тянуть руку к стрелкам, чтобы перейти на новую строку, а потом к End, чтобы перейти в конец строки. Оставалось мне только по-минимуму настроить свой VIM для удобной разработки на Django.

kyprizel @kyprizel

Пользователь

Методы распознавания отпечатков пальцев и реализация средствами Python

12 min

51K В текущем семестре появился в расписании предмет «Методы и средства защиты компьютерной информации», частью которого являются лабораторная работа по биометрии, а точнее по распознаванию отпечатка пальца. Так же, недавно, на Хабре была статья про устройства предназначенные для сканирования. Решил написать здесь про алгоритмы распознавания.

В текущем семестре появился в расписании предмет «Методы и средства защиты компьютерной информации», частью которого являются лабораторная работа по биометрии, а точнее по распознаванию отпечатка пальца. Так же, недавно, на Хабре была статья про устройства предназначенные для сканирования. Решил написать здесь про алгоритмы распознавания.+112

Быстрое сжатие изображений по алгоритму JPEG на CUDA

13 min

20KКраткое содержание: Создан быстрый кодер FVJPEG для сжатия изображений по алгоритму JPEG на видеокартах NVIDIA. Значительное ускорение получено при распараллеливании алгоритма, его реализации и оптимизации с помощью технологии CUDA. По скорости сжатия кодер FVJPEG превосходит все существующие в настоящее время программные и аппаратные решения для компрессии изображений по алгоритму Baseline JPEG.

+44

Анализ случайных последовательностей с помощью простых графических тестов

4 min

9.5KАннотация

Данная статья содержит описание метода графического тестирования случайных последовательностей, на соответствия критериям истинно случайным последовательностям. В статье приводиться обзор метода «Приблизительной энтропии» входящего в состав пакета тестирования NIST, также приводятся сравнительный анализ последовательностей полученных при помощи ГПСЧ описанных в статье Ocelot Генерация случайных чисел на микроконтроллерах.

+25

Учимся писать модуль ядра (Netfilter) или Прозрачный прокси для HTTPS

19 min

33KЭта статья нацелена на читателей, которые начинают или только хотят начать заниматься программированием модулей ядра Linux и сетевых приложений. А также может помочь разобраться с прозрачным проксированием HTTPS трафика.

Небольшое оглавление, чтобы Вы могли оценить, стоит ли читать дальше:

P.S. Для тех, кому только хочется посмотреть на прозрачный прокси-сервер для HTTP и HTTPS, достаточно настроить прозрачный прокси-сервер для HTTP, например, Squid с transparent портом 3128, и скачать архив с исходниками Shifter. Скомпилировать (make) и, после удачной компиляции, выполнить ./Start с правами root. При необходимости можно поправить настройки в shifter.h до компиляции.

Небольшое оглавление, чтобы Вы могли оценить, стоит ли читать дальше:

- Как работает прокси сервер. Постановка задачи.

- Клиент – серверное приложение с использованием неблокирующих сокетов.

- Написание модуля ядра с использованием библиотеки Netfilter.

- Взаимодействие с модулем ядра из пользовательского пространства (Netlink)

P.S. Для тех, кому только хочется посмотреть на прозрачный прокси-сервер для HTTP и HTTPS, достаточно настроить прозрачный прокси-сервер для HTTP, например, Squid с transparent портом 3128, и скачать архив с исходниками Shifter. Скомпилировать (make) и, после удачной компиляции, выполнить ./Start с правами root. При необходимости можно поправить настройки в shifter.h до компиляции.

+54

Обзор генераторов псевдослучайных чисел для CUDA

5 min

7.5KПо специфике работы часто приходится заниматься симуляциями на GPU с использованием генераторов псевдослучайных чисел. В результате накопился опыт, которым решил и поделиться с сообществом.

+37

Апгрейд видеокарты ноутбука

4 min

308KЗдесь расскажу о том, как из 5ти летнего Samsung R45 с видеокартой ATI Radeon Express 200M, у которой нет Pixel Shader 3.0, на которой современные игры либо вообще не идут, либо идут с 2 FPS на минимальных настройках, сделать достаточно мощную машину для игр и экспериментов по программированию.

+164

Раскрытие трафика AppStore и iCloud

5 min

11KНиже представлено описание техники, с помощью которой можно расшифровать протоколы, по которым iOS общается с сервисами Apple (AppStore, iCloud, etc). Данная техника может быть полезна для понимания работы сервисов, и для исчерпывающего ответ на вопрос о том, какие данные Apple снимает с Вашего устройства.

+38

Внутри извращенного ума специалиста по безопасности

4 min

3.6KTranslation

Компания «Дядя Милтон» с 1956 года продавала муравьиные фирмы детям. Пару лет назад я вспомнил, как я с другом вскрывал одну из них. В коробке не было самих муравьев. Вместо них в ней была карточка, в которую нужно было вписать свой адрес, а фирма бы отправила вам немного муравьем. Мой друг удивился тому, что можно получить муравьев в посылке.

Я ответил: «Что тут действительно интересно, так то, что эти люди отправят трубку с муравьями любому, кто их об этом попросит.»

Я ответил: «Что тут действительно интересно, так то, что эти люди отправят трубку с муравьями любому, кто их об этом попросит.»

+72

Создаём аппаратный генератор случайных чисел

12 min

58KЯ хочу представить вашему вниманию программно-аппаратный вариант получения случайных чисел. Забегая вперёд, скажу, что данный вариант не единственный, и этот пост открывает мою небольшую серию статей о получении, генерации и изучении случайных чисел, или точнее сказать просто случайностей.

+156

Криптостойкость 1000-кратного хеширования пароля

5 min

26K

Поднявшаяся в этом топике дискуссия о криптостойкости многократного применения хеша над паролем (проскальзывавшая, кстати, и в других форумах), подтолкнула меня к этому немного математическому топику. Суть проблемы возникает из идеи многократной (1.000 и более раз) обработки пароля перед хранением каким-либо криптостойким алгоритмом (чаще всего хеш-функцией) с целью получить медленный алгоритм проверки, тем самым эффективно противостоящий brute force-у в случае перехвата или кражи злоумышленником этого значения. Как совершенно верно отметили хабрапользователи Scratch (автор первой статьи), mrThe и IlyaPodkopaev, идея не нова и ею пользуются разработчики оборудования Cisco, архиватора RAR и многие другие. Но, поскольку хеширование – операция сжимающая множество значений, возникает вполне закономерный вопрос – а не навредим ли мы стойкости системы? Попытка дать ответ на этот вопрос –

+324

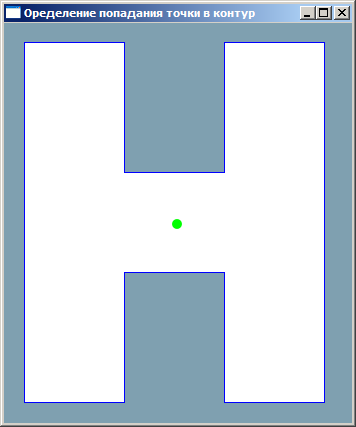

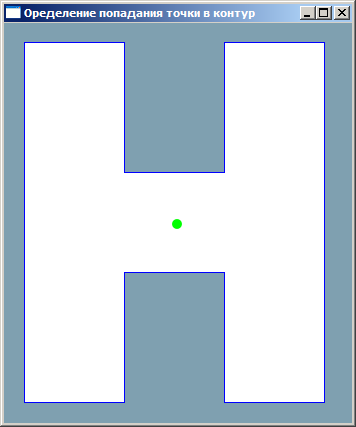

Алгоритм определения попадания точки в контур на основе комплексного анализа

4 min

130KПривет всем Хабра людям. Хочу представить уважаемым читателям пример, когда сухая и далекая от жизни в нашем понимании высшая математика дала не плохой практический результат.

+77

Information

- Rating

- Does not participate

- Location

- Санкт-Петербург, Санкт-Петербург и область, Россия

- Works in

- Registered

- Activity