В свете недавнего выхода официальной http://debian-handbook.info/get/now/ хочу поделиться промежуточным результатом собственных усилий в этом направлении.

По мере осознания что назревшая модернизация ИТ инфраструктуры на моей работе уже никак не укладывается только в унаследованные схемы от Microsoft, в конце 2010 года я начал усиленное изучение возможностей OpenSource. Главной задачей ставилось практическое внедрение Linux. Выбор пал на Debian по рядуобъективных субъективных причин. Вернувшись к реальности наполеоновские планы о наступлении эры Linux в пределах одного госучреждения пришлось отбросить, но, несмотря на это, изучение Debian не прекратилось и продолжается по сей день.

Дальше то, что из этого получилось.

По мере осознания что назревшая модернизация ИТ инфраструктуры на моей работе уже никак не укладывается только в унаследованные схемы от Microsoft, в конце 2010 года я начал усиленное изучение возможностей OpenSource. Главной задачей ставилось практическое внедрение Linux. Выбор пал на Debian по ряду

Дальше то, что из этого получилось.

Приветствую.

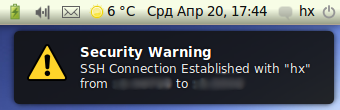

Приветствую. Внимание! X Neural Switcher не является шпионской программой, и не предназначена для несанкционированного применения (похищения информации, доступа к чужой переписке, воровства паролей и прочего)!

Внимание! X Neural Switcher не является шпионской программой, и не предназначена для несанкционированного применения (похищения информации, доступа к чужой переписке, воровства паролей и прочего)!

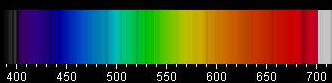

Часто (в том числе и на хабре) всплывает вопрос освещения, особенно

Часто (в том числе и на хабре) всплывает вопрос освещения, особенно ![[геопоиск]](https://habrastorage.org/getpro/habr/post_images/4c2/b87/e97/4c2b87e97393f9f8b498273f9602fa0c.jpg) После того, как в начале февраля 2011 года в Ленте.Ru

После того, как в начале февраля 2011 года в Ленте.Ru